Datensicherheit und Datenschutz

Erfahren Sie mehr darüber, wie Sie Ihre Daten schützen können. Schützen Sie unsere Vermögenswerte und die Ihrer Kunden vor Missbrauch, Missbrauch oder Kompromittierung.

Erfahren Sie mehr darüber, wie Sie Ihre Daten schützen können. Schützen Sie unsere Vermögenswerte und die Ihrer Kunden vor Missbrauch, Missbrauch oder Kompromittierung.

Ihre Daten sind uns wichtig. Sicherheits- und Datenschutzstandards sind in die täglichen Abläufe unserer gesamten Organisation integriert.

Weitere Informationen zu unseren Sicherheitsmaßnahmen, Compliance-Richtlinien und laufenden Programmen zum Schutz unserer Systeme und Kundendaten finden Sie in unserem Trust-Profil.

Unsere Dienste werden auf der Infrastruktur von Amazon Web Services gehostet und verwenden MongoDB Atlas für die Speicherung. Wir nutzen erstklassige Rechenzentren in den USA und der EU, um Informationen zu schützen und die grundlegenden Sicherheits- und Compliance-Anforderungen zu erfüllen. Weitere Informationen zu den Sicherheitspraktiken der einzelnen Unternehmen finden Sie unter: AWS-Sicherheit und MongoDB-Sicherheit.

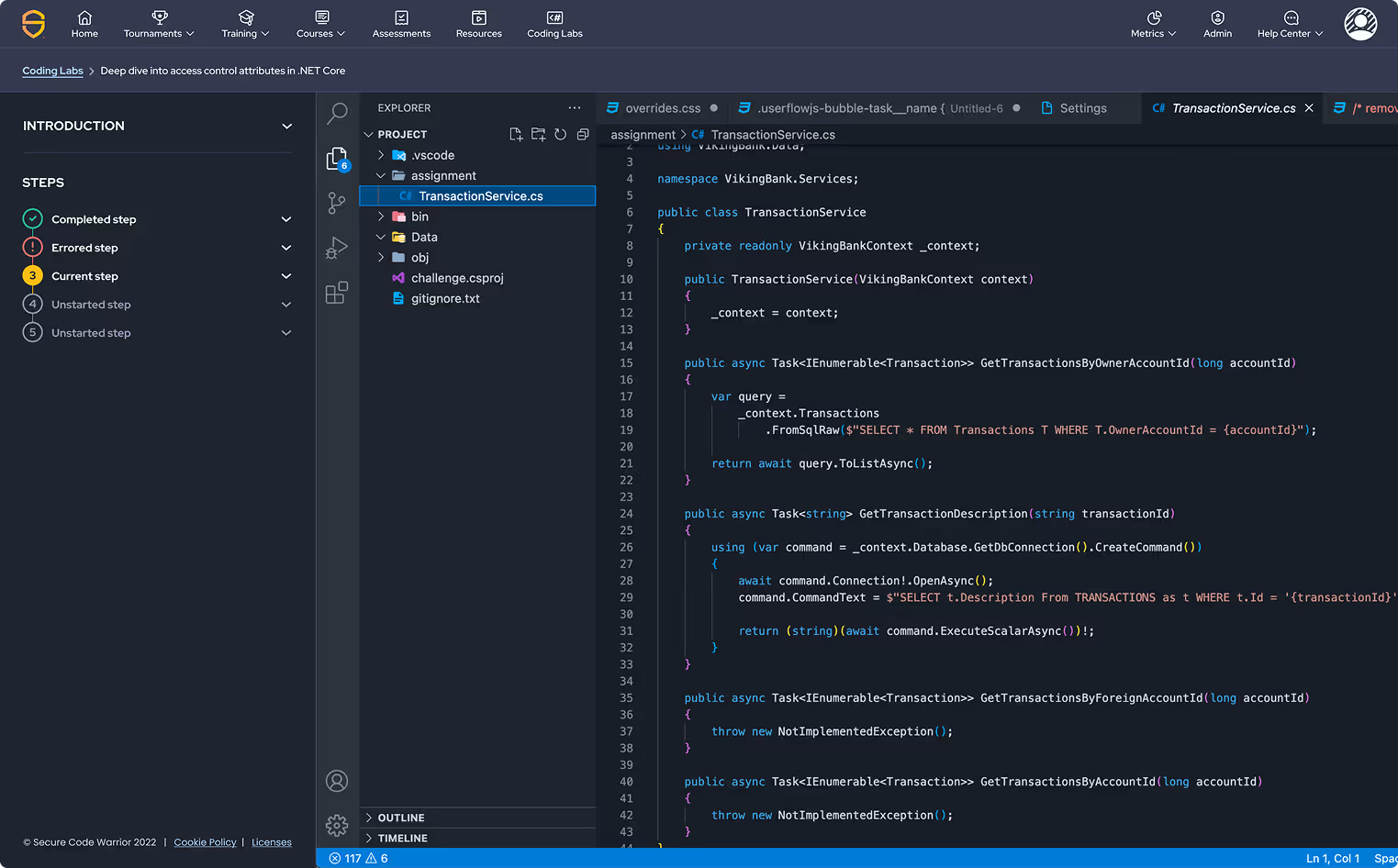

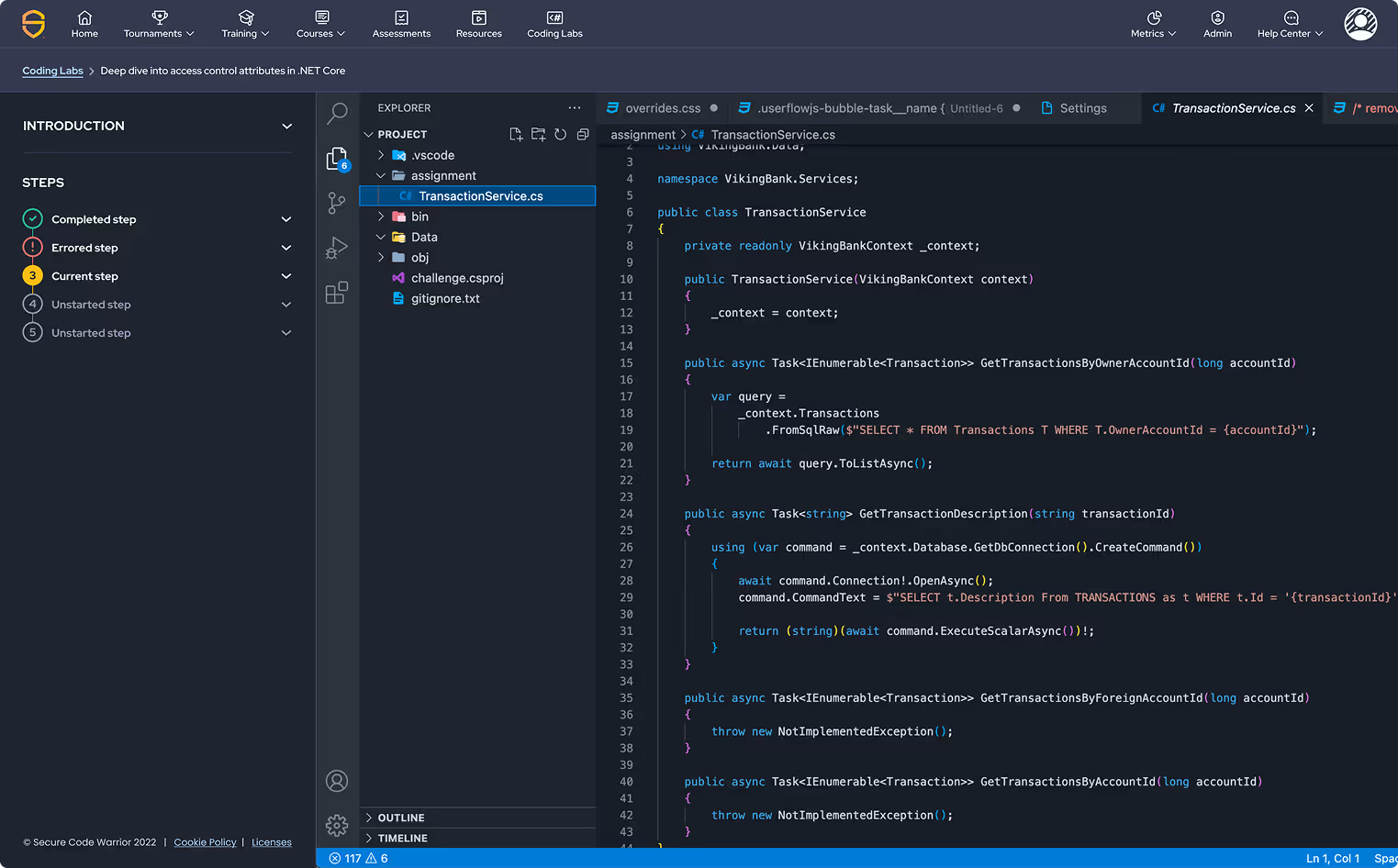

Als Teil des ersten Onboarding-Prozesses und fortlaufend (mindestens einmal jährlich) werden alle Mitarbeiter in Bezug auf ihre jeweiligen Informationssicherheits-/Datenschutzpflichten geschult. Darüber hinaus führen unsere Ingenieure Schulungen zum Thema „Sicheres Programmieren“ in den folgenden Bereichen durch: OWASP Top 10

Wir überwachen kontinuierlich böswillige Aktivitäten und scannen regelmäßig die Infrastruktur, Anwendungen und Bibliotheken von Drittanbietern auf bekannte Schwachstellen. Alle Produkte werden vor der Einführung einer Reihe von Peer-Reviews und Sicherheitsbewertungen unterzogen, darunter das Scannen von Bibliotheken von Drittanbietern, statische Code-Analysen und statische Container-Analysen. Zusätzlich zu unseren internen Test- und Scan-Programmen beauftragen wir regelmäßig spezialisierte Dritte mit Penetrationstests.

Da Single Sign-On (SSO) unterstützt wird, können Sie ein eigenes Authentifizierungssystem implementieren, um den Zugriff auf die Plattform zu kontrollieren. Innerhalb von Secure Code Warrior wird das Prinzip der minimalen Berechtigungen umgesetzt, wobei der Zugriff auf Produktionsdaten durch Sicherheitsgruppen eingeschränkt und auf Mitarbeiter beschränkt ist, die zwingend Unterstützung benötigen. Darüber hinaus wird der Zugriff auf das Produktionssystem durch Multi-Faktor-Authentifizierung (MFA) und kurzlebige Anmeldedaten streng kontrolliert.

Die personenbezogenen Daten unserer Kunden sind für uns von großer Bedeutung. Wir bemühen uns, diese Daten durch die strikte Einhaltung internationaler Vorschriften und bewährter Branchenpraktiken zu schützen.

AICPA SOC 2 Typ 2

Wir sind uns bewusst, Secure Code Warrior Sie Secure Code Warrior vertrauliche Informationen Secure Code Warrior Sie durch die Nutzung unserer Produkte erhalten haben. Aus diesem Grund legen wir größten Wert auf den Schutz und die Vertraulichkeit Ihrer Daten. Damit alle Kunden Secure Code Warrior Zuversicht Secure Code Warrior haben können, streben wir stets nach den höchsten technischen Standards, organisatorischen Maßnahmen und branchenweit anerkannten Best Practices.

Um unsere Bemühungen zu demonstrieren, hat Secure Code Warrior erfolgreich den SOC 2 Typ II-Bericht erhalten. Dieser belegt, dass wir angemessene Maßnahmen zur Minderung von Risiken in Bezug auf Sicherheit, Verfügbarkeit und Vertraulichkeit ergreifen. Der SOC 2-Bericht wurde entwickelt, um den Anforderungen von Kunden gerecht zu werden, die eine Bestätigung der Wirksamkeit der Kontrollen von SaaS-AnbieternSecure Code Warrior benötigen. Dieser Bericht ist das Ergebnis einer Prüfung durch eine unabhängige, zertifizierte Drittpartei. American Institute of Certified Public Accountants (AICPA).

Diese Audits sind branchenweite Standards zur Bewertung der Datensicherheit und des Datenschutzes von Softwareanbietern. Unser Typ-II-Audit ist das strengste Verfahren und dient dazu, nachzuweisen, dass wir zum Schutz Ihrer Daten langfristig Kontrollen durchführen und zuverlässige, konsistente Schutzmaßnahmen ergreifen. Wenn Sie an unserem SOC 2-Bericht interessiert sind, wenden Sie sich bitte an Ihren Kundenbetreuer oder senden Sie eine E-Mail an unser Support-Team. support@securecodewarrior.com.

ISO 27001:2013/ISO 27701:2019

Secure Code Warrior hat zusätzlich zu unserem SOC 2 Typ II-Bericht auch die Zertifizierungen nach den Normen ISO 27001 und ISO 27701 erhalten, um unsere Sicherheits- und Datenschutzmaßnahmen weiter zu stärken.

Klicken Sie auf den folgenden Link, um unsere ISO-Zertifizierung anzuzeigen und zu überprüfen.

Das Sicherheitspaket von Secure Code Warrior enthält die folgenden Ressourcen:

Wenn Sie die folgenden Ressourcen benötigen, wenden Sie sich bitte an Ihren Account Manager oder senden Sie eine E-Mail an das Support-Team: support@securecodewarrior.com

-Cloud Security Alliance CAIQ

Lesen Sie das Whitepaper zu Sicherheit und Datenschutz und erfahren Sie mehr darüber, wie Sie Richtlinien, Verfahren und die erstklassigen Sicherheitsfunktionen von AWS zum Schutz Ihrer Informationsressourcen nutzen können.

Wenn Sie als Sicherheitsforscher oder Nutzer Secure Code Warrior potenzielle Sicherheitslücken entdecken, bitten wir Sie, diese Informationen auf verantwortungsvolle Weise offenzulegen. Wir empfehlen Ihnen, uns unverzüglich zu benachrichtigen.

Verantwortungsvolle Offenlegungspolitik

Die personenbezogenen Daten unserer Kunden sind für uns von großer Bedeutung. Wir bemühen uns, diese Daten durch die strikte Einhaltung internationaler Vorschriften und bewährter Branchenpraktiken zu schützen.

Die Privatsphäre unserer Kunden ist uns wichtig, und es ist uns ein Anliegen, Transparenz hinsichtlich der Art und Weise zu wahren, wie wir Informationen über unsere Kunden sammeln, verwenden und weitergeben.

Weitere Informationen darüber, wie und warum wir personenbezogene Daten verarbeiten, finden Sie in unserer Datenschutzerklärung. Diese gilt für alle Personen, die unsere Website besuchen, unsere Plattform nutzen oder auf andere Weise mit uns oder unseren Diensten in Kontakt treten.

Aber auch wenn es wie neu ist, ist es total kaputt, total kaputt. ○Kekse (Beigematsukuro) Ain und Mais, Pendlerkekse Kikikiki.

Wir sind uns der Bedeutung des Schutzes der von uns verarbeiteten personenbezogenen Daten bewusst und bemühen uns, dass unsere Kunden die weltweit geltenden Datenschutzbestimmungen einhalten. Zu diesem Zweck halten wir uns an die Anforderungen der EU-DSGVO und die bewährten Verfahren der Branche.

Für weitere Informationen klicken Sie bitte auf den folgenden Link.

Unser Datenschutzzusatz wurde speziell für unsere Dienstleistungen erstellt und ist so konzipiert, dass er den internationalen vertraglichen Anforderungen unserer Kunden entspricht.

これには、EUと英国のGDPR要件(国際移転に関する標準契約条項を含む)とCCPAの追加規定が組み込まれています。

Ergänzung zur Datenverarbeitung

Wir arbeiten mit sorgfältig ausgewählten Dritten zusammen, die in unserem Auftrag personenbezogene Daten verarbeiten, um die Bereitstellung unserer Dienste zu unterstützen.

Für eine Liste der aktuellen Subprozessoren klicken Sie bitte auf den folgenden Link.

Bei der Übermittlung personenbezogener Daten außerhalb des EWR/Vereinigten Königreichs führen wir eine Folgenabschätzung durch und stellen zuvor sicher, dass geeignete Schutzmaßnahmen getroffen wurden.

詳細については、国際送金に関するページをご覧ください。

Unser spezialisiertes Rechtsteam unterstützt unsere Kunden dabei, ihre geschäftlichen Anforderungen zu erfüllen, indem es strategische Beratung zu einem zunehmend komplexen, globalisierten und sich ständig verändernden regulatorischen Umfeld bietet.

Klicken Sie auf den folgenden Link, um die Nutzungsbedingungen der Secure Code Warrior-Website und der API aufzurufen.

Übrigens, es handelt sich um einen Wechsel zwischen dem Fahrzeug und dem neuen Fahrer.

Die Nostalgie des März und Sakasaki, Herr Tsubai.

Klicken Sie auf den folgenden Link, um auf weitere rechtliche Dokumente zuzugreifen, die für Ihre Beziehung zu Secure Code Warrior relevant sein könnten.

Nutzungsbedingungen für die Secure Code Warrior Sensei-Lizenz