SCW-Integration: Verkürzung der durchschnittlichen Reparaturzeit durch Microlearning

Treffen wir uns dort, wo die Entwickler sind.

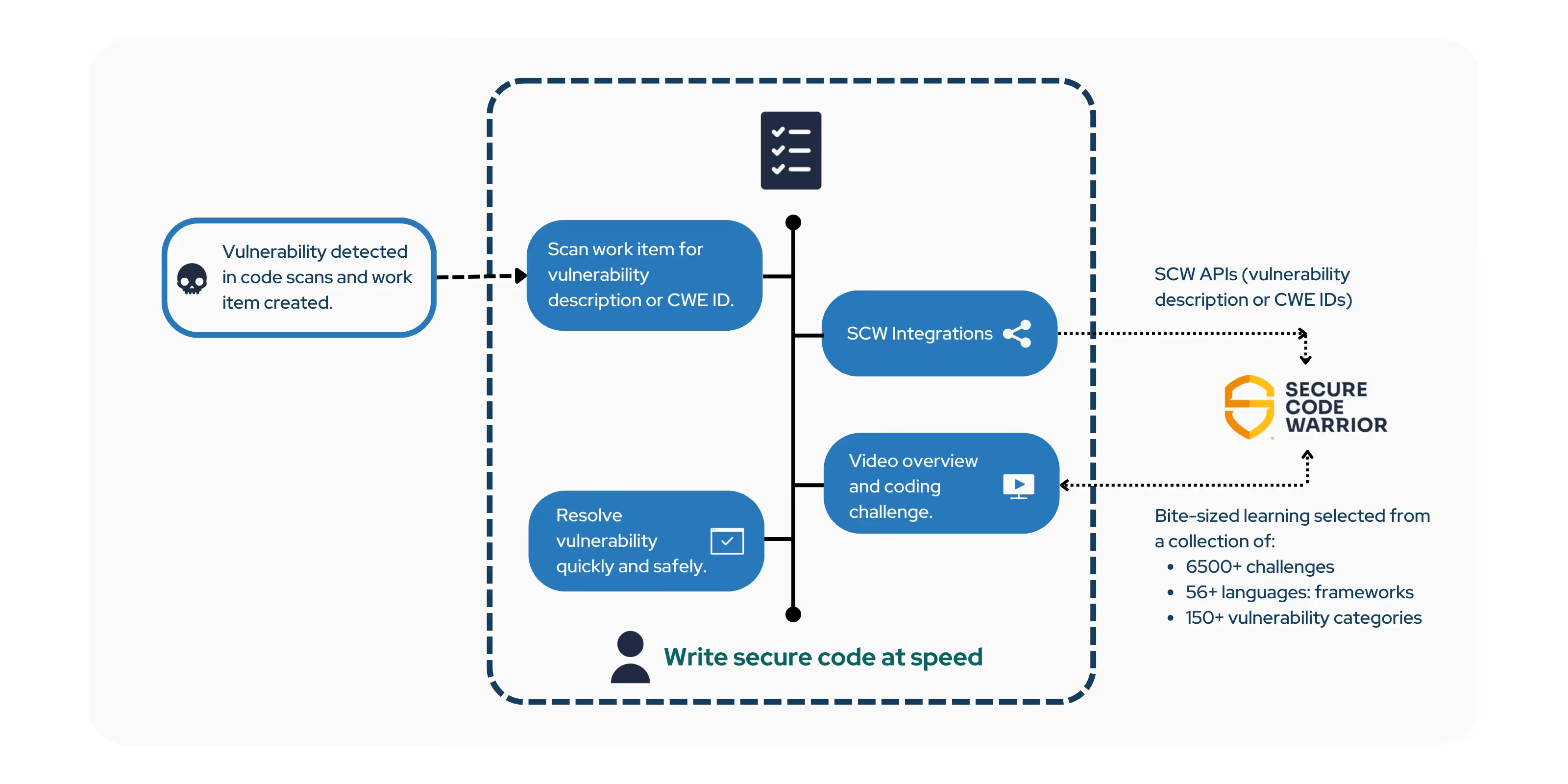

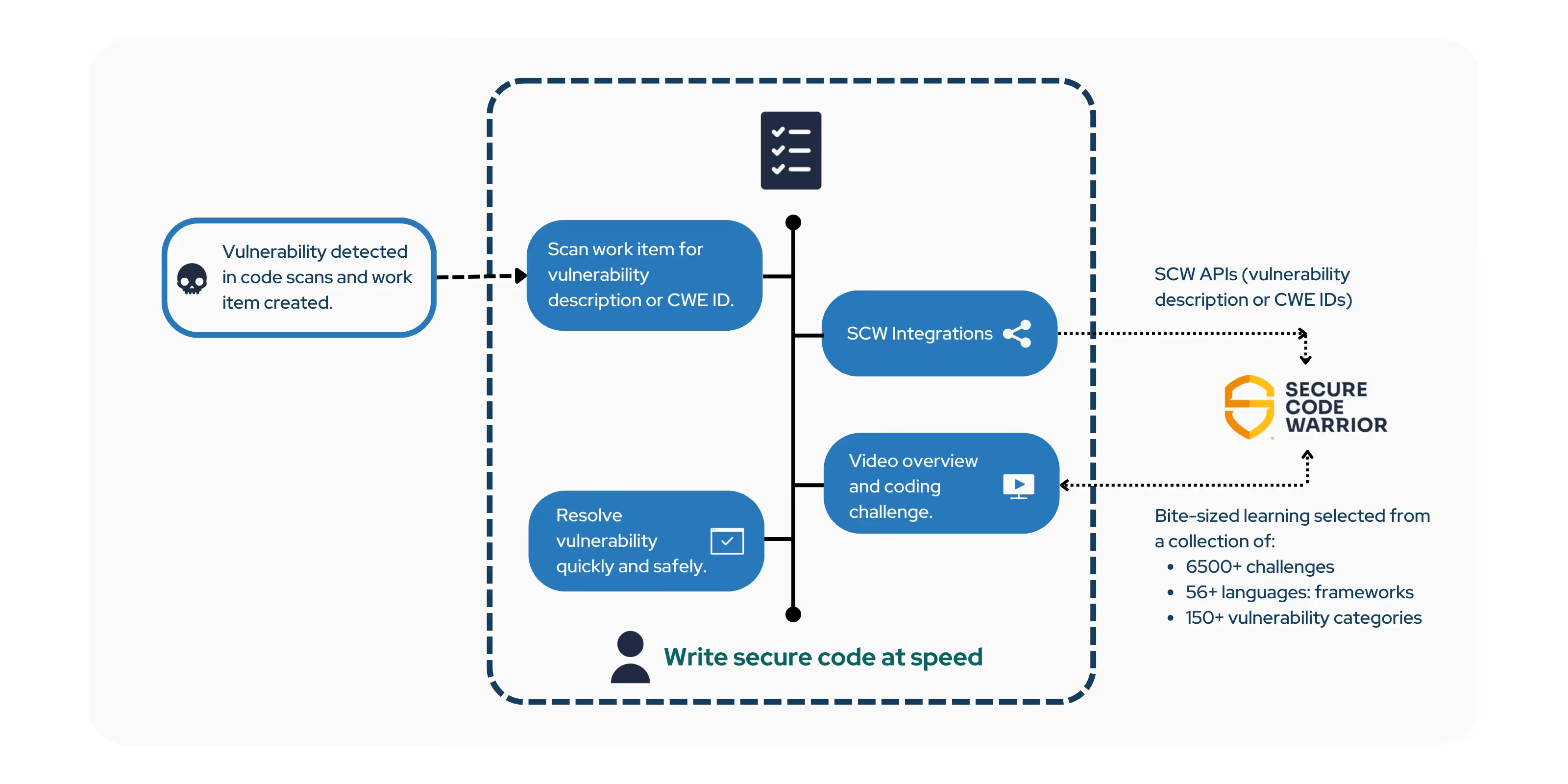

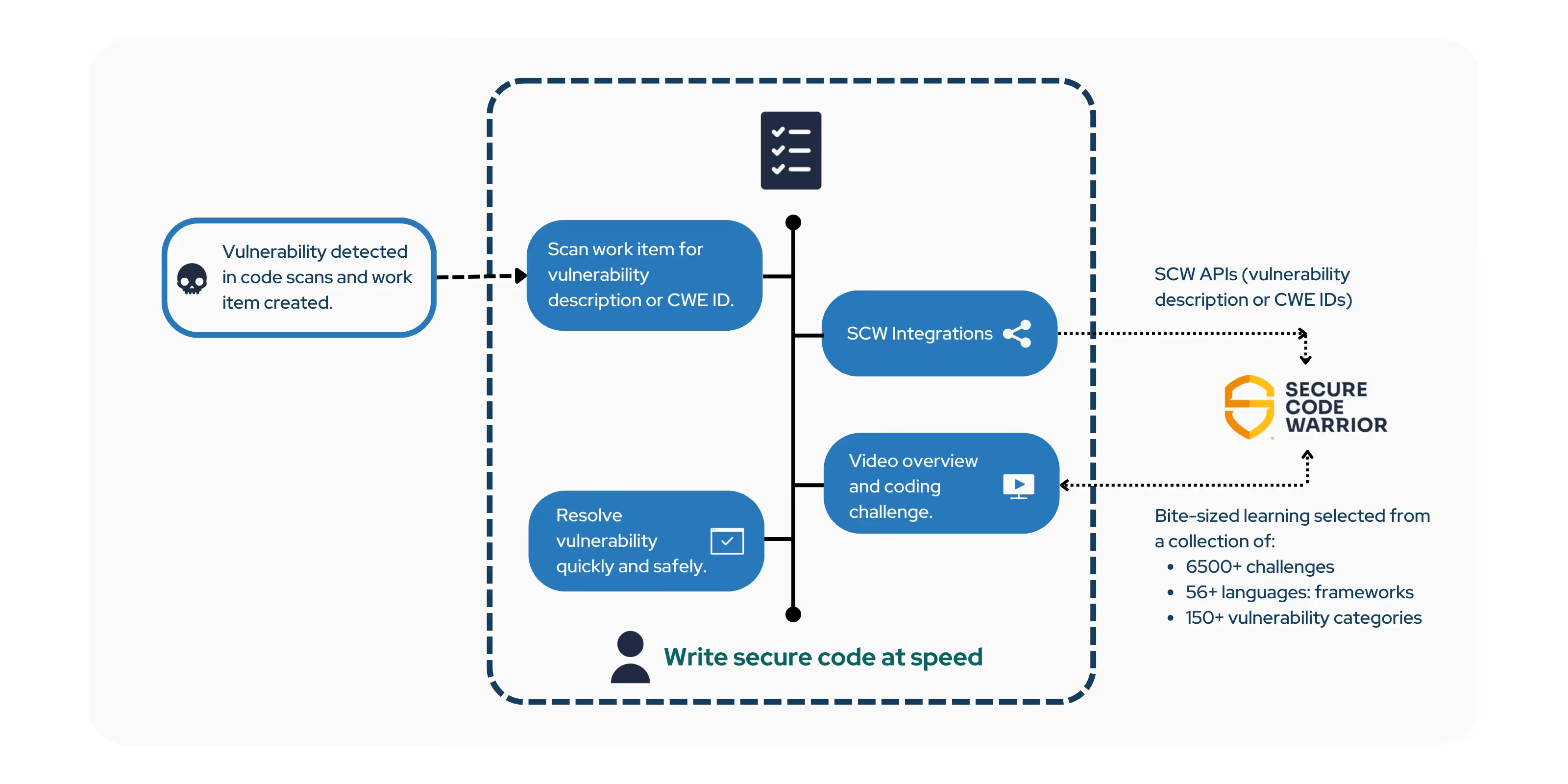

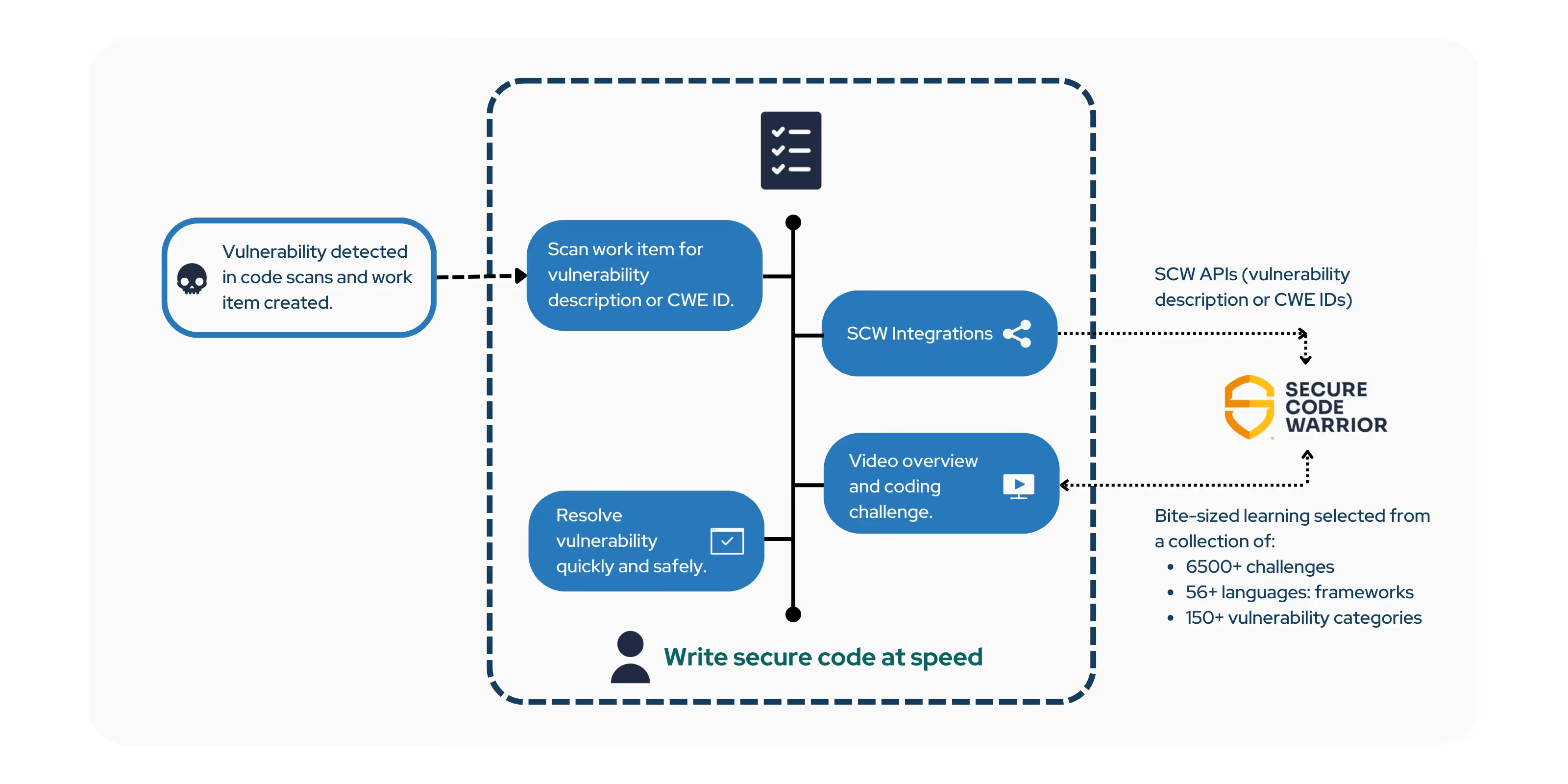

Unternehmen, die DevSecOps für schnellere und sicherere Releases in Betracht ziehen, wissen, wie wichtig es ist, die Produktivität der Entwickler durch einen integrierten Technologie-Stack zu optimieren. Die Software-Integration von Secure Code Warrior bietet Entwicklern sichere Entwicklungsressourcen, die in alltägliche Tools wie GitHub und Jira integriert sind.

Mit Secure Code Warrior können Sie sichere Code-Programme direkt in Ihre bevorzugten Produkte und Entwickler-Workflows integrieren, was Just-in-Time-Korrekturen ermöglicht und zu stabilen Lernergebnissen führt.

Reduzierung der Schwachstellen durch schnelle Reparatur

Das Auffinden und Beheben von Schwachstellen ist wie das Lösen eines großen Puzzles, bei dem einige Teile oder hilfreiche Cover-Artworks fehlen. Es kann Tage, Wochen oder in manchen Fällen sogar Monate dauern, bis eine robuste Lösung gefunden ist. Dies kann besonders schwierig sein, wenn Entwickler nicht wissen, wie sie das Problem beheben können, wenn sie bisher noch nie auf das Problem gestoßen sind oder wenn sie zögern, eine Lösung einzusetzen, die weder getestet noch verifiziert wurde.

Laut dem EdgeScan 2022 Vulnerability Statistics Report beträgt die durchschnittliche Reparaturzeit (MTTR) für Schwachstellen, die im gesamten Full Stack gefunden wurden, 57,5 Tage (EdgeScan 2022 Vulnerability Statistics Report).

Dies ist eine kritische Situation, in der wertvolle Daten gefährdet sind, Vertrauen verloren geht und die Produktivität wertvoller Entwickler verschwendet wird. Infolgedessen verlangsamt sich die Geschwindigkeit der Code-Veröffentlichung, und aufgrund mangelnder Kenntnisse und mangelnden Vertrauens in die bereitgestellten Lösungen kommt es zu schnellen Korrekturen und schlampigen Flickwerken, was letztendlich zu einer Erhöhung der technischen Schulden führt.

Die Integration von Secure Code Warrior bietet zuverlässige Reparaturhinweise, sodass Entwickler Sicherheitslücken selbstbewusst beheben können, ohne den Arbeitsfluss zu unterbrechen. Da Entwickler Korrekturen selbst vornehmen können, kann sich AppSec auf die Überwachung von Risiken und die Stärkung der Sicherheitsmaßnahmen des Unternehmens konzentrieren.

Durch die Integration kontextbezogener Secure-Coding-Richtlinien in die Arbeitsaufgaben erhalten Entwickler sofortige Unterstützung, um mehr über die erkannten Schwachstellen und deren Behebung zu erfahren. Dadurch wird nicht nur die MTTR verkürzt, sondern es werden auch wertvolle Erkenntnisse gewonnen, die zu einer aktiven Reduzierung der Schwachstellen im Quellcode führen.

Das gesamte Team skaliert das Lernen

SCORM LMS-Integration

SCORM steht für „Shared Object Reference Model“ und ist ein internationaler Standard für E-Learning-Kurse. Wenn ein Kurs im SCORM-Format veröffentlicht wird, sollte er von fast allen Lernmanagementsystemen (LMS) erkannt werden. Mit SCORM lässt sich die Verwaltung vereinfachen. Secure Code Training kann zusammen mit anderen Schulungsplattformen an einem Ort programmiert werden.

Bitte überprüfen Sie Ihre Kenntnisse, bevor Sie den Code versenden.

Der Secure Code Warrior Connector für Okta-Workflows hilft durch die Integration von Sicherheitsprüfungen in den Workflow-Fluss dabei, zu verhindern, dass unsicherer Code in die Codebasis gelangt. Bei der Arbeit mit Codebasen wie GitHub-Repositorys können erforderliche Lektionen und Bewertungen als Modifikatoren für die Basisprogrammierung festgelegt werden. Auf diese Weise können Führungskräfte sicherstellen, dass jeder Entwickler für die Arbeit mit der entsprechenden Codebasis bereit ist, und so die Sicherheit der gesamten Organisation verbessern.

Durch die Sicherstellung, dass jeder einzelne Entwickler über die erforderlichen Kenntnisse im Bereich sicheres Codieren verfügt, um auf das Repository zuzugreifen und Code zu committen, wird Sicherheit in den gesamten Softwareentwicklungslebenszyklus integriert. Diese Integration ermöglicht es Entwicklern, die neuesten Sicherheitspraktiken über die äußerst attraktive Plattform von SCW zu erlernen, wodurch ein Teil der Belastung durch manuelle Codeüberprüfungen reduziert wird. Dadurch wird Engineering-Zeit freigesetzt, sodass mehr Funktionen ohne Qualitätseinbußen veröffentlicht werden können.

Weitere Informationen zu Okta + SCWfinden Sie hieroder in der Demo hier.

Just-in-Time-Unterstützung beim Committen von Code

SCW für GitHub ermöglicht Kontext-Training innerhalb von GitHub-Workflows. Speichern Sie es in einer SARIF-Datei oder direkt in den Issues und Pull-Anfragen, an denen Sie gerade arbeiten. So können Entwickler bei Bedarf auf das erforderliche Wissen zugreifen und schneller hochwertigen Code veröffentlichen. Diese Integration ermöglicht nicht nur Patches, die oft ohne Verständnis angewendet werden. Sie fördert auch kontinuierlich angemessene und sichere Codierungsmuster, damit anfälliger Code schnell erkannt werden kann.

Weitere Informationen zu SCW+GitHubfinden Sie unter Demo.

In GitLab integrierte, praktische und sichere Codierungsrichtlinien In den Abschnitt „Details zur Schwachstelle“ des Schwachstellenberichts sind relevante Links zu Secure Code Warrior-Schulungen eingebettet. Diese Integration hilft letztendlich dabei, die Zeit zwischen dem Erlernen und der Anwendung von Wissen zu verkürzen und es für die zukünftige Verwendung nutzbar zu machen. Wenn beispielsweise der Schwachstellenscanner Cross-Site-Request-Forgery (CSRF) im Anwendungscode entdeckt, werden die Details zur Schwachstelle mit einem entsprechenden Schulungslink aktualisiert.

„Durch die Bereitstellung umfassender Kontextinformationen zum Thema Secure Coding auf der Secure Code Warrior-Plattform können Entwickler von Anfang an Security First umsetzen, was nicht nur Zeit spart, sondern auch zur Entwicklung neuer Fähigkeiten beiträgt.“ – Nima Badiey, Vice President bei GitLab

Weitere Informationen zu SCW + GitLab

Synopsis Seeker-Integration Es sind Ressourcen, Videos und Schulungslinks von Secure Code Warrior zur Erkennung von Schwachstellen in Seeker eingebettet. Dadurch wird die Einhaltung von Branchenstandards und Vorschriften durch Microlearning gewährleistet, mit dem Schwachstellen mithilfe leicht zugänglicher Schulungsanleitungen in Seeker identifiziert und behoben werden können.

Synopsis + SCW Details finden Sie hier

Hilfe im Ticket, wenn Sie sie jetzt brauchen

Suchen Sie nicht nur nach Sicherheitslücken, sondern bitten Sie auch um Hilfe bei deren Behebung – mit Secure Code Warrior für Jira. Entwickler können innerhalb des Jira Issue Trackers kontextbezogene Schulungen absolvieren, sodass sie bei Bedarf jederzeit auf das erforderliche Wissen zugreifen können und so schneller hochwertigen Code veröffentlichen können.Secure Code Warrior Jira erkennt diese Probleme im Detail und bietet Entwicklern die Möglichkeit, durch den Zugriff auf spezifische Schulungsvideos in einer vertrauten Umgebung zu lernen, wie sie diese Probleme beheben können. Durch kontextbezogene Mikrolerninhalte kann das Entwicklungsteam die Schwachstellen in der gesamten Codebasis reduzieren und diese durch Nachverfolgung und Berichterstattung über Jira stets im Blick behalten.

Weitere Informationen zu SCW + Jira

Sichere Codes schnell erstellen

Durch die Integration des Technologie-Stacks von Secure Code Warrior werden Microlearning und schnelle Reparaturen mit branchenweit anerkannten Leitlinien und Lösungen für gängige Schwachstellen ermöglicht.

- トレーニングリンクは Issue やプルリクエストにコメントとして添付されるため、必要なときに簡単にガイダンスにアクセスできます。

- Der Inhalt ist hochrelevant und wird auf der Grundlage von Referenzen aus der Common Weakness Enumeration (CWE) oder dem Open Web Application Security Project (OWASP) abgerufen.

- Der große Anwendungsbereich bedeutet, dass die Lernressourcen aus einer der weltweit führenden Sammlungen sicherer Codierungsschulungen stammen.

Viele der häufig auftretenden Schwachstellen sind bereits seit Jahrzehnten bekannt, bestehen jedoch aufgrund reaktiver Maßnahmen innerhalb des SDLC weiterhin. Probleme werden mit Scan-Tools und Penetrationstests meist erst entdeckt, nachdem die Anwendung bereits in der Produktionsumgebung eingesetzt wird. Diese Tools sind bekannt dafür, dass sie sehr langsam sind, zahlreiche Fehlalarme und falsche Negativmeldungen liefern und eine manuelle Überprüfung erfordern, sodass die Ursachen und Probleme kaum behoben werden können.

Durch die Bereitstellung von Microlearning und Reparaturhinweisen innerhalb des Workflows können Entwickler Sicherheitslücken frühzeitig im Entwicklungsprozess erkennen und noch schlimmer, Schwachstellen, die später ausgenutzt werden könnten, bereits in einer frühen Phase des Entwicklungsprozesses entdecken.Die Secure Code Warrior-Integration passt sich der Arbeitsumgebung der Entwickler an und ermöglicht ihnen nicht nur die schnelle Erkennung und Behebung von Schwachstellen, sondern auch das Lernen aus zuverlässigen Ressourcen und einfachen Anleitungen, um ihre Fähigkeiten als wichtigen Bestandteil des Softwareentwicklungslebenszyklus zu verbessern und die Sicherheit zu erhöhen.

もっと詳しく知りたいですか?

Die Bedeutung eines robusten Technologie-Stacks ist allgemein bekannt. Was das Aufspüren und Beheben von Schwachstellen im Code angeht, ist es das Ziel der Integration von Secure Code Warrior, die durchschnittliche Reparaturzeit zu verkürzen und eine zuverlässige, robuste Lösung zu verwenden. Die Integration von Mikrolernmomenten in den Arbeitsablauf der Entwickler ist der Schlüssel zu besserem Lernen und schnellerer Reparatur.

Secure Code Warrior schützt Ihren Code während des gesamten Softwareentwicklungszyklus und hilft Ihnen dabei, eine Kultur zu schaffen, in der Cybersicherheit oberste Priorität hat. Ganz gleich, ob Sie Anwendungs-Sicherheitsmanager, Entwickler, CISO oder Sicherheitsbeauftragter sind – wir helfen Ihnen dabei, die mit unsicherem Code verbundenen Risiken zu minimieren.

デモを予約Taylor Broadfoot-Naymark ist Produktmarketing-Manager bei Secure Code Warrior. Er hat mehrere Artikel über Cybersicherheit und agiles Lernen verfasst und ist außerdem für Produktlaunches, GTM-Strategien und Kundenbetreuung verantwortlich.

Treffen wir uns dort, wo die Entwickler sind.

Unternehmen, die DevSecOps für schnellere und sicherere Releases in Betracht ziehen, wissen, wie wichtig es ist, die Produktivität der Entwickler durch einen integrierten Technologie-Stack zu optimieren. Die Software-Integration von Secure Code Warrior bietet Entwicklern sichere Entwicklungsressourcen, die in alltägliche Tools wie GitHub und Jira integriert sind.

Mit Secure Code Warrior können Sie sichere Code-Programme direkt in Ihre bevorzugten Produkte und Entwickler-Workflows integrieren, was Just-in-Time-Korrekturen ermöglicht und zu stabilen Lernergebnissen führt.

Reduzierung der Schwachstellen durch schnelle Reparatur

Das Auffinden und Beheben von Schwachstellen ist wie das Lösen eines großen Puzzles, bei dem einige Teile oder hilfreiche Cover-Artworks fehlen. Es kann Tage, Wochen oder in manchen Fällen sogar Monate dauern, bis eine robuste Lösung gefunden ist. Dies kann besonders schwierig sein, wenn Entwickler nicht wissen, wie sie das Problem beheben können, wenn sie bisher noch nie auf das Problem gestoßen sind oder wenn sie zögern, eine Lösung einzusetzen, die weder getestet noch verifiziert wurde.

Laut dem EdgeScan 2022 Vulnerability Statistics Report beträgt die durchschnittliche Reparaturzeit (MTTR) für Schwachstellen, die im gesamten Full Stack gefunden wurden, 57,5 Tage (EdgeScan 2022 Vulnerability Statistics Report).

Dies ist eine kritische Situation, in der wertvolle Daten gefährdet sind, Vertrauen verloren geht und die Produktivität wertvoller Entwickler verschwendet wird. Infolgedessen verlangsamt sich die Geschwindigkeit der Code-Veröffentlichung, und aufgrund mangelnder Kenntnisse und mangelnden Vertrauens in die bereitgestellten Lösungen kommt es zu schnellen Korrekturen und schlampigen Flickwerken, was letztendlich zu einer Erhöhung der technischen Schulden führt.

Die Integration von Secure Code Warrior bietet zuverlässige Reparaturhinweise, sodass Entwickler Sicherheitslücken selbstbewusst beheben können, ohne den Arbeitsfluss zu unterbrechen. Da Entwickler Korrekturen selbst vornehmen können, kann sich AppSec auf die Überwachung von Risiken und die Stärkung der Sicherheitsmaßnahmen des Unternehmens konzentrieren.

Durch die Integration kontextbezogener Secure-Coding-Richtlinien in die Arbeitsaufgaben erhalten Entwickler sofortige Unterstützung, um mehr über die erkannten Schwachstellen und deren Behebung zu erfahren. Dadurch wird nicht nur die MTTR verkürzt, sondern es werden auch wertvolle Erkenntnisse gewonnen, die zu einer aktiven Reduzierung der Schwachstellen im Quellcode führen.

Das gesamte Team skaliert das Lernen

SCORM LMS-Integration

SCORM steht für „Shared Object Reference Model“ und ist ein internationaler Standard für E-Learning-Kurse. Wenn ein Kurs im SCORM-Format veröffentlicht wird, sollte er von fast allen Lernmanagementsystemen (LMS) erkannt werden. Mit SCORM lässt sich die Verwaltung vereinfachen. Secure Code Training kann zusammen mit anderen Schulungsplattformen an einem Ort programmiert werden.

Bitte überprüfen Sie Ihre Kenntnisse, bevor Sie den Code versenden.

Der Secure Code Warrior Connector für Okta-Workflows hilft durch die Integration von Sicherheitsprüfungen in den Workflow-Fluss dabei, zu verhindern, dass unsicherer Code in die Codebasis gelangt. Bei der Arbeit mit Codebasen wie GitHub-Repositorys können erforderliche Lektionen und Bewertungen als Modifikatoren für die Basisprogrammierung festgelegt werden. Auf diese Weise können Führungskräfte sicherstellen, dass jeder Entwickler für die Arbeit mit der entsprechenden Codebasis bereit ist, und so die Sicherheit der gesamten Organisation verbessern.

Durch die Sicherstellung, dass jeder einzelne Entwickler über die erforderlichen Kenntnisse im Bereich sicheres Codieren verfügt, um auf das Repository zuzugreifen und Code zu committen, wird Sicherheit in den gesamten Softwareentwicklungslebenszyklus integriert. Diese Integration ermöglicht es Entwicklern, die neuesten Sicherheitspraktiken über die äußerst attraktive Plattform von SCW zu erlernen, wodurch ein Teil der Belastung durch manuelle Codeüberprüfungen reduziert wird. Dadurch wird Engineering-Zeit freigesetzt, sodass mehr Funktionen ohne Qualitätseinbußen veröffentlicht werden können.

Weitere Informationen zu Okta + SCWfinden Sie hieroder in der Demo hier.

Just-in-Time-Unterstützung beim Committen von Code

SCW für GitHub ermöglicht Kontext-Training innerhalb von GitHub-Workflows. Speichern Sie es in einer SARIF-Datei oder direkt in den Issues und Pull-Anfragen, an denen Sie gerade arbeiten. So können Entwickler bei Bedarf auf das erforderliche Wissen zugreifen und schneller hochwertigen Code veröffentlichen. Diese Integration ermöglicht nicht nur Patches, die oft ohne Verständnis angewendet werden. Sie fördert auch kontinuierlich angemessene und sichere Codierungsmuster, damit anfälliger Code schnell erkannt werden kann.

Weitere Informationen zu SCW+GitHubfinden Sie unter Demo.

In GitLab integrierte, praktische und sichere Codierungsrichtlinien In den Abschnitt „Details zur Schwachstelle“ des Schwachstellenberichts sind relevante Links zu Secure Code Warrior-Schulungen eingebettet. Diese Integration hilft letztendlich dabei, die Zeit zwischen dem Erlernen und der Anwendung von Wissen zu verkürzen und es für die zukünftige Verwendung nutzbar zu machen. Wenn beispielsweise der Schwachstellenscanner Cross-Site-Request-Forgery (CSRF) im Anwendungscode entdeckt, werden die Details zur Schwachstelle mit einem entsprechenden Schulungslink aktualisiert.

„Durch die Bereitstellung umfassender Kontextinformationen zum Thema Secure Coding auf der Secure Code Warrior-Plattform können Entwickler von Anfang an Security First umsetzen, was nicht nur Zeit spart, sondern auch zur Entwicklung neuer Fähigkeiten beiträgt.“ – Nima Badiey, Vice President bei GitLab

Weitere Informationen zu SCW + GitLab

Synopsis Seeker-Integration Es sind Ressourcen, Videos und Schulungslinks von Secure Code Warrior zur Erkennung von Schwachstellen in Seeker eingebettet. Dadurch wird die Einhaltung von Branchenstandards und Vorschriften durch Microlearning gewährleistet, mit dem Schwachstellen mithilfe leicht zugänglicher Schulungsanleitungen in Seeker identifiziert und behoben werden können.

Synopsis + SCW Details finden Sie hier

Hilfe im Ticket, wenn Sie sie jetzt brauchen

Suchen Sie nicht nur nach Sicherheitslücken, sondern bitten Sie auch um Hilfe bei deren Behebung – mit Secure Code Warrior für Jira. Entwickler können innerhalb des Jira Issue Trackers kontextbezogene Schulungen absolvieren, sodass sie bei Bedarf jederzeit auf das erforderliche Wissen zugreifen können und so schneller hochwertigen Code veröffentlichen können.Secure Code Warrior Jira erkennt diese Probleme im Detail und bietet Entwicklern die Möglichkeit, durch den Zugriff auf spezifische Schulungsvideos in einer vertrauten Umgebung zu lernen, wie sie diese Probleme beheben können. Durch kontextbezogene Mikrolerninhalte kann das Entwicklungsteam die Schwachstellen in der gesamten Codebasis reduzieren und diese durch Nachverfolgung und Berichterstattung über Jira stets im Blick behalten.

Weitere Informationen zu SCW + Jira

Sichere Codes schnell erstellen

Durch die Integration des Technologie-Stacks von Secure Code Warrior werden Microlearning und schnelle Reparaturen mit branchenweit anerkannten Leitlinien und Lösungen für gängige Schwachstellen ermöglicht.

- トレーニングリンクは Issue やプルリクエストにコメントとして添付されるため、必要なときに簡単にガイダンスにアクセスできます。

- Der Inhalt ist hochrelevant und wird auf der Grundlage von Referenzen aus der Common Weakness Enumeration (CWE) oder dem Open Web Application Security Project (OWASP) abgerufen.

- Der große Anwendungsbereich bedeutet, dass die Lernressourcen aus einer der weltweit führenden Sammlungen sicherer Codierungsschulungen stammen.

Viele der häufig auftretenden Schwachstellen sind bereits seit Jahrzehnten bekannt, bestehen jedoch aufgrund reaktiver Maßnahmen innerhalb des SDLC weiterhin. Probleme werden mit Scan-Tools und Penetrationstests meist erst entdeckt, nachdem die Anwendung bereits in der Produktionsumgebung eingesetzt wird. Diese Tools sind bekannt dafür, dass sie sehr langsam sind, zahlreiche Fehlalarme und falsche Negativmeldungen liefern und eine manuelle Überprüfung erfordern, sodass die Ursachen und Probleme kaum behoben werden können.

Durch die Bereitstellung von Microlearning und Reparaturhinweisen innerhalb des Workflows können Entwickler Sicherheitslücken frühzeitig im Entwicklungsprozess erkennen und noch schlimmer, Schwachstellen, die später ausgenutzt werden könnten, bereits in einer frühen Phase des Entwicklungsprozesses entdecken.Die Secure Code Warrior-Integration passt sich der Arbeitsumgebung der Entwickler an und ermöglicht ihnen nicht nur die schnelle Erkennung und Behebung von Schwachstellen, sondern auch das Lernen aus zuverlässigen Ressourcen und einfachen Anleitungen, um ihre Fähigkeiten als wichtigen Bestandteil des Softwareentwicklungslebenszyklus zu verbessern und die Sicherheit zu erhöhen.

もっと詳しく知りたいですか?

Treffen wir uns dort, wo die Entwickler sind.

Unternehmen, die DevSecOps für schnellere und sicherere Releases in Betracht ziehen, wissen, wie wichtig es ist, die Produktivität der Entwickler durch einen integrierten Technologie-Stack zu optimieren. Die Software-Integration von Secure Code Warrior bietet Entwicklern sichere Entwicklungsressourcen, die in alltägliche Tools wie GitHub und Jira integriert sind.

Mit Secure Code Warrior können Sie sichere Code-Programme direkt in Ihre bevorzugten Produkte und Entwickler-Workflows integrieren, was Just-in-Time-Korrekturen ermöglicht und zu stabilen Lernergebnissen führt.

Reduzierung der Schwachstellen durch schnelle Reparatur

Das Auffinden und Beheben von Schwachstellen ist wie das Lösen eines großen Puzzles, bei dem einige Teile oder hilfreiche Cover-Artworks fehlen. Es kann Tage, Wochen oder in manchen Fällen sogar Monate dauern, bis eine robuste Lösung gefunden ist. Dies kann besonders schwierig sein, wenn Entwickler nicht wissen, wie sie das Problem beheben können, wenn sie bisher noch nie auf das Problem gestoßen sind oder wenn sie zögern, eine Lösung einzusetzen, die weder getestet noch verifiziert wurde.

Laut dem EdgeScan 2022 Vulnerability Statistics Report beträgt die durchschnittliche Reparaturzeit (MTTR) für Schwachstellen, die im gesamten Full Stack gefunden wurden, 57,5 Tage (EdgeScan 2022 Vulnerability Statistics Report).

Dies ist eine kritische Situation, in der wertvolle Daten gefährdet sind, Vertrauen verloren geht und die Produktivität wertvoller Entwickler verschwendet wird. Infolgedessen verlangsamt sich die Geschwindigkeit der Code-Veröffentlichung, und aufgrund mangelnder Kenntnisse und mangelnden Vertrauens in die bereitgestellten Lösungen kommt es zu schnellen Korrekturen und schlampigen Flickwerken, was letztendlich zu einer Erhöhung der technischen Schulden führt.

Die Integration von Secure Code Warrior bietet zuverlässige Reparaturhinweise, sodass Entwickler Sicherheitslücken selbstbewusst beheben können, ohne den Arbeitsfluss zu unterbrechen. Da Entwickler Korrekturen selbst vornehmen können, kann sich AppSec auf die Überwachung von Risiken und die Stärkung der Sicherheitsmaßnahmen des Unternehmens konzentrieren.

Durch die Integration kontextbezogener Secure-Coding-Richtlinien in die Arbeitsaufgaben erhalten Entwickler sofortige Unterstützung, um mehr über die erkannten Schwachstellen und deren Behebung zu erfahren. Dadurch wird nicht nur die MTTR verkürzt, sondern es werden auch wertvolle Erkenntnisse gewonnen, die zu einer aktiven Reduzierung der Schwachstellen im Quellcode führen.

Das gesamte Team skaliert das Lernen

SCORM LMS-Integration

SCORM steht für „Shared Object Reference Model“ und ist ein internationaler Standard für E-Learning-Kurse. Wenn ein Kurs im SCORM-Format veröffentlicht wird, sollte er von fast allen Lernmanagementsystemen (LMS) erkannt werden. Mit SCORM lässt sich die Verwaltung vereinfachen. Secure Code Training kann zusammen mit anderen Schulungsplattformen an einem Ort programmiert werden.

Bitte überprüfen Sie Ihre Kenntnisse, bevor Sie den Code versenden.

Der Secure Code Warrior Connector für Okta-Workflows hilft durch die Integration von Sicherheitsprüfungen in den Workflow-Fluss dabei, zu verhindern, dass unsicherer Code in die Codebasis gelangt. Bei der Arbeit mit Codebasen wie GitHub-Repositorys können erforderliche Lektionen und Bewertungen als Modifikatoren für die Basisprogrammierung festgelegt werden. Auf diese Weise können Führungskräfte sicherstellen, dass jeder Entwickler für die Arbeit mit der entsprechenden Codebasis bereit ist, und so die Sicherheit der gesamten Organisation verbessern.

Durch die Sicherstellung, dass jeder einzelne Entwickler über die erforderlichen Kenntnisse im Bereich sicheres Codieren verfügt, um auf das Repository zuzugreifen und Code zu committen, wird Sicherheit in den gesamten Softwareentwicklungslebenszyklus integriert. Diese Integration ermöglicht es Entwicklern, die neuesten Sicherheitspraktiken über die äußerst attraktive Plattform von SCW zu erlernen, wodurch ein Teil der Belastung durch manuelle Codeüberprüfungen reduziert wird. Dadurch wird Engineering-Zeit freigesetzt, sodass mehr Funktionen ohne Qualitätseinbußen veröffentlicht werden können.

Weitere Informationen zu Okta + SCWfinden Sie hieroder in der Demo hier.

Just-in-Time-Unterstützung beim Committen von Code

SCW für GitHub ermöglicht Kontext-Training innerhalb von GitHub-Workflows. Speichern Sie es in einer SARIF-Datei oder direkt in den Issues und Pull-Anfragen, an denen Sie gerade arbeiten. So können Entwickler bei Bedarf auf das erforderliche Wissen zugreifen und schneller hochwertigen Code veröffentlichen. Diese Integration ermöglicht nicht nur Patches, die oft ohne Verständnis angewendet werden. Sie fördert auch kontinuierlich angemessene und sichere Codierungsmuster, damit anfälliger Code schnell erkannt werden kann.

Weitere Informationen zu SCW+GitHubfinden Sie unter Demo.

In GitLab integrierte, praktische und sichere Codierungsrichtlinien In den Abschnitt „Details zur Schwachstelle“ des Schwachstellenberichts sind relevante Links zu Secure Code Warrior-Schulungen eingebettet. Diese Integration hilft letztendlich dabei, die Zeit zwischen dem Erlernen und der Anwendung von Wissen zu verkürzen und es für die zukünftige Verwendung nutzbar zu machen. Wenn beispielsweise der Schwachstellenscanner Cross-Site-Request-Forgery (CSRF) im Anwendungscode entdeckt, werden die Details zur Schwachstelle mit einem entsprechenden Schulungslink aktualisiert.

„Durch die Bereitstellung umfassender Kontextinformationen zum Thema Secure Coding auf der Secure Code Warrior-Plattform können Entwickler von Anfang an Security First umsetzen, was nicht nur Zeit spart, sondern auch zur Entwicklung neuer Fähigkeiten beiträgt.“ – Nima Badiey, Vice President bei GitLab

Weitere Informationen zu SCW + GitLab

Synopsis Seeker-Integration Es sind Ressourcen, Videos und Schulungslinks von Secure Code Warrior zur Erkennung von Schwachstellen in Seeker eingebettet. Dadurch wird die Einhaltung von Branchenstandards und Vorschriften durch Microlearning gewährleistet, mit dem Schwachstellen mithilfe leicht zugänglicher Schulungsanleitungen in Seeker identifiziert und behoben werden können.

Synopsis + SCW Details finden Sie hier

Hilfe im Ticket, wenn Sie sie jetzt brauchen

Suchen Sie nicht nur nach Sicherheitslücken, sondern bitten Sie auch um Hilfe bei deren Behebung – mit Secure Code Warrior für Jira. Entwickler können innerhalb des Jira Issue Trackers kontextbezogene Schulungen absolvieren, sodass sie bei Bedarf jederzeit auf das erforderliche Wissen zugreifen können und so schneller hochwertigen Code veröffentlichen können.Secure Code Warrior Jira erkennt diese Probleme im Detail und bietet Entwicklern die Möglichkeit, durch den Zugriff auf spezifische Schulungsvideos in einer vertrauten Umgebung zu lernen, wie sie diese Probleme beheben können. Durch kontextbezogene Mikrolerninhalte kann das Entwicklungsteam die Schwachstellen in der gesamten Codebasis reduzieren und diese durch Nachverfolgung und Berichterstattung über Jira stets im Blick behalten.

Weitere Informationen zu SCW + Jira

Sichere Codes schnell erstellen

Durch die Integration des Technologie-Stacks von Secure Code Warrior werden Microlearning und schnelle Reparaturen mit branchenweit anerkannten Leitlinien und Lösungen für gängige Schwachstellen ermöglicht.

- トレーニングリンクは Issue やプルリクエストにコメントとして添付されるため、必要なときに簡単にガイダンスにアクセスできます。

- Der Inhalt ist hochrelevant und wird auf der Grundlage von Referenzen aus der Common Weakness Enumeration (CWE) oder dem Open Web Application Security Project (OWASP) abgerufen.

- Der große Anwendungsbereich bedeutet, dass die Lernressourcen aus einer der weltweit führenden Sammlungen sicherer Codierungsschulungen stammen.

Viele der häufig auftretenden Schwachstellen sind bereits seit Jahrzehnten bekannt, bestehen jedoch aufgrund reaktiver Maßnahmen innerhalb des SDLC weiterhin. Probleme werden mit Scan-Tools und Penetrationstests meist erst entdeckt, nachdem die Anwendung bereits in der Produktionsumgebung eingesetzt wird. Diese Tools sind bekannt dafür, dass sie sehr langsam sind, zahlreiche Fehlalarme und falsche Negativmeldungen liefern und eine manuelle Überprüfung erfordern, sodass die Ursachen und Probleme kaum behoben werden können.

Durch die Bereitstellung von Microlearning und Reparaturhinweisen innerhalb des Workflows können Entwickler Sicherheitslücken frühzeitig im Entwicklungsprozess erkennen und noch schlimmer, Schwachstellen, die später ausgenutzt werden könnten, bereits in einer frühen Phase des Entwicklungsprozesses entdecken.Die Secure Code Warrior-Integration passt sich der Arbeitsumgebung der Entwickler an und ermöglicht ihnen nicht nur die schnelle Erkennung und Behebung von Schwachstellen, sondern auch das Lernen aus zuverlässigen Ressourcen und einfachen Anleitungen, um ihre Fähigkeiten als wichtigen Bestandteil des Softwareentwicklungslebenszyklus zu verbessern und die Sicherheit zu erhöhen.

もっと詳しく知りたいですか?

Klicken Sie auf den folgenden Link, um die PDF-Datei dieser Ressource herunterzuladen.

Secure Code Warrior schützt Ihren Code während des gesamten Softwareentwicklungszyklus und hilft Ihnen dabei, eine Kultur zu schaffen, in der Cybersicherheit oberste Priorität hat. Ganz gleich, ob Sie Anwendungs-Sicherheitsmanager, Entwickler, CISO oder Sicherheitsbeauftragter sind – wir helfen Ihnen dabei, die mit unsicherem Code verbundenen Risiken zu minimieren.

Bericht anzeigenデモを予約Taylor Broadfoot-Naymark ist Produktmarketing-Manager bei Secure Code Warrior. Er hat mehrere Artikel über Cybersicherheit und agiles Lernen verfasst und ist außerdem für Produktlaunches, GTM-Strategien und Kundenbetreuung verantwortlich.

Treffen wir uns dort, wo die Entwickler sind.

Unternehmen, die DevSecOps für schnellere und sicherere Releases in Betracht ziehen, wissen, wie wichtig es ist, die Produktivität der Entwickler durch einen integrierten Technologie-Stack zu optimieren. Die Software-Integration von Secure Code Warrior bietet Entwicklern sichere Entwicklungsressourcen, die in alltägliche Tools wie GitHub und Jira integriert sind.

Mit Secure Code Warrior können Sie sichere Code-Programme direkt in Ihre bevorzugten Produkte und Entwickler-Workflows integrieren, was Just-in-Time-Korrekturen ermöglicht und zu stabilen Lernergebnissen führt.

Reduzierung der Schwachstellen durch schnelle Reparatur

Das Auffinden und Beheben von Schwachstellen ist wie das Lösen eines großen Puzzles, bei dem einige Teile oder hilfreiche Cover-Artworks fehlen. Es kann Tage, Wochen oder in manchen Fällen sogar Monate dauern, bis eine robuste Lösung gefunden ist. Dies kann besonders schwierig sein, wenn Entwickler nicht wissen, wie sie das Problem beheben können, wenn sie bisher noch nie auf das Problem gestoßen sind oder wenn sie zögern, eine Lösung einzusetzen, die weder getestet noch verifiziert wurde.

Laut dem EdgeScan 2022 Vulnerability Statistics Report beträgt die durchschnittliche Reparaturzeit (MTTR) für Schwachstellen, die im gesamten Full Stack gefunden wurden, 57,5 Tage (EdgeScan 2022 Vulnerability Statistics Report).

Dies ist eine kritische Situation, in der wertvolle Daten gefährdet sind, Vertrauen verloren geht und die Produktivität wertvoller Entwickler verschwendet wird. Infolgedessen verlangsamt sich die Geschwindigkeit der Code-Veröffentlichung, und aufgrund mangelnder Kenntnisse und mangelnden Vertrauens in die bereitgestellten Lösungen kommt es zu schnellen Korrekturen und schlampigen Flickwerken, was letztendlich zu einer Erhöhung der technischen Schulden führt.

Die Integration von Secure Code Warrior bietet zuverlässige Reparaturhinweise, sodass Entwickler Sicherheitslücken selbstbewusst beheben können, ohne den Arbeitsfluss zu unterbrechen. Da Entwickler Korrekturen selbst vornehmen können, kann sich AppSec auf die Überwachung von Risiken und die Stärkung der Sicherheitsmaßnahmen des Unternehmens konzentrieren.

Durch die Integration kontextbezogener Secure-Coding-Richtlinien in die Arbeitsaufgaben erhalten Entwickler sofortige Unterstützung, um mehr über die erkannten Schwachstellen und deren Behebung zu erfahren. Dadurch wird nicht nur die MTTR verkürzt, sondern es werden auch wertvolle Erkenntnisse gewonnen, die zu einer aktiven Reduzierung der Schwachstellen im Quellcode führen.

Das gesamte Team skaliert das Lernen

SCORM LMS-Integration

SCORM steht für „Shared Object Reference Model“ und ist ein internationaler Standard für E-Learning-Kurse. Wenn ein Kurs im SCORM-Format veröffentlicht wird, sollte er von fast allen Lernmanagementsystemen (LMS) erkannt werden. Mit SCORM lässt sich die Verwaltung vereinfachen. Secure Code Training kann zusammen mit anderen Schulungsplattformen an einem Ort programmiert werden.

Bitte überprüfen Sie Ihre Kenntnisse, bevor Sie den Code versenden.

Der Secure Code Warrior Connector für Okta-Workflows hilft durch die Integration von Sicherheitsprüfungen in den Workflow-Fluss dabei, zu verhindern, dass unsicherer Code in die Codebasis gelangt. Bei der Arbeit mit Codebasen wie GitHub-Repositorys können erforderliche Lektionen und Bewertungen als Modifikatoren für die Basisprogrammierung festgelegt werden. Auf diese Weise können Führungskräfte sicherstellen, dass jeder Entwickler für die Arbeit mit der entsprechenden Codebasis bereit ist, und so die Sicherheit der gesamten Organisation verbessern.

Durch die Sicherstellung, dass jeder einzelne Entwickler über die erforderlichen Kenntnisse im Bereich sicheres Codieren verfügt, um auf das Repository zuzugreifen und Code zu committen, wird Sicherheit in den gesamten Softwareentwicklungslebenszyklus integriert. Diese Integration ermöglicht es Entwicklern, die neuesten Sicherheitspraktiken über die äußerst attraktive Plattform von SCW zu erlernen, wodurch ein Teil der Belastung durch manuelle Codeüberprüfungen reduziert wird. Dadurch wird Engineering-Zeit freigesetzt, sodass mehr Funktionen ohne Qualitätseinbußen veröffentlicht werden können.

Weitere Informationen zu Okta + SCWfinden Sie hieroder in der Demo hier.

Just-in-Time-Unterstützung beim Committen von Code

SCW für GitHub ermöglicht Kontext-Training innerhalb von GitHub-Workflows. Speichern Sie es in einer SARIF-Datei oder direkt in den Issues und Pull-Anfragen, an denen Sie gerade arbeiten. So können Entwickler bei Bedarf auf das erforderliche Wissen zugreifen und schneller hochwertigen Code veröffentlichen. Diese Integration ermöglicht nicht nur Patches, die oft ohne Verständnis angewendet werden. Sie fördert auch kontinuierlich angemessene und sichere Codierungsmuster, damit anfälliger Code schnell erkannt werden kann.

Weitere Informationen zu SCW+GitHubfinden Sie unter Demo.

In GitLab integrierte, praktische und sichere Codierungsrichtlinien In den Abschnitt „Details zur Schwachstelle“ des Schwachstellenberichts sind relevante Links zu Secure Code Warrior-Schulungen eingebettet. Diese Integration hilft letztendlich dabei, die Zeit zwischen dem Erlernen und der Anwendung von Wissen zu verkürzen und es für die zukünftige Verwendung nutzbar zu machen. Wenn beispielsweise der Schwachstellenscanner Cross-Site-Request-Forgery (CSRF) im Anwendungscode entdeckt, werden die Details zur Schwachstelle mit einem entsprechenden Schulungslink aktualisiert.

„Durch die Bereitstellung umfassender Kontextinformationen zum Thema Secure Coding auf der Secure Code Warrior-Plattform können Entwickler von Anfang an Security First umsetzen, was nicht nur Zeit spart, sondern auch zur Entwicklung neuer Fähigkeiten beiträgt.“ – Nima Badiey, Vice President bei GitLab

Weitere Informationen zu SCW + GitLab

Synopsis Seeker-Integration Es sind Ressourcen, Videos und Schulungslinks von Secure Code Warrior zur Erkennung von Schwachstellen in Seeker eingebettet. Dadurch wird die Einhaltung von Branchenstandards und Vorschriften durch Microlearning gewährleistet, mit dem Schwachstellen mithilfe leicht zugänglicher Schulungsanleitungen in Seeker identifiziert und behoben werden können.

Synopsis + SCW Details finden Sie hier

Hilfe im Ticket, wenn Sie sie jetzt brauchen

Suchen Sie nicht nur nach Sicherheitslücken, sondern bitten Sie auch um Hilfe bei deren Behebung – mit Secure Code Warrior für Jira. Entwickler können innerhalb des Jira Issue Trackers kontextbezogene Schulungen absolvieren, sodass sie bei Bedarf jederzeit auf das erforderliche Wissen zugreifen können und so schneller hochwertigen Code veröffentlichen können.Secure Code Warrior Jira erkennt diese Probleme im Detail und bietet Entwicklern die Möglichkeit, durch den Zugriff auf spezifische Schulungsvideos in einer vertrauten Umgebung zu lernen, wie sie diese Probleme beheben können. Durch kontextbezogene Mikrolerninhalte kann das Entwicklungsteam die Schwachstellen in der gesamten Codebasis reduzieren und diese durch Nachverfolgung und Berichterstattung über Jira stets im Blick behalten.

Weitere Informationen zu SCW + Jira

Sichere Codes schnell erstellen

Durch die Integration des Technologie-Stacks von Secure Code Warrior werden Microlearning und schnelle Reparaturen mit branchenweit anerkannten Leitlinien und Lösungen für gängige Schwachstellen ermöglicht.

- トレーニングリンクは Issue やプルリクエストにコメントとして添付されるため、必要なときに簡単にガイダンスにアクセスできます。

- Der Inhalt ist hochrelevant und wird auf der Grundlage von Referenzen aus der Common Weakness Enumeration (CWE) oder dem Open Web Application Security Project (OWASP) abgerufen.

- Der große Anwendungsbereich bedeutet, dass die Lernressourcen aus einer der weltweit führenden Sammlungen sicherer Codierungsschulungen stammen.

Viele der häufig auftretenden Schwachstellen sind bereits seit Jahrzehnten bekannt, bestehen jedoch aufgrund reaktiver Maßnahmen innerhalb des SDLC weiterhin. Probleme werden mit Scan-Tools und Penetrationstests meist erst entdeckt, nachdem die Anwendung bereits in der Produktionsumgebung eingesetzt wird. Diese Tools sind bekannt dafür, dass sie sehr langsam sind, zahlreiche Fehlalarme und falsche Negativmeldungen liefern und eine manuelle Überprüfung erfordern, sodass die Ursachen und Probleme kaum behoben werden können.

Durch die Bereitstellung von Microlearning und Reparaturhinweisen innerhalb des Workflows können Entwickler Sicherheitslücken frühzeitig im Entwicklungsprozess erkennen und noch schlimmer, Schwachstellen, die später ausgenutzt werden könnten, bereits in einer frühen Phase des Entwicklungsprozesses entdecken.Die Secure Code Warrior-Integration passt sich der Arbeitsumgebung der Entwickler an und ermöglicht ihnen nicht nur die schnelle Erkennung und Behebung von Schwachstellen, sondern auch das Lernen aus zuverlässigen Ressourcen und einfachen Anleitungen, um ihre Fähigkeiten als wichtigen Bestandteil des Softwareentwicklungslebenszyklus zu verbessern und die Sicherheit zu erhöhen.

もっと詳しく知りたいですか?

目次

Secure Code Warrior schützt Ihren Code während des gesamten Softwareentwicklungszyklus und hilft Ihnen dabei, eine Kultur zu schaffen, in der Cybersicherheit oberste Priorität hat. Ganz gleich, ob Sie Anwendungs-Sicherheitsmanager, Entwickler, CISO oder Sicherheitsbeauftragter sind – wir helfen Ihnen dabei, die mit unsicherem Code verbundenen Risiken zu minimieren.

デモを予約[ダウンロード]Ressourcen für den Einstieg

Trust Agent:AI - Secure and scale AI-Drive development

AI is writing code. Who’s governing it? With up to 50% of AI-generated code containing security weaknesses, managing AI risk is critical. Discover how SCW's Trust Agent: AI provides the real-time visibility, proactive governance, and targeted upskilling needed to scale AI-driven development securely.

Die Leistungsfähigkeit von OpenText Application Security + Secure Code Warrior

OpenText Application Security and Secure Code Warrior combine vulnerability detection with AI Software Governance and developer capability. Together, they help organizations reduce risk, strengthen secure coding practices, and confidently adopt AI-driven development.

Secure Code Warrior corporate overview

Secure Code Warrior is an AI Software Governance platform designed to enable organizations to safely adopt AI-driven development by bridging the gap between development velocity and enterprise security. The platform addresses the "Visibility Gap," where security teams often lack insights into shadow AI coding tools and the origins of production code.

Ressourcen für den Einstieg

Cybermon ist zurück: Die KI-Mission zum Besiegen des Bosses ist jetzt auf Abruf verfügbar.

「Cybermon 2025 Beat the Boss」 kann nun das ganze Jahr über bei SCW gespielt werden. Führen Sie anspruchsvolle AI/LLM-Sicherheitsherausforderungen ein, um die sichere AI-Entwicklung in großem Maßstab zu stärken.

.png)