高度なセキュリティインテリジェンス:開発者がNISTに対応できるよう支援するガイド付きコース

In der Cybersicherheitsbranche hat es in letzter Zeit einige sehr begrüßenswerte Entwicklungen gegeben. Es scheint, dass sich die Stimmung in vielen Unternehmen dahingehend verbessert, dass der Sicherheit bei der Softwareentwicklung so früh wie möglich Priorität eingeräumt wird. In Verbindung mit offiziellen Maßnahmen wie Bidens Executive Order zur Cybersicherheit hat dies überdeutlich gemacht, dass jeder seinen Teil zur Gewährleistung der Software- und Datensicherheit beitragen muss. Besonders aufregend ist, dass sich die Diskussion über die Rolle des Entwicklers bei der Aufrechterhaltung sicherer Codierungsstandards weiterentwickelt, sogar auf Regierungsebene.

Es gibt jedoch etwas, das in diesem Gespräch fehlt. Die Executive Order legt nahe, dass Entwickler überprüfte Sicherheitskompetenzen benötigen, doch gibt es derzeit keine solche offizielle Zertifizierung. Viele Unternehmen orientieren sich in ihrem Streben nach Konformität und höheren Standards für die Softwaresicherheit nach wie vor am NIST (das als Reaktion auf die EO aktualisierte Richtlinien vorgelegt hat). Wenn wir jedoch an Strategien denken, mit denen sich Schwachstellen deutlich reduzieren lassen, während gleichzeitig die richtigen Tools eingesetzt und die Geschwindigkeit der Veröffentlichung beibehalten wird, sind die meisten einfach zu allgemein, um das gewünschte Ergebnis zu erzielen. An diesem Punkt scheitern viele Unternehmen, da sie auf einer eingeschränkten Entwicklerschulung beharren oder nicht auf allgemeinen Grundlagen aufbauen, um ihnen praktische, praxisnahe Fähigkeiten zu vermitteln.

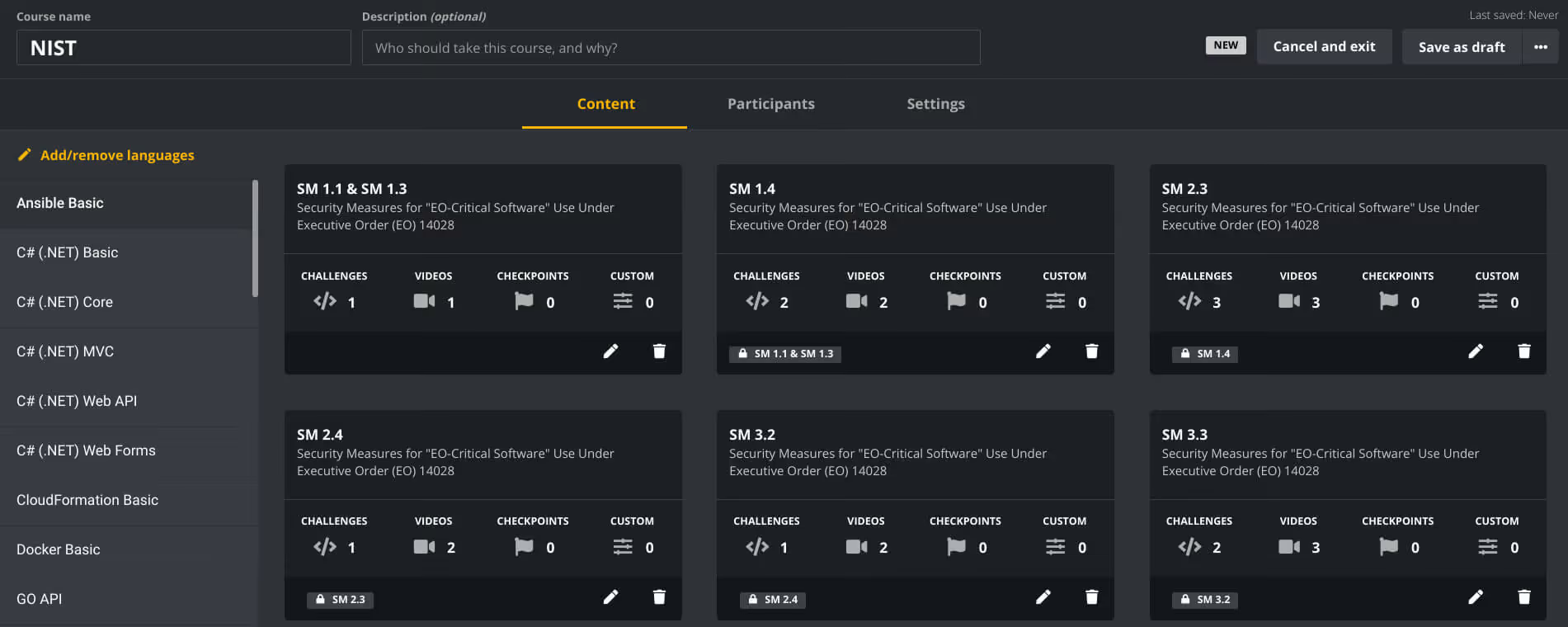

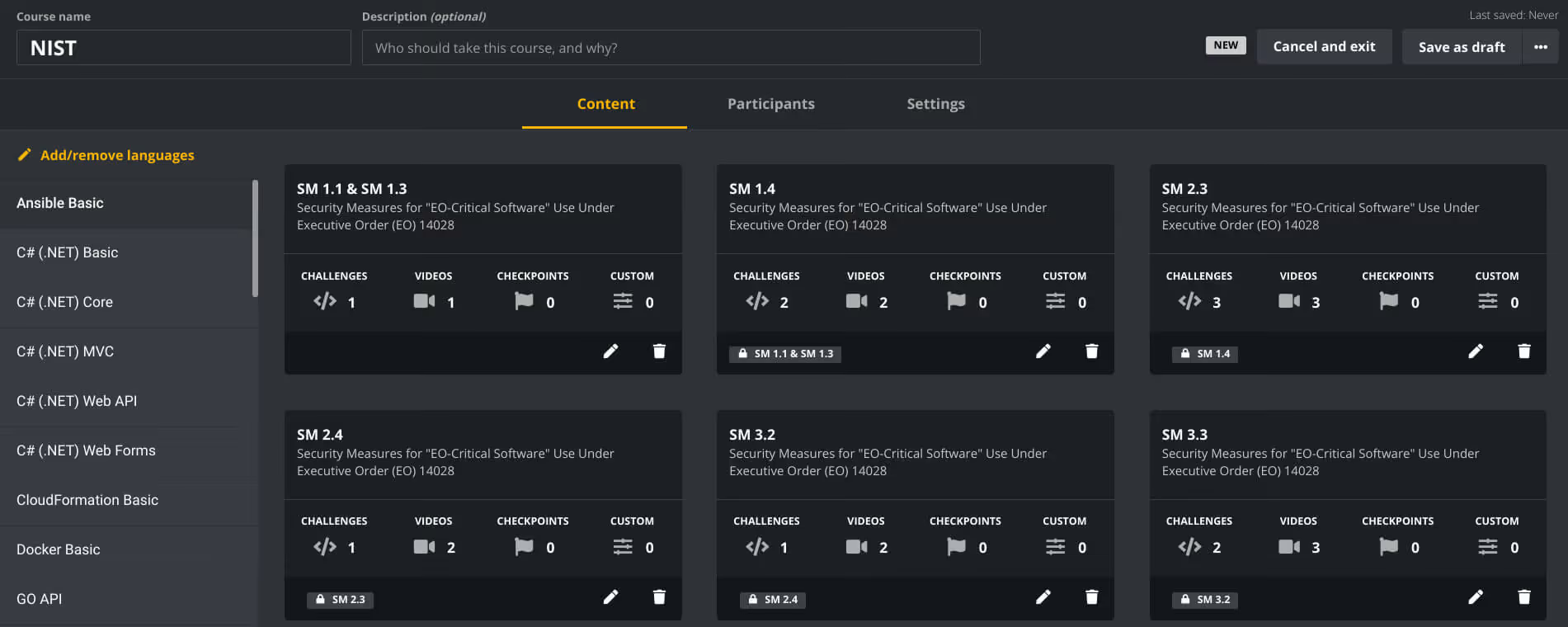

Sicherheitsbewusste Entwickler wachsen nicht auf Bäumen, aber sie können mit den richtigen Werkzeugen viel schneller gefördert und weiterentwickelt werden. Zu diesem Zweck freuen wir uns, unseren eigenen Kurs für die NIST-Konformität anzukündigen, der nach den Richtlinien der Executive Order der US-Regierung strukturiert ist.

Sinnvolle Unterstützung auf Code-Ebene für Entwickler

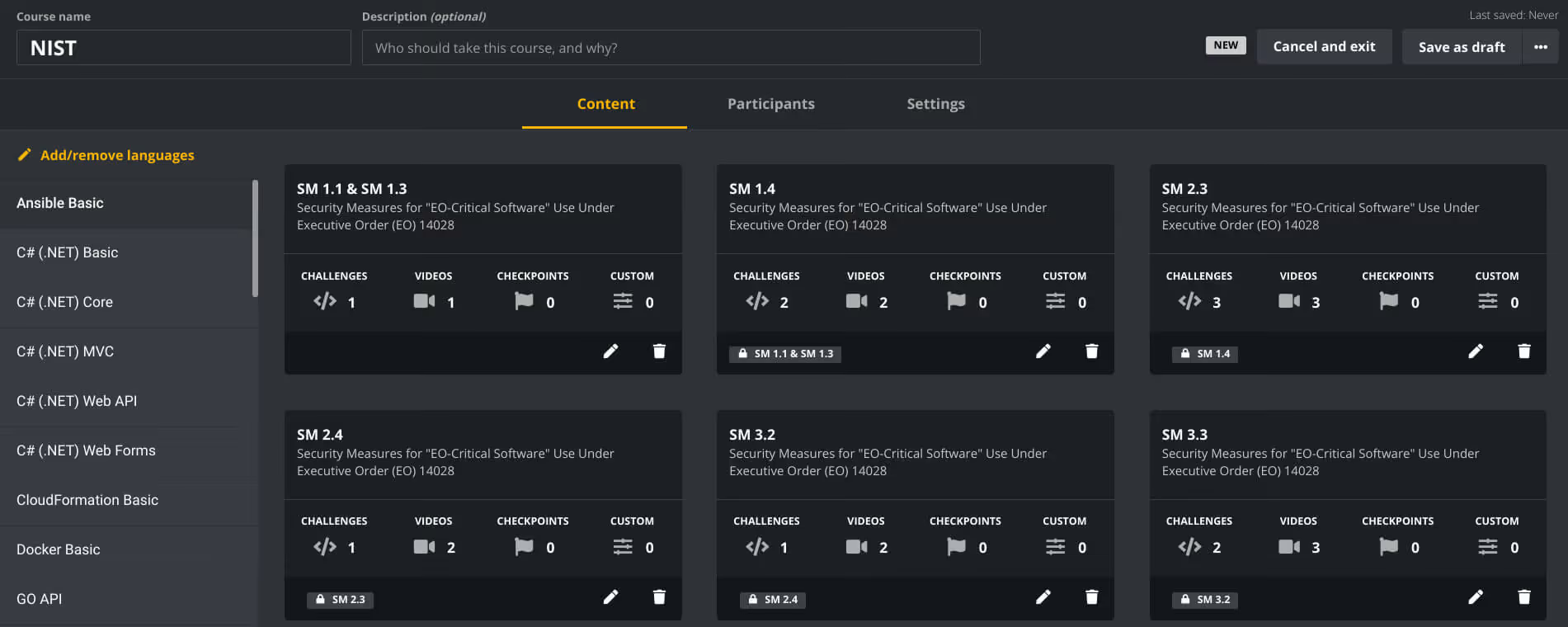

Auf der Grundlage der NIST-Richtlinien für EO-kritische Software haben wir den Kurs so strukturiert, dass die fünf wichtigsten Ziele erreicht werden, die letztlich die Sicherheit wichtiger Software verbessern, die auf höchster Regierungsebene eingesetzt wird, und die im Idealfall als Maßstab für eine qualitativ hochwertige Entwicklung von Grund auf dienen sollten.

Damit sich eine Entwicklungsgruppe wirklich durchsetzen kann, muss jede Weiterbildung über die Theorie hinausgehen und so umgesetzt werden, dass nicht ständig zwischen Arbeit und Schulung hin- und hergewechselt werden muss, um Antworten zu finden und agil zu bleiben. Sorgfältige Sicherheitspraktiken (ganz zu schweigen vom Sicherheitsteam) werden als Hindernis für termingerechte Entwicklungssprints angesehen und schränken den Stil des durchschnittlichen, auf Funktionen fokussierten Ingenieurs erheblich ein.

Kurze Mikro-Lerneinheiten, die auf die Bedürfnisse von Entwicklern zugeschnitten sind, werden weit weniger frostig aufgenommen und führen zu einem einprägsamen, praktischen Kompetenzerwerb.

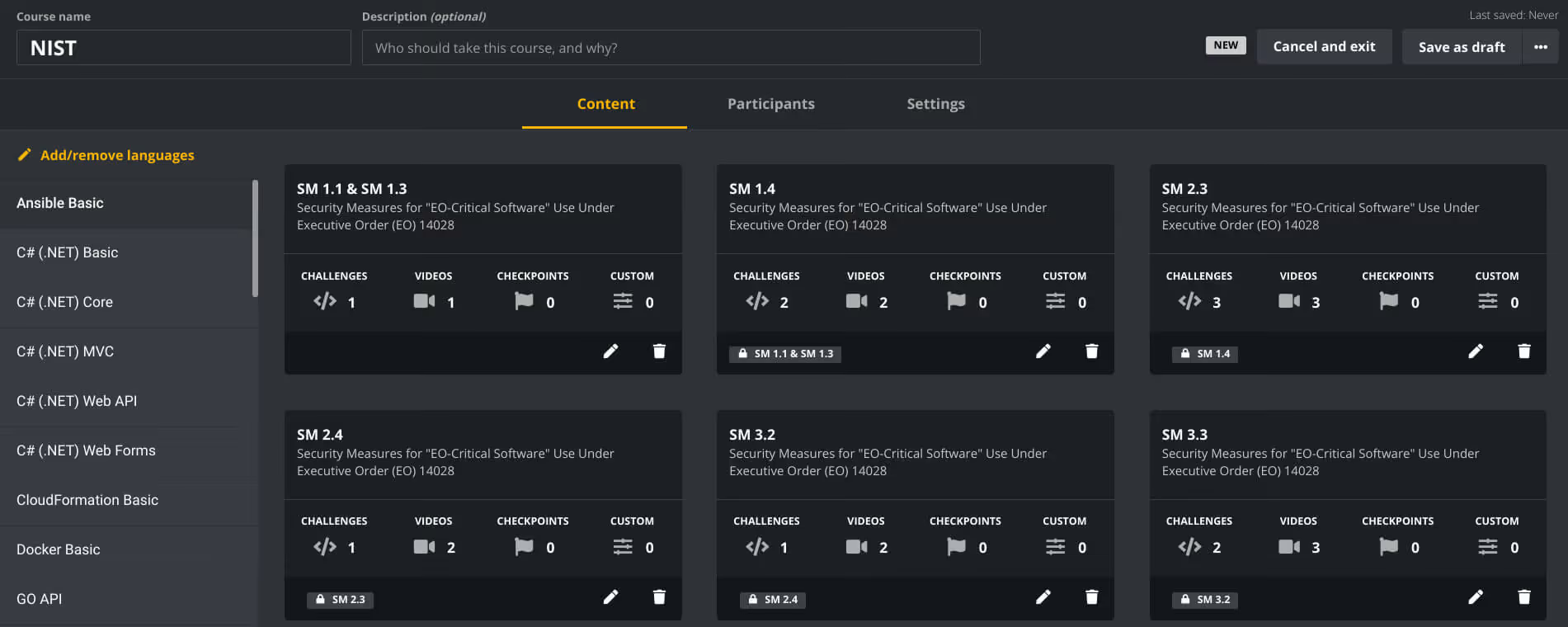

Schauen Sie sich an, wie wir dies für unseren NIST-Kurs strukturiert haben:

Ziel 1: Schutz von EO-kritischer Software und EO-kritischen Softwareplattformen vor unbefugtem Zugriff und unbefugter Nutzung.

Falsche Sicherheitskonfigurationen und unsachgemäße Authentifizierungsverfahren werden von Angreifern genutzt, um erfolgreich in Systeme einzudringen, Konten zu übernehmen und Daten zu stehlen. Sie sind ein weit verbreiteter Fehler, der bei erfolgreicher Ausnutzung zu großen Problemen führen kann.

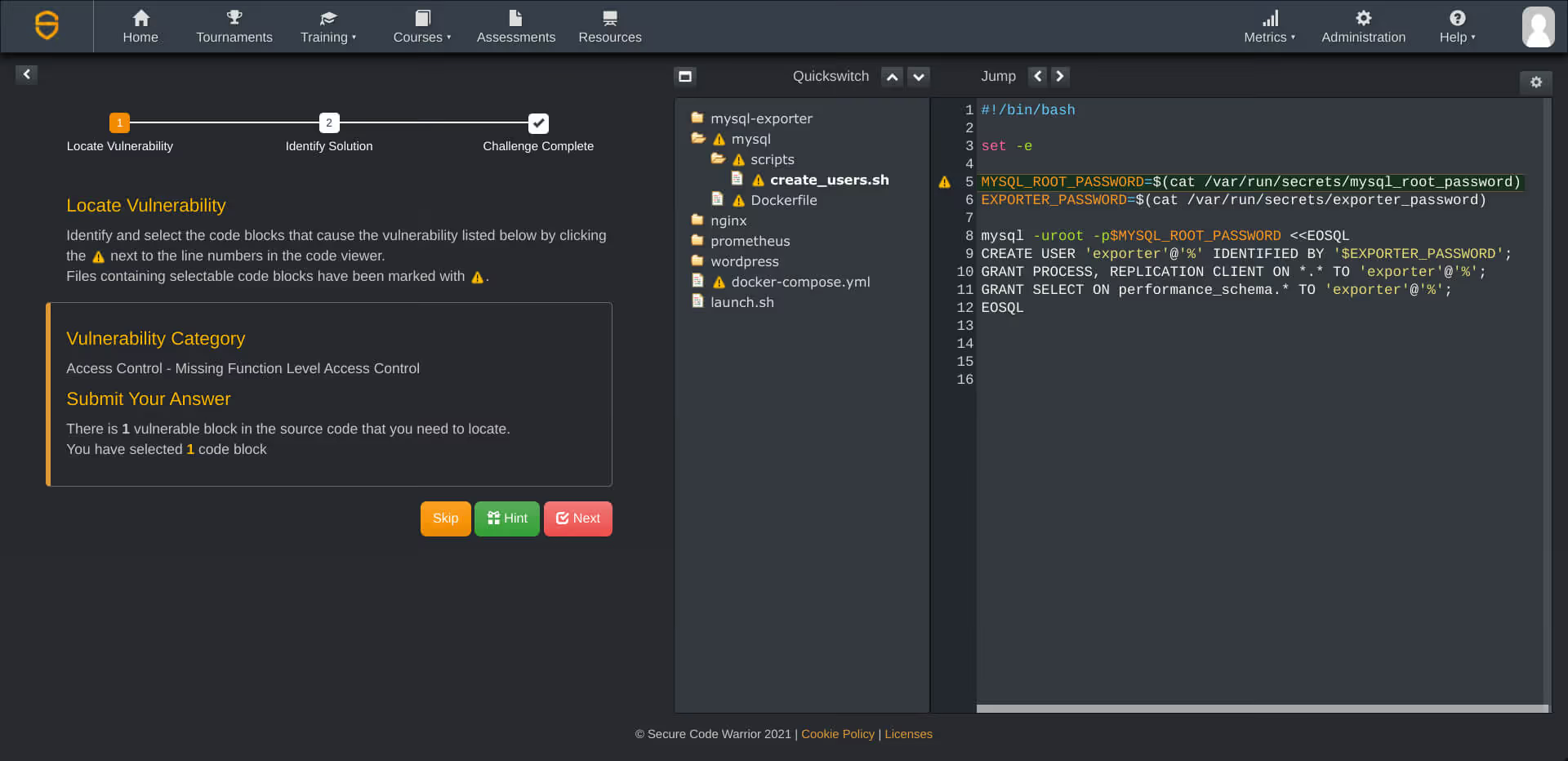

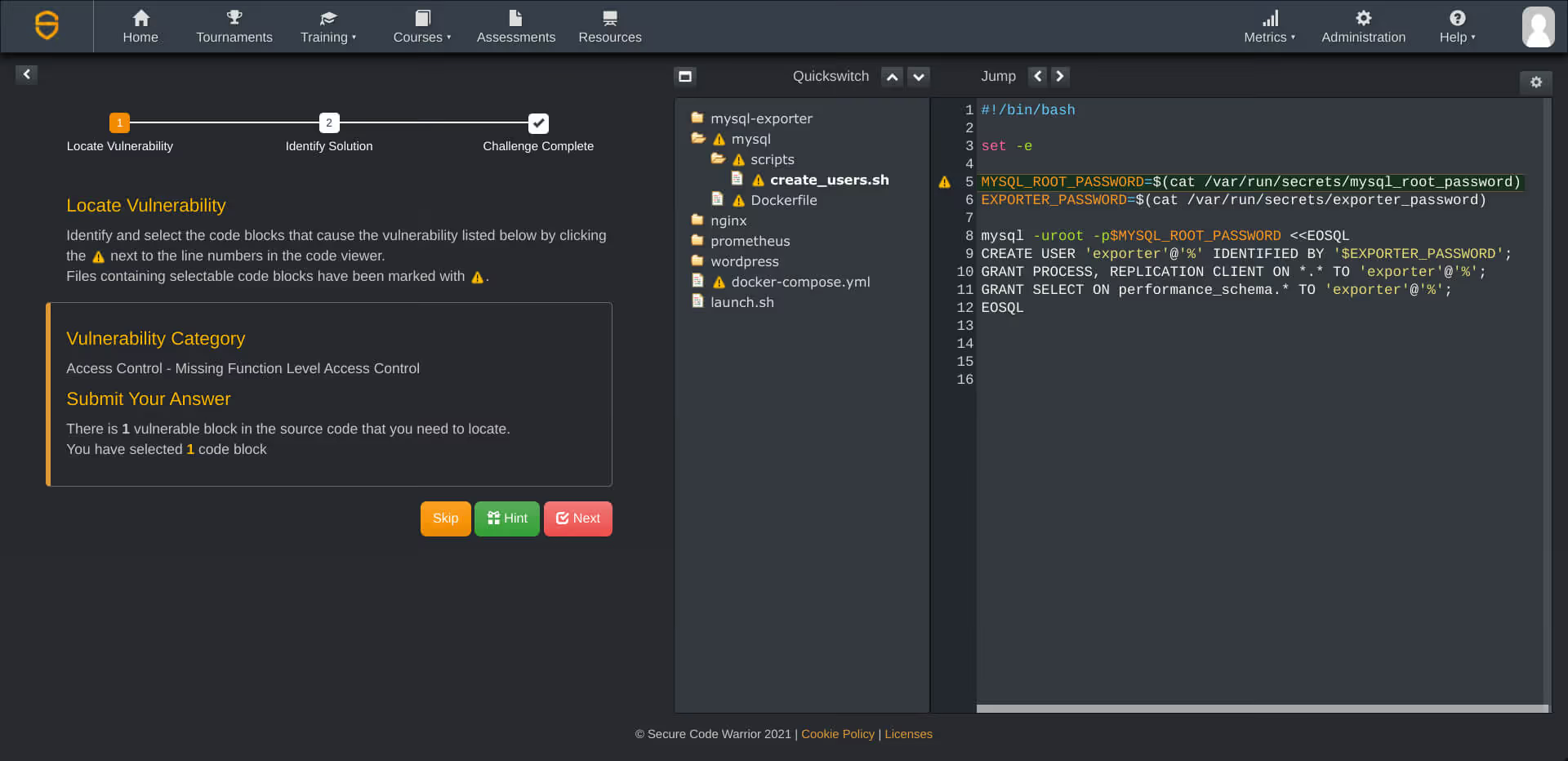

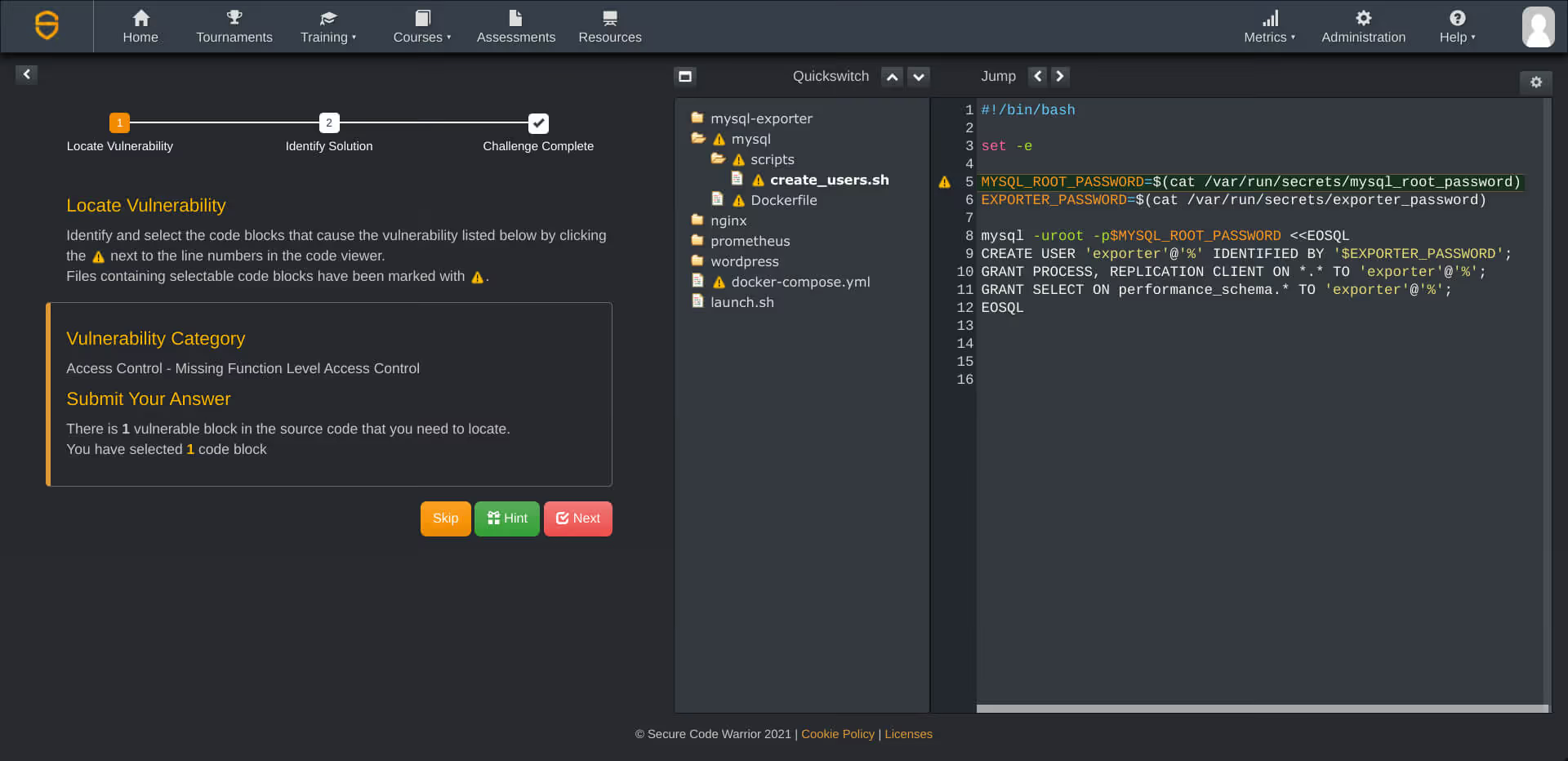

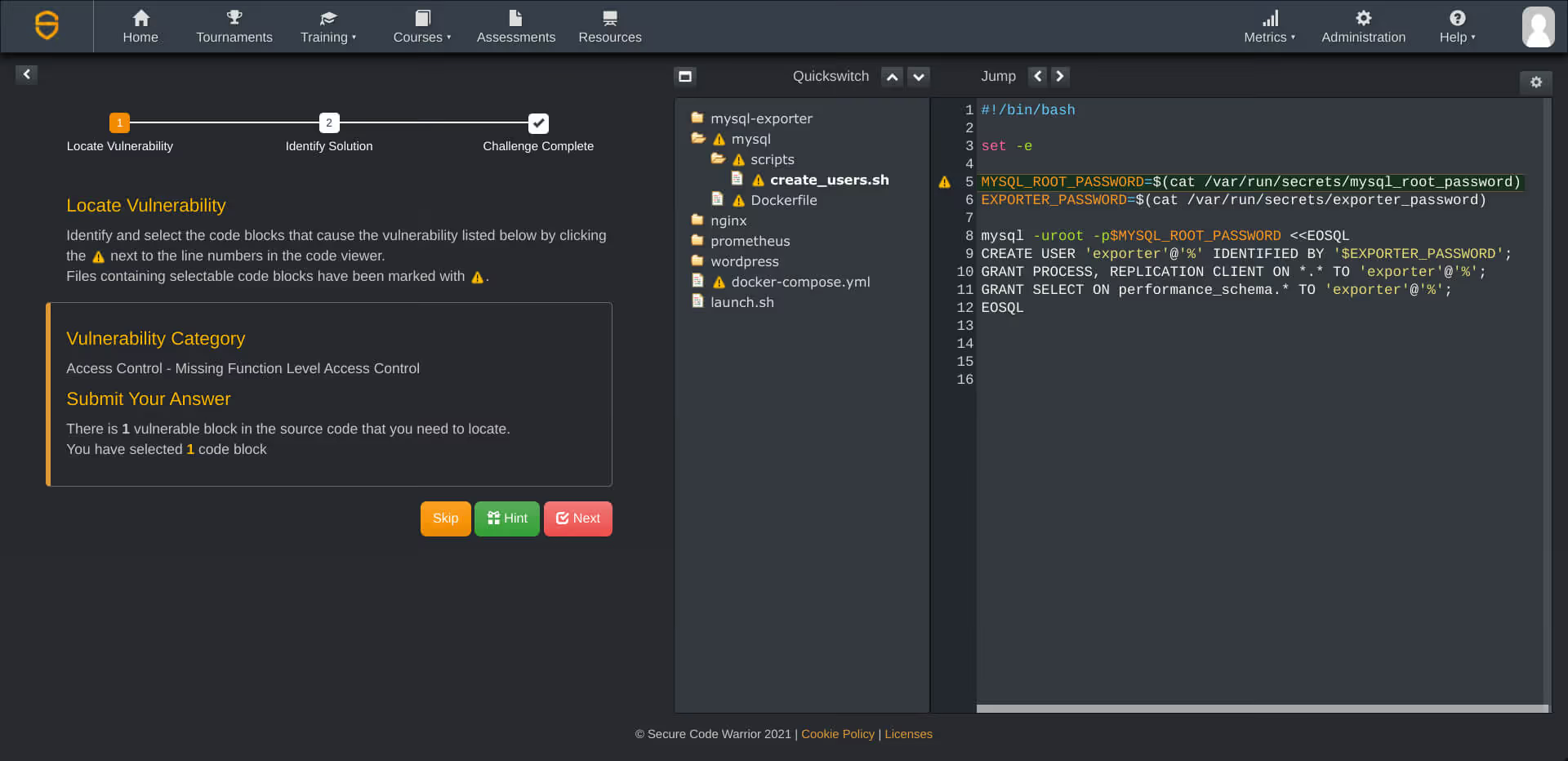

Auf der Website Secure Code Warrior Learning Platformkönnen Entwickler Herausforderungen spielen, die auf realen Codeschnipseln basieren, die genau widerspiegeln, wie diese Fehler in ihrer täglichen Arbeit auftreten würden, und sie dazu bringen, eine genaue Lösung zu finden, um sie zu sichern. Für DevOps-Ingenieure erfordert die Sicherung der Infrastruktur eine sorgfältige Konfiguration der Zugriffskontrolle, und es gibt spezielle Herausforderungen, um diese Anforderung in Infrastructure as Code (IaC)-Sprachen wie Terraform, CloudFormation und Ansible sowie in dem in Docker und Kubernetes verwendeten Code zu erfüllen.

Ziel 2: Schutz der Vertraulichkeit, Integrität und Verfügbarkeit von Daten, die von EO-kritischer Software und EO-kritischen Softwareplattformen verwendet werden.

Für dieses Ziel führen alle Wege zur Zugriffskontrolle. Eine fehlerhafte Zugriffskontrolle hat kürzlich Injektionsfehler als Spitzenreiter der OWASP Top 10 2021 entthront, und es handelt sich um einen schwerwiegenden Fehler, der die Fähigkeiten sicherheitsbewusster Entwickler erfordert, um ihn so früh wie möglich zu finden und zu beheben.

Der Kurs befasst sich mit Konzepten wie den geringsten Rechten auf Code-Ebene und hilft dabei, den Zugriff auf Benutzerkonten auf die notwendigen Bereiche zu beschränken.

Ziel 3: Identifizierung und Pflege von EO-kritischen Softwareplattformen und der auf diesen Plattformen eingesetzten Software, um die EO-kritische Software vor Ausbeutung zu schützen.

Eine der größten Herausforderungen in großen Unternehmen ist die Aufrechterhaltung der Sicherheitsaufsicht über all die verschiedenen Software, Systeme und Komponenten, die derzeit im Einsatz sind. Wenn es um Risikomanagement und Patching geht, müssen diese Elemente in jedem Sicherheitsprogramm Priorität haben, wobei die Entwickler bei der Sicherheitswartung in höchster Alarmbereitschaft sein müssen.

Auf der Website Secure Code Warrior Learning Platform können Entwickler Herausforderungen spielen, die ihnen dabei helfen, verwundbare Komponenten zu identifizieren und zu beheben, sowie auf Berechtigungen basierende Sicherheitsfehlkonfigurationen.

Ziel 4: Rasche Erkennung von, Reaktion auf und Wiederherstellung nach Bedrohungen und Zwischenfällen, die EO-kritische Software und EO-kritische Softwareplattformen betreffen.

Es ist bedauerlich (und eine Zeit- und Geldverschwendung), dass sich viele Unternehmen bei der Behandlung von Cybersicherheitsproblemen immer noch auf die Reaktion auf Vorfälle konzentrieren - im Gegensatz zur Prävention. Das ist eine Kultur, die wir ändern wollen, und die Entwickler sind in der Lage, präventive Maßnahmen zu ergreifen, wenn sie in bewährten Sicherheitsverfahren geschult sind.

Ziel 4 verlangt von den Entwicklern im Rahmen ihrer Rolle eine kontinuierliche Überwachung der Sicherheit in ihren Umgebungen und Endpunkten sowohl auf Software- als auch auf Netzwerkebene. Eine unzureichende Protokollierung und Überwachung ist ein weiterer häufiger, heimtückischer Fehler, und es ist von entscheidender Bedeutung, dass Ingenieure in der Lage sind, dies bei ihren täglichen Aufgaben erfolgreich zu bewältigen.

Auf der Website Secure Code Warrior Learning Platform können Entwickler Herausforderungen spielen, um diese Fähigkeiten zu verbessern, egal ob sie mit Web-, API- oder Cloud-Sprachen arbeiten.

Sicherheitsbewusstsein mit Nachhaltigkeit.

Ziel 5: Verbesserung des Verständnisses und der Leistung menschlicher Handlungen, die die Sicherheit von EO-kritischer Software und EO-kritischen Softwareplattformen fördern.

Dieses Ziel ist recht allgemein gehalten, aber es ist das wichtigste, das es zu erreichen gilt... und man kann es nicht erreichen, ohne die ersten vier Ziele zu meistern. Diese Leitlinie verlangt, dass häufige Aktivitäten zur Sensibilisierung für die Sicherheit durchgeführt werden und dass alle "menschlichen Handlungen" an EO-kritischer Software von Personen ausgeführt werden, die im Rahmen ihrer Aufgaben und Verantwortlichkeiten angemessen geschult sind.

Entwickler gehören zu denjenigen, die neben Sicherheitskonfigurationen und Zugangskontrolle am meisten mit Code zu tun haben. Ihre Sicherheitskompetenzen müssen gefördert werden, und um die hohen Standards des NIST zu erreichen, könnte eine praxisorientierte Kursstruktur genau der richtige Weg sein, insbesondere bei großen Entwicklungsgruppen.

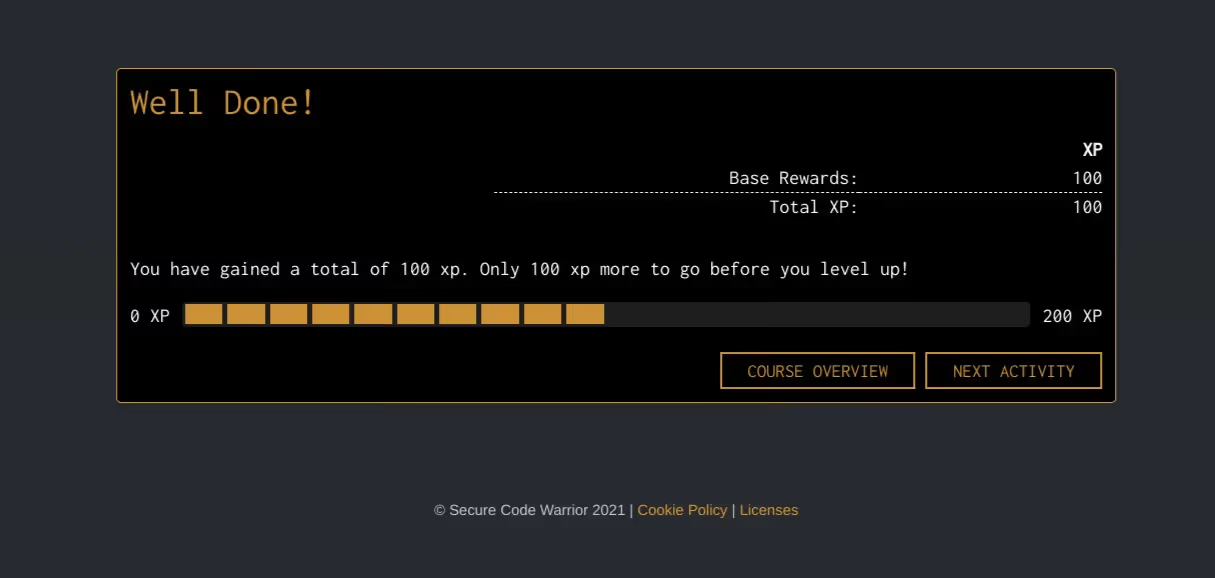

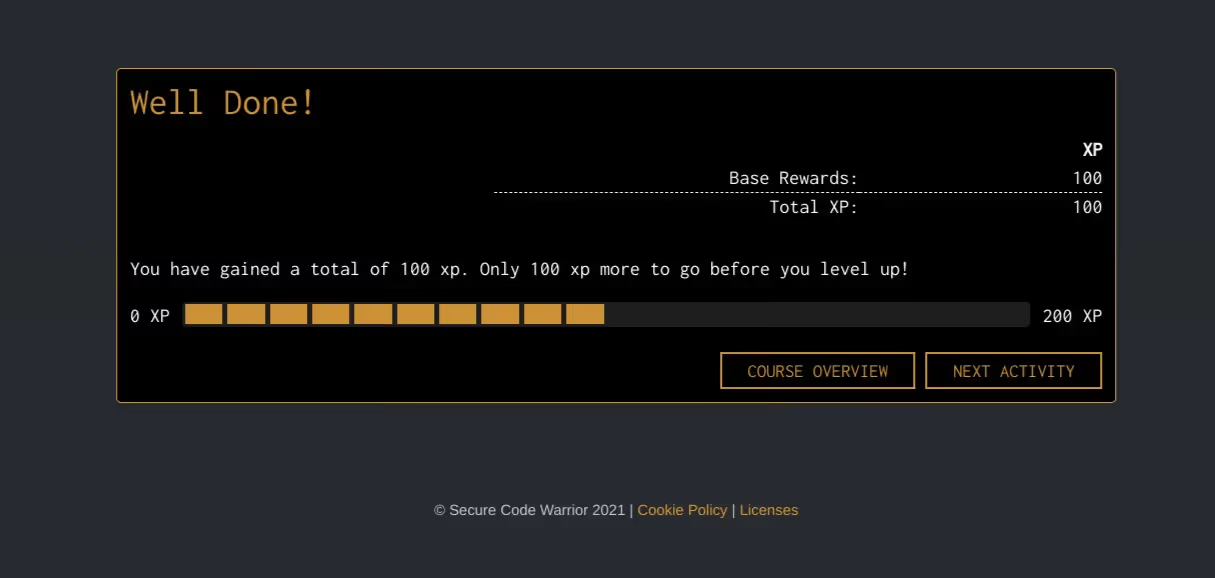

Fangen Sie noch heutean, die Erfahrungspunkte und den Sicherheits-IQ Ihres Entwicklungsteams zu erhöhen.

開発者は、セキュリティ設定やアクセス制御に加えて、コードを最も詳しく扱っています。彼らのセキュリティスキルを養う必要があり、NISTが概説しているような高い基準を達成するには、特に大規模な開発コホートでは、実践的なコース構成が効率的な方法かもしれません。

Dr. Matias Madu ist Sicherheitsexperte, Forscher, CTO und Mitbegründer von Secure Code Warrior. Matias promovierte an der Universität Gent im Bereich Anwendungssicherheit mit Schwerpunkt auf statischen Analyselösungen.Anschließend trat er in die Dienste von Fortify in den USA ein und erkannte, dass es nicht ausreicht, nur Code-Probleme zu erkennen, ohne Entwicklern dabei zu helfen, sicheren Code zu schreiben. Dies war der Auslöser dafür, dass er begann, Entwickler zu unterstützen, die Sicherheitslast zu verringern und Produkte zu entwickeln, die die Erwartungen der Kunden übertreffen. Wenn er nicht als Mitglied von Team Awesome an seinem Schreibtisch sitzt, hält er gerne Präsentationen auf Konferenzen wie der RSA Conference, BlackHat und DefCon.

Secure Code Warrior schützt Ihren Code während des gesamten Softwareentwicklungszyklus und hilft Ihnen dabei, eine Kultur zu schaffen, in der Cybersicherheit oberste Priorität hat. Ganz gleich, ob Sie Anwendungs-Sicherheitsmanager, Entwickler, CISO oder Sicherheitsbeauftragter sind – wir helfen Ihnen dabei, die mit unsicherem Code verbundenen Risiken zu minimieren.

デモを予約Dr. Matias Madu ist Sicherheitsexperte, Forscher, CTO und Mitbegründer von Secure Code Warrior. Matias promovierte an der Universität Gent im Bereich Anwendungssicherheit mit Schwerpunkt auf statischen Analyselösungen.Anschließend trat er in die Dienste von Fortify in den USA ein und erkannte, dass es nicht ausreicht, nur Code-Probleme zu erkennen, ohne Entwicklern dabei zu helfen, sicheren Code zu schreiben. Dies war der Auslöser dafür, dass er begann, Entwickler zu unterstützen, die Sicherheitslast zu verringern und Produkte zu entwickeln, die die Erwartungen der Kunden übertreffen. Wenn er nicht als Mitglied von Team Awesome an seinem Schreibtisch sitzt, hält er gerne Präsentationen auf Konferenzen wie der RSA Conference, BlackHat und DefCon.

Matias ist ein Forscher und Entwickler mit mehr als 15 Jahren praktischer Erfahrung im Bereich Softwaresicherheit. Er hat Lösungen für Unternehmen wie Fortify Software und sein eigenes Unternehmen Sensei Security entwickelt. Im Laufe seiner Karriere hat Matias mehrere Forschungsprojekte zur Anwendungssicherheit geleitet, die zu kommerziellen Produkten geführt haben, und mehr als 10 Patente angemeldet.Wenn er nicht an seinem Schreibtisch sitzt, unterrichtet Matias Fortgeschrittenenkurse zum Thema Anwendungssicherheit und hält regelmäßig Vorträge auf globalen Konferenzen wie der RSA Conference, Black Hat, DefCon, BSIMM, OWASP AppSec und BruCon.

Matthias promovierte an der Universität Gent in Informatik und lernte dort Anwendungssicherheit durch Programmverschleierung, um die interne Funktionsweise von Anwendungen zu verbergen.

In der Cybersicherheitsbranche hat es in letzter Zeit einige sehr begrüßenswerte Entwicklungen gegeben. Es scheint, dass sich die Stimmung in vielen Unternehmen dahingehend verbessert, dass der Sicherheit bei der Softwareentwicklung so früh wie möglich Priorität eingeräumt wird. In Verbindung mit offiziellen Maßnahmen wie Bidens Executive Order zur Cybersicherheit hat dies überdeutlich gemacht, dass jeder seinen Teil zur Gewährleistung der Software- und Datensicherheit beitragen muss. Besonders aufregend ist, dass sich die Diskussion über die Rolle des Entwicklers bei der Aufrechterhaltung sicherer Codierungsstandards weiterentwickelt, sogar auf Regierungsebene.

Es gibt jedoch etwas, das in diesem Gespräch fehlt. Die Executive Order legt nahe, dass Entwickler überprüfte Sicherheitskompetenzen benötigen, doch gibt es derzeit keine solche offizielle Zertifizierung. Viele Unternehmen orientieren sich in ihrem Streben nach Konformität und höheren Standards für die Softwaresicherheit nach wie vor am NIST (das als Reaktion auf die EO aktualisierte Richtlinien vorgelegt hat). Wenn wir jedoch an Strategien denken, mit denen sich Schwachstellen deutlich reduzieren lassen, während gleichzeitig die richtigen Tools eingesetzt und die Geschwindigkeit der Veröffentlichung beibehalten wird, sind die meisten einfach zu allgemein, um das gewünschte Ergebnis zu erzielen. An diesem Punkt scheitern viele Unternehmen, da sie auf einer eingeschränkten Entwicklerschulung beharren oder nicht auf allgemeinen Grundlagen aufbauen, um ihnen praktische, praxisnahe Fähigkeiten zu vermitteln.

Sicherheitsbewusste Entwickler wachsen nicht auf Bäumen, aber sie können mit den richtigen Werkzeugen viel schneller gefördert und weiterentwickelt werden. Zu diesem Zweck freuen wir uns, unseren eigenen Kurs für die NIST-Konformität anzukündigen, der nach den Richtlinien der Executive Order der US-Regierung strukturiert ist.

Sinnvolle Unterstützung auf Code-Ebene für Entwickler

Auf der Grundlage der NIST-Richtlinien für EO-kritische Software haben wir den Kurs so strukturiert, dass die fünf wichtigsten Ziele erreicht werden, die letztlich die Sicherheit wichtiger Software verbessern, die auf höchster Regierungsebene eingesetzt wird, und die im Idealfall als Maßstab für eine qualitativ hochwertige Entwicklung von Grund auf dienen sollten.

Damit sich eine Entwicklungsgruppe wirklich durchsetzen kann, muss jede Weiterbildung über die Theorie hinausgehen und so umgesetzt werden, dass nicht ständig zwischen Arbeit und Schulung hin- und hergewechselt werden muss, um Antworten zu finden und agil zu bleiben. Sorgfältige Sicherheitspraktiken (ganz zu schweigen vom Sicherheitsteam) werden als Hindernis für termingerechte Entwicklungssprints angesehen und schränken den Stil des durchschnittlichen, auf Funktionen fokussierten Ingenieurs erheblich ein.

Kurze Mikro-Lerneinheiten, die auf die Bedürfnisse von Entwicklern zugeschnitten sind, werden weit weniger frostig aufgenommen und führen zu einem einprägsamen, praktischen Kompetenzerwerb.

Schauen Sie sich an, wie wir dies für unseren NIST-Kurs strukturiert haben:

Ziel 1: Schutz von EO-kritischer Software und EO-kritischen Softwareplattformen vor unbefugtem Zugriff und unbefugter Nutzung.

Falsche Sicherheitskonfigurationen und unsachgemäße Authentifizierungsverfahren werden von Angreifern genutzt, um erfolgreich in Systeme einzudringen, Konten zu übernehmen und Daten zu stehlen. Sie sind ein weit verbreiteter Fehler, der bei erfolgreicher Ausnutzung zu großen Problemen führen kann.

Auf der Website Secure Code Warrior Learning Platformkönnen Entwickler Herausforderungen spielen, die auf realen Codeschnipseln basieren, die genau widerspiegeln, wie diese Fehler in ihrer täglichen Arbeit auftreten würden, und sie dazu bringen, eine genaue Lösung zu finden, um sie zu sichern. Für DevOps-Ingenieure erfordert die Sicherung der Infrastruktur eine sorgfältige Konfiguration der Zugriffskontrolle, und es gibt spezielle Herausforderungen, um diese Anforderung in Infrastructure as Code (IaC)-Sprachen wie Terraform, CloudFormation und Ansible sowie in dem in Docker und Kubernetes verwendeten Code zu erfüllen.

Ziel 2: Schutz der Vertraulichkeit, Integrität und Verfügbarkeit von Daten, die von EO-kritischer Software und EO-kritischen Softwareplattformen verwendet werden.

Für dieses Ziel führen alle Wege zur Zugriffskontrolle. Eine fehlerhafte Zugriffskontrolle hat kürzlich Injektionsfehler als Spitzenreiter der OWASP Top 10 2021 entthront, und es handelt sich um einen schwerwiegenden Fehler, der die Fähigkeiten sicherheitsbewusster Entwickler erfordert, um ihn so früh wie möglich zu finden und zu beheben.

Der Kurs befasst sich mit Konzepten wie den geringsten Rechten auf Code-Ebene und hilft dabei, den Zugriff auf Benutzerkonten auf die notwendigen Bereiche zu beschränken.

Ziel 3: Identifizierung und Pflege von EO-kritischen Softwareplattformen und der auf diesen Plattformen eingesetzten Software, um die EO-kritische Software vor Ausbeutung zu schützen.

Eine der größten Herausforderungen in großen Unternehmen ist die Aufrechterhaltung der Sicherheitsaufsicht über all die verschiedenen Software, Systeme und Komponenten, die derzeit im Einsatz sind. Wenn es um Risikomanagement und Patching geht, müssen diese Elemente in jedem Sicherheitsprogramm Priorität haben, wobei die Entwickler bei der Sicherheitswartung in höchster Alarmbereitschaft sein müssen.

Auf der Website Secure Code Warrior Learning Platform können Entwickler Herausforderungen spielen, die ihnen dabei helfen, verwundbare Komponenten zu identifizieren und zu beheben, sowie auf Berechtigungen basierende Sicherheitsfehlkonfigurationen.

Ziel 4: Rasche Erkennung von, Reaktion auf und Wiederherstellung nach Bedrohungen und Zwischenfällen, die EO-kritische Software und EO-kritische Softwareplattformen betreffen.

Es ist bedauerlich (und eine Zeit- und Geldverschwendung), dass sich viele Unternehmen bei der Behandlung von Cybersicherheitsproblemen immer noch auf die Reaktion auf Vorfälle konzentrieren - im Gegensatz zur Prävention. Das ist eine Kultur, die wir ändern wollen, und die Entwickler sind in der Lage, präventive Maßnahmen zu ergreifen, wenn sie in bewährten Sicherheitsverfahren geschult sind.

Ziel 4 verlangt von den Entwicklern im Rahmen ihrer Rolle eine kontinuierliche Überwachung der Sicherheit in ihren Umgebungen und Endpunkten sowohl auf Software- als auch auf Netzwerkebene. Eine unzureichende Protokollierung und Überwachung ist ein weiterer häufiger, heimtückischer Fehler, und es ist von entscheidender Bedeutung, dass Ingenieure in der Lage sind, dies bei ihren täglichen Aufgaben erfolgreich zu bewältigen.

Auf der Website Secure Code Warrior Learning Platform können Entwickler Herausforderungen spielen, um diese Fähigkeiten zu verbessern, egal ob sie mit Web-, API- oder Cloud-Sprachen arbeiten.

Sicherheitsbewusstsein mit Nachhaltigkeit.

Ziel 5: Verbesserung des Verständnisses und der Leistung menschlicher Handlungen, die die Sicherheit von EO-kritischer Software und EO-kritischen Softwareplattformen fördern.

Dieses Ziel ist recht allgemein gehalten, aber es ist das wichtigste, das es zu erreichen gilt... und man kann es nicht erreichen, ohne die ersten vier Ziele zu meistern. Diese Leitlinie verlangt, dass häufige Aktivitäten zur Sensibilisierung für die Sicherheit durchgeführt werden und dass alle "menschlichen Handlungen" an EO-kritischer Software von Personen ausgeführt werden, die im Rahmen ihrer Aufgaben und Verantwortlichkeiten angemessen geschult sind.

Entwickler gehören zu denjenigen, die neben Sicherheitskonfigurationen und Zugangskontrolle am meisten mit Code zu tun haben. Ihre Sicherheitskompetenzen müssen gefördert werden, und um die hohen Standards des NIST zu erreichen, könnte eine praxisorientierte Kursstruktur genau der richtige Weg sein, insbesondere bei großen Entwicklungsgruppen.

Fangen Sie noch heutean, die Erfahrungspunkte und den Sicherheits-IQ Ihres Entwicklungsteams zu erhöhen.

In der Cybersicherheitsbranche hat es in letzter Zeit einige sehr begrüßenswerte Entwicklungen gegeben. Es scheint, dass sich die Stimmung in vielen Unternehmen dahingehend verbessert, dass der Sicherheit bei der Softwareentwicklung so früh wie möglich Priorität eingeräumt wird. In Verbindung mit offiziellen Maßnahmen wie Bidens Executive Order zur Cybersicherheit hat dies überdeutlich gemacht, dass jeder seinen Teil zur Gewährleistung der Software- und Datensicherheit beitragen muss. Besonders aufregend ist, dass sich die Diskussion über die Rolle des Entwicklers bei der Aufrechterhaltung sicherer Codierungsstandards weiterentwickelt, sogar auf Regierungsebene.

Es gibt jedoch etwas, das in diesem Gespräch fehlt. Die Executive Order legt nahe, dass Entwickler überprüfte Sicherheitskompetenzen benötigen, doch gibt es derzeit keine solche offizielle Zertifizierung. Viele Unternehmen orientieren sich in ihrem Streben nach Konformität und höheren Standards für die Softwaresicherheit nach wie vor am NIST (das als Reaktion auf die EO aktualisierte Richtlinien vorgelegt hat). Wenn wir jedoch an Strategien denken, mit denen sich Schwachstellen deutlich reduzieren lassen, während gleichzeitig die richtigen Tools eingesetzt und die Geschwindigkeit der Veröffentlichung beibehalten wird, sind die meisten einfach zu allgemein, um das gewünschte Ergebnis zu erzielen. An diesem Punkt scheitern viele Unternehmen, da sie auf einer eingeschränkten Entwicklerschulung beharren oder nicht auf allgemeinen Grundlagen aufbauen, um ihnen praktische, praxisnahe Fähigkeiten zu vermitteln.

Sicherheitsbewusste Entwickler wachsen nicht auf Bäumen, aber sie können mit den richtigen Werkzeugen viel schneller gefördert und weiterentwickelt werden. Zu diesem Zweck freuen wir uns, unseren eigenen Kurs für die NIST-Konformität anzukündigen, der nach den Richtlinien der Executive Order der US-Regierung strukturiert ist.

Sinnvolle Unterstützung auf Code-Ebene für Entwickler

Auf der Grundlage der NIST-Richtlinien für EO-kritische Software haben wir den Kurs so strukturiert, dass die fünf wichtigsten Ziele erreicht werden, die letztlich die Sicherheit wichtiger Software verbessern, die auf höchster Regierungsebene eingesetzt wird, und die im Idealfall als Maßstab für eine qualitativ hochwertige Entwicklung von Grund auf dienen sollten.

Damit sich eine Entwicklungsgruppe wirklich durchsetzen kann, muss jede Weiterbildung über die Theorie hinausgehen und so umgesetzt werden, dass nicht ständig zwischen Arbeit und Schulung hin- und hergewechselt werden muss, um Antworten zu finden und agil zu bleiben. Sorgfältige Sicherheitspraktiken (ganz zu schweigen vom Sicherheitsteam) werden als Hindernis für termingerechte Entwicklungssprints angesehen und schränken den Stil des durchschnittlichen, auf Funktionen fokussierten Ingenieurs erheblich ein.

Kurze Mikro-Lerneinheiten, die auf die Bedürfnisse von Entwicklern zugeschnitten sind, werden weit weniger frostig aufgenommen und führen zu einem einprägsamen, praktischen Kompetenzerwerb.

Schauen Sie sich an, wie wir dies für unseren NIST-Kurs strukturiert haben:

Ziel 1: Schutz von EO-kritischer Software und EO-kritischen Softwareplattformen vor unbefugtem Zugriff und unbefugter Nutzung.

Falsche Sicherheitskonfigurationen und unsachgemäße Authentifizierungsverfahren werden von Angreifern genutzt, um erfolgreich in Systeme einzudringen, Konten zu übernehmen und Daten zu stehlen. Sie sind ein weit verbreiteter Fehler, der bei erfolgreicher Ausnutzung zu großen Problemen führen kann.

Auf der Website Secure Code Warrior Learning Platformkönnen Entwickler Herausforderungen spielen, die auf realen Codeschnipseln basieren, die genau widerspiegeln, wie diese Fehler in ihrer täglichen Arbeit auftreten würden, und sie dazu bringen, eine genaue Lösung zu finden, um sie zu sichern. Für DevOps-Ingenieure erfordert die Sicherung der Infrastruktur eine sorgfältige Konfiguration der Zugriffskontrolle, und es gibt spezielle Herausforderungen, um diese Anforderung in Infrastructure as Code (IaC)-Sprachen wie Terraform, CloudFormation und Ansible sowie in dem in Docker und Kubernetes verwendeten Code zu erfüllen.

Ziel 2: Schutz der Vertraulichkeit, Integrität und Verfügbarkeit von Daten, die von EO-kritischer Software und EO-kritischen Softwareplattformen verwendet werden.

Für dieses Ziel führen alle Wege zur Zugriffskontrolle. Eine fehlerhafte Zugriffskontrolle hat kürzlich Injektionsfehler als Spitzenreiter der OWASP Top 10 2021 entthront, und es handelt sich um einen schwerwiegenden Fehler, der die Fähigkeiten sicherheitsbewusster Entwickler erfordert, um ihn so früh wie möglich zu finden und zu beheben.

Der Kurs befasst sich mit Konzepten wie den geringsten Rechten auf Code-Ebene und hilft dabei, den Zugriff auf Benutzerkonten auf die notwendigen Bereiche zu beschränken.

Ziel 3: Identifizierung und Pflege von EO-kritischen Softwareplattformen und der auf diesen Plattformen eingesetzten Software, um die EO-kritische Software vor Ausbeutung zu schützen.

Eine der größten Herausforderungen in großen Unternehmen ist die Aufrechterhaltung der Sicherheitsaufsicht über all die verschiedenen Software, Systeme und Komponenten, die derzeit im Einsatz sind. Wenn es um Risikomanagement und Patching geht, müssen diese Elemente in jedem Sicherheitsprogramm Priorität haben, wobei die Entwickler bei der Sicherheitswartung in höchster Alarmbereitschaft sein müssen.

Auf der Website Secure Code Warrior Learning Platform können Entwickler Herausforderungen spielen, die ihnen dabei helfen, verwundbare Komponenten zu identifizieren und zu beheben, sowie auf Berechtigungen basierende Sicherheitsfehlkonfigurationen.

Ziel 4: Rasche Erkennung von, Reaktion auf und Wiederherstellung nach Bedrohungen und Zwischenfällen, die EO-kritische Software und EO-kritische Softwareplattformen betreffen.

Es ist bedauerlich (und eine Zeit- und Geldverschwendung), dass sich viele Unternehmen bei der Behandlung von Cybersicherheitsproblemen immer noch auf die Reaktion auf Vorfälle konzentrieren - im Gegensatz zur Prävention. Das ist eine Kultur, die wir ändern wollen, und die Entwickler sind in der Lage, präventive Maßnahmen zu ergreifen, wenn sie in bewährten Sicherheitsverfahren geschult sind.

Ziel 4 verlangt von den Entwicklern im Rahmen ihrer Rolle eine kontinuierliche Überwachung der Sicherheit in ihren Umgebungen und Endpunkten sowohl auf Software- als auch auf Netzwerkebene. Eine unzureichende Protokollierung und Überwachung ist ein weiterer häufiger, heimtückischer Fehler, und es ist von entscheidender Bedeutung, dass Ingenieure in der Lage sind, dies bei ihren täglichen Aufgaben erfolgreich zu bewältigen.

Auf der Website Secure Code Warrior Learning Platform können Entwickler Herausforderungen spielen, um diese Fähigkeiten zu verbessern, egal ob sie mit Web-, API- oder Cloud-Sprachen arbeiten.

Sicherheitsbewusstsein mit Nachhaltigkeit.

Ziel 5: Verbesserung des Verständnisses und der Leistung menschlicher Handlungen, die die Sicherheit von EO-kritischer Software und EO-kritischen Softwareplattformen fördern.

Dieses Ziel ist recht allgemein gehalten, aber es ist das wichtigste, das es zu erreichen gilt... und man kann es nicht erreichen, ohne die ersten vier Ziele zu meistern. Diese Leitlinie verlangt, dass häufige Aktivitäten zur Sensibilisierung für die Sicherheit durchgeführt werden und dass alle "menschlichen Handlungen" an EO-kritischer Software von Personen ausgeführt werden, die im Rahmen ihrer Aufgaben und Verantwortlichkeiten angemessen geschult sind.

Entwickler gehören zu denjenigen, die neben Sicherheitskonfigurationen und Zugangskontrolle am meisten mit Code zu tun haben. Ihre Sicherheitskompetenzen müssen gefördert werden, und um die hohen Standards des NIST zu erreichen, könnte eine praxisorientierte Kursstruktur genau der richtige Weg sein, insbesondere bei großen Entwicklungsgruppen.

Fangen Sie noch heutean, die Erfahrungspunkte und den Sicherheits-IQ Ihres Entwicklungsteams zu erhöhen.

Klicken Sie auf den folgenden Link, um die PDF-Datei dieser Ressource herunterzuladen.

Secure Code Warrior schützt Ihren Code während des gesamten Softwareentwicklungszyklus und hilft Ihnen dabei, eine Kultur zu schaffen, in der Cybersicherheit oberste Priorität hat. Ganz gleich, ob Sie Anwendungs-Sicherheitsmanager, Entwickler, CISO oder Sicherheitsbeauftragter sind – wir helfen Ihnen dabei, die mit unsicherem Code verbundenen Risiken zu minimieren.

Bericht anzeigenデモを予約Dr. Matias Madu ist Sicherheitsexperte, Forscher, CTO und Mitbegründer von Secure Code Warrior. Matias promovierte an der Universität Gent im Bereich Anwendungssicherheit mit Schwerpunkt auf statischen Analyselösungen.Anschließend trat er in die Dienste von Fortify in den USA ein und erkannte, dass es nicht ausreicht, nur Code-Probleme zu erkennen, ohne Entwicklern dabei zu helfen, sicheren Code zu schreiben. Dies war der Auslöser dafür, dass er begann, Entwickler zu unterstützen, die Sicherheitslast zu verringern und Produkte zu entwickeln, die die Erwartungen der Kunden übertreffen. Wenn er nicht als Mitglied von Team Awesome an seinem Schreibtisch sitzt, hält er gerne Präsentationen auf Konferenzen wie der RSA Conference, BlackHat und DefCon.

Matias ist ein Forscher und Entwickler mit mehr als 15 Jahren praktischer Erfahrung im Bereich Softwaresicherheit. Er hat Lösungen für Unternehmen wie Fortify Software und sein eigenes Unternehmen Sensei Security entwickelt. Im Laufe seiner Karriere hat Matias mehrere Forschungsprojekte zur Anwendungssicherheit geleitet, die zu kommerziellen Produkten geführt haben, und mehr als 10 Patente angemeldet.Wenn er nicht an seinem Schreibtisch sitzt, unterrichtet Matias Fortgeschrittenenkurse zum Thema Anwendungssicherheit und hält regelmäßig Vorträge auf globalen Konferenzen wie der RSA Conference, Black Hat, DefCon, BSIMM, OWASP AppSec und BruCon.

Matthias promovierte an der Universität Gent in Informatik und lernte dort Anwendungssicherheit durch Programmverschleierung, um die interne Funktionsweise von Anwendungen zu verbergen.

In der Cybersicherheitsbranche hat es in letzter Zeit einige sehr begrüßenswerte Entwicklungen gegeben. Es scheint, dass sich die Stimmung in vielen Unternehmen dahingehend verbessert, dass der Sicherheit bei der Softwareentwicklung so früh wie möglich Priorität eingeräumt wird. In Verbindung mit offiziellen Maßnahmen wie Bidens Executive Order zur Cybersicherheit hat dies überdeutlich gemacht, dass jeder seinen Teil zur Gewährleistung der Software- und Datensicherheit beitragen muss. Besonders aufregend ist, dass sich die Diskussion über die Rolle des Entwicklers bei der Aufrechterhaltung sicherer Codierungsstandards weiterentwickelt, sogar auf Regierungsebene.

Es gibt jedoch etwas, das in diesem Gespräch fehlt. Die Executive Order legt nahe, dass Entwickler überprüfte Sicherheitskompetenzen benötigen, doch gibt es derzeit keine solche offizielle Zertifizierung. Viele Unternehmen orientieren sich in ihrem Streben nach Konformität und höheren Standards für die Softwaresicherheit nach wie vor am NIST (das als Reaktion auf die EO aktualisierte Richtlinien vorgelegt hat). Wenn wir jedoch an Strategien denken, mit denen sich Schwachstellen deutlich reduzieren lassen, während gleichzeitig die richtigen Tools eingesetzt und die Geschwindigkeit der Veröffentlichung beibehalten wird, sind die meisten einfach zu allgemein, um das gewünschte Ergebnis zu erzielen. An diesem Punkt scheitern viele Unternehmen, da sie auf einer eingeschränkten Entwicklerschulung beharren oder nicht auf allgemeinen Grundlagen aufbauen, um ihnen praktische, praxisnahe Fähigkeiten zu vermitteln.

Sicherheitsbewusste Entwickler wachsen nicht auf Bäumen, aber sie können mit den richtigen Werkzeugen viel schneller gefördert und weiterentwickelt werden. Zu diesem Zweck freuen wir uns, unseren eigenen Kurs für die NIST-Konformität anzukündigen, der nach den Richtlinien der Executive Order der US-Regierung strukturiert ist.

Sinnvolle Unterstützung auf Code-Ebene für Entwickler

Auf der Grundlage der NIST-Richtlinien für EO-kritische Software haben wir den Kurs so strukturiert, dass die fünf wichtigsten Ziele erreicht werden, die letztlich die Sicherheit wichtiger Software verbessern, die auf höchster Regierungsebene eingesetzt wird, und die im Idealfall als Maßstab für eine qualitativ hochwertige Entwicklung von Grund auf dienen sollten.

Damit sich eine Entwicklungsgruppe wirklich durchsetzen kann, muss jede Weiterbildung über die Theorie hinausgehen und so umgesetzt werden, dass nicht ständig zwischen Arbeit und Schulung hin- und hergewechselt werden muss, um Antworten zu finden und agil zu bleiben. Sorgfältige Sicherheitspraktiken (ganz zu schweigen vom Sicherheitsteam) werden als Hindernis für termingerechte Entwicklungssprints angesehen und schränken den Stil des durchschnittlichen, auf Funktionen fokussierten Ingenieurs erheblich ein.

Kurze Mikro-Lerneinheiten, die auf die Bedürfnisse von Entwicklern zugeschnitten sind, werden weit weniger frostig aufgenommen und führen zu einem einprägsamen, praktischen Kompetenzerwerb.

Schauen Sie sich an, wie wir dies für unseren NIST-Kurs strukturiert haben:

Ziel 1: Schutz von EO-kritischer Software und EO-kritischen Softwareplattformen vor unbefugtem Zugriff und unbefugter Nutzung.

Falsche Sicherheitskonfigurationen und unsachgemäße Authentifizierungsverfahren werden von Angreifern genutzt, um erfolgreich in Systeme einzudringen, Konten zu übernehmen und Daten zu stehlen. Sie sind ein weit verbreiteter Fehler, der bei erfolgreicher Ausnutzung zu großen Problemen führen kann.

Auf der Website Secure Code Warrior Learning Platformkönnen Entwickler Herausforderungen spielen, die auf realen Codeschnipseln basieren, die genau widerspiegeln, wie diese Fehler in ihrer täglichen Arbeit auftreten würden, und sie dazu bringen, eine genaue Lösung zu finden, um sie zu sichern. Für DevOps-Ingenieure erfordert die Sicherung der Infrastruktur eine sorgfältige Konfiguration der Zugriffskontrolle, und es gibt spezielle Herausforderungen, um diese Anforderung in Infrastructure as Code (IaC)-Sprachen wie Terraform, CloudFormation und Ansible sowie in dem in Docker und Kubernetes verwendeten Code zu erfüllen.

Ziel 2: Schutz der Vertraulichkeit, Integrität und Verfügbarkeit von Daten, die von EO-kritischer Software und EO-kritischen Softwareplattformen verwendet werden.

Für dieses Ziel führen alle Wege zur Zugriffskontrolle. Eine fehlerhafte Zugriffskontrolle hat kürzlich Injektionsfehler als Spitzenreiter der OWASP Top 10 2021 entthront, und es handelt sich um einen schwerwiegenden Fehler, der die Fähigkeiten sicherheitsbewusster Entwickler erfordert, um ihn so früh wie möglich zu finden und zu beheben.

Der Kurs befasst sich mit Konzepten wie den geringsten Rechten auf Code-Ebene und hilft dabei, den Zugriff auf Benutzerkonten auf die notwendigen Bereiche zu beschränken.

Ziel 3: Identifizierung und Pflege von EO-kritischen Softwareplattformen und der auf diesen Plattformen eingesetzten Software, um die EO-kritische Software vor Ausbeutung zu schützen.

Eine der größten Herausforderungen in großen Unternehmen ist die Aufrechterhaltung der Sicherheitsaufsicht über all die verschiedenen Software, Systeme und Komponenten, die derzeit im Einsatz sind. Wenn es um Risikomanagement und Patching geht, müssen diese Elemente in jedem Sicherheitsprogramm Priorität haben, wobei die Entwickler bei der Sicherheitswartung in höchster Alarmbereitschaft sein müssen.

Auf der Website Secure Code Warrior Learning Platform können Entwickler Herausforderungen spielen, die ihnen dabei helfen, verwundbare Komponenten zu identifizieren und zu beheben, sowie auf Berechtigungen basierende Sicherheitsfehlkonfigurationen.

Ziel 4: Rasche Erkennung von, Reaktion auf und Wiederherstellung nach Bedrohungen und Zwischenfällen, die EO-kritische Software und EO-kritische Softwareplattformen betreffen.

Es ist bedauerlich (und eine Zeit- und Geldverschwendung), dass sich viele Unternehmen bei der Behandlung von Cybersicherheitsproblemen immer noch auf die Reaktion auf Vorfälle konzentrieren - im Gegensatz zur Prävention. Das ist eine Kultur, die wir ändern wollen, und die Entwickler sind in der Lage, präventive Maßnahmen zu ergreifen, wenn sie in bewährten Sicherheitsverfahren geschult sind.

Ziel 4 verlangt von den Entwicklern im Rahmen ihrer Rolle eine kontinuierliche Überwachung der Sicherheit in ihren Umgebungen und Endpunkten sowohl auf Software- als auch auf Netzwerkebene. Eine unzureichende Protokollierung und Überwachung ist ein weiterer häufiger, heimtückischer Fehler, und es ist von entscheidender Bedeutung, dass Ingenieure in der Lage sind, dies bei ihren täglichen Aufgaben erfolgreich zu bewältigen.

Auf der Website Secure Code Warrior Learning Platform können Entwickler Herausforderungen spielen, um diese Fähigkeiten zu verbessern, egal ob sie mit Web-, API- oder Cloud-Sprachen arbeiten.

Sicherheitsbewusstsein mit Nachhaltigkeit.

Ziel 5: Verbesserung des Verständnisses und der Leistung menschlicher Handlungen, die die Sicherheit von EO-kritischer Software und EO-kritischen Softwareplattformen fördern.

Dieses Ziel ist recht allgemein gehalten, aber es ist das wichtigste, das es zu erreichen gilt... und man kann es nicht erreichen, ohne die ersten vier Ziele zu meistern. Diese Leitlinie verlangt, dass häufige Aktivitäten zur Sensibilisierung für die Sicherheit durchgeführt werden und dass alle "menschlichen Handlungen" an EO-kritischer Software von Personen ausgeführt werden, die im Rahmen ihrer Aufgaben und Verantwortlichkeiten angemessen geschult sind.

Entwickler gehören zu denjenigen, die neben Sicherheitskonfigurationen und Zugangskontrolle am meisten mit Code zu tun haben. Ihre Sicherheitskompetenzen müssen gefördert werden, und um die hohen Standards des NIST zu erreichen, könnte eine praxisorientierte Kursstruktur genau der richtige Weg sein, insbesondere bei großen Entwicklungsgruppen.

Fangen Sie noch heutean, die Erfahrungspunkte und den Sicherheits-IQ Ihres Entwicklungsteams zu erhöhen.

目次

Dr. Matias Madu ist Sicherheitsexperte, Forscher, CTO und Mitbegründer von Secure Code Warrior. Matias promovierte an der Universität Gent im Bereich Anwendungssicherheit mit Schwerpunkt auf statischen Analyselösungen.Anschließend trat er in die Dienste von Fortify in den USA ein und erkannte, dass es nicht ausreicht, nur Code-Probleme zu erkennen, ohne Entwicklern dabei zu helfen, sicheren Code zu schreiben. Dies war der Auslöser dafür, dass er begann, Entwickler zu unterstützen, die Sicherheitslast zu verringern und Produkte zu entwickeln, die die Erwartungen der Kunden übertreffen. Wenn er nicht als Mitglied von Team Awesome an seinem Schreibtisch sitzt, hält er gerne Präsentationen auf Konferenzen wie der RSA Conference, BlackHat und DefCon.

Secure Code Warrior schützt Ihren Code während des gesamten Softwareentwicklungszyklus und hilft Ihnen dabei, eine Kultur zu schaffen, in der Cybersicherheit oberste Priorität hat. Ganz gleich, ob Sie Anwendungs-Sicherheitsmanager, Entwickler, CISO oder Sicherheitsbeauftragter sind – wir helfen Ihnen dabei, die mit unsicherem Code verbundenen Risiken zu minimieren.

デモを予約[ダウンロード]Ressourcen für den Einstieg

Trust Agent:AI - Secure and scale AI-Drive development

AI is writing code. Who’s governing it? With up to 50% of AI-generated code containing security weaknesses, managing AI risk is critical. Discover how SCW's Trust Agent: AI provides the real-time visibility, proactive governance, and targeted upskilling needed to scale AI-driven development securely.

Die Leistungsfähigkeit von OpenText Application Security + Secure Code Warrior

OpenText Application Security and Secure Code Warrior combine vulnerability detection with AI Software Governance and developer capability. Together, they help organizations reduce risk, strengthen secure coding practices, and confidently adopt AI-driven development.

Secure Code Warrior corporate overview

Secure Code Warrior is an AI Software Governance platform designed to enable organizations to safely adopt AI-driven development by bridging the gap between development velocity and enterprise security. The platform addresses the "Visibility Gap," where security teams often lack insights into shadow AI coding tools and the origins of production code.

Ressourcen für den Einstieg

Securing the Future of Software: Why Secure Code Warrior and KnowBe4 Are Joining Forces

I am thrilled to announce today an upcoming strategic partnership between Secure Code Warrior and KnowBe4. KnowBe4 is a world-renowned leader in comprehensively managing human and agentic AI risk, making them the perfect partner to help us distribute foundational security awareness to organizations across the globe.

Post-Quantum Cryptography: Quantum Computers Will Break Today’s Encryption – Are You Ready?

Post-quantum cryptography (PQC) is critical for protecting data from quantum computing threats. Learn how “harvest now, decrypt later” exposes risk and how developers can prepare for quantum-safe security.

.png)