通过持续集成 IntelliJ Checkschacks

通过持续集成 IntelliJ Checkschacks

在 “意图” 编程代码时,IntelliJ IDEA 在 IDE 中提供了帮助,我们进一步改进了编程码的功能。Intents 可以批量使用于检查代码中是否存在于整个源代码中的模式,可以扩展到命令行分析或添加到持续集成中。这篇文章介绍了开箱即用的 IntelliJ 功能,并通过在 Sensei 中创建的自定义意图进行了扩展。

IntelliJ 检查检查

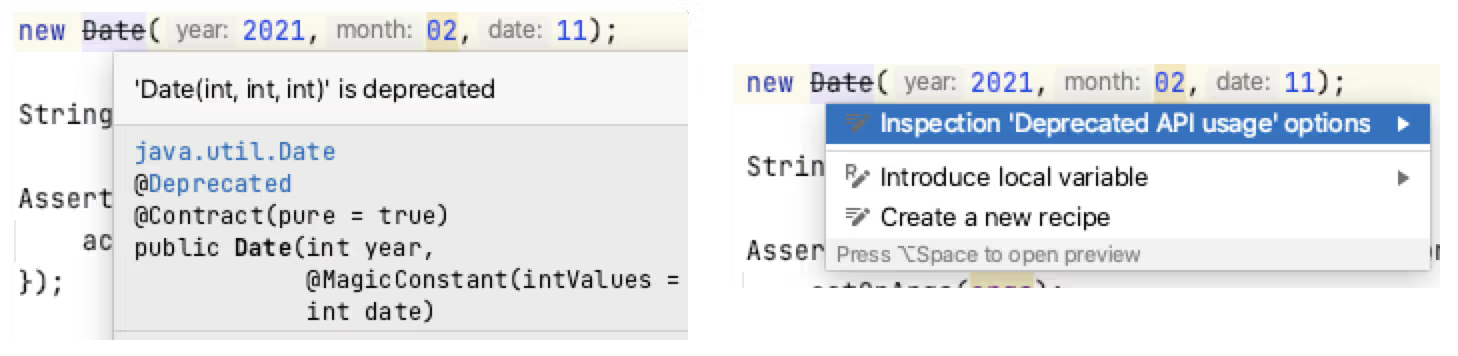

IntelliJ 的检查功能可以显示许多编程时在 IDE 中动态报告中的错误错误,例如如

- 检测可以转换为接口的抽象象类别别类别,

- 别人可能就是本地的余类字段,

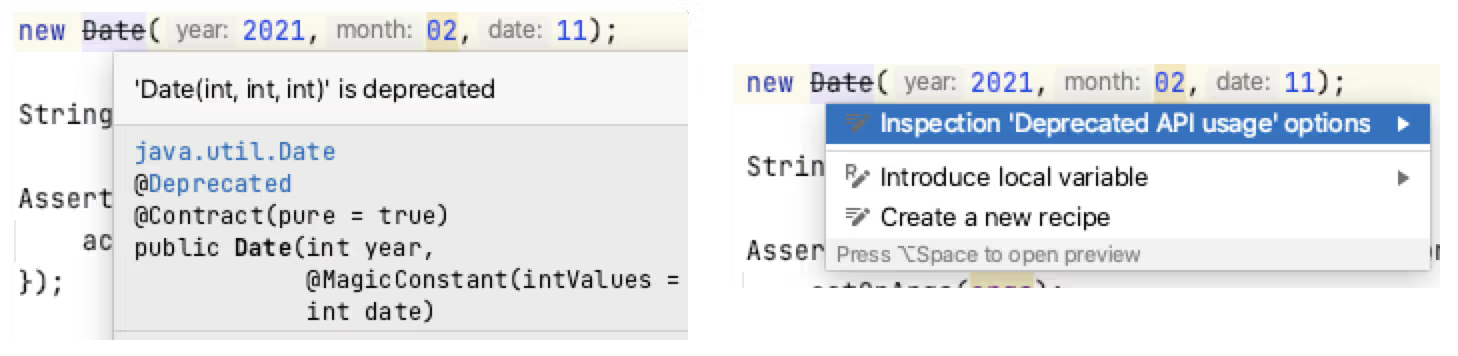

- 关于使用过时法的警告,

- 等等等等等

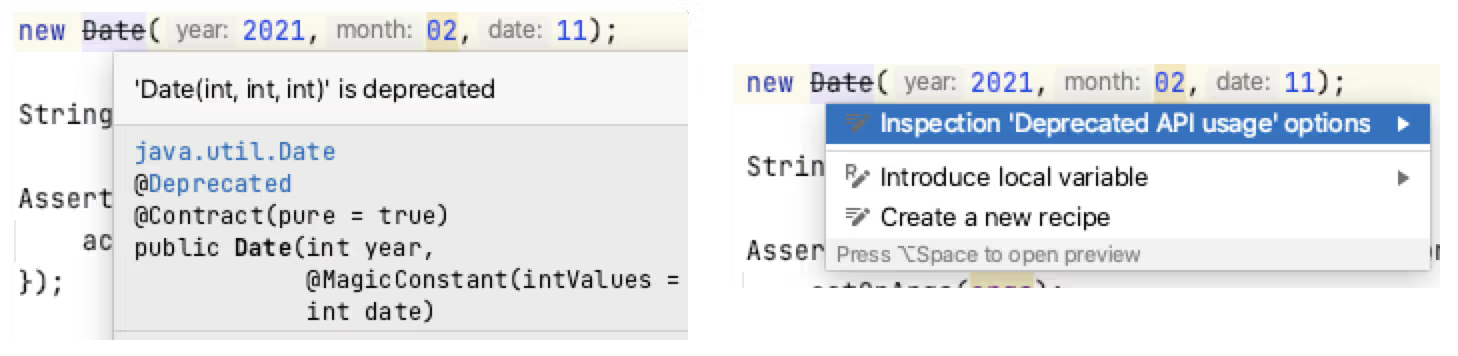

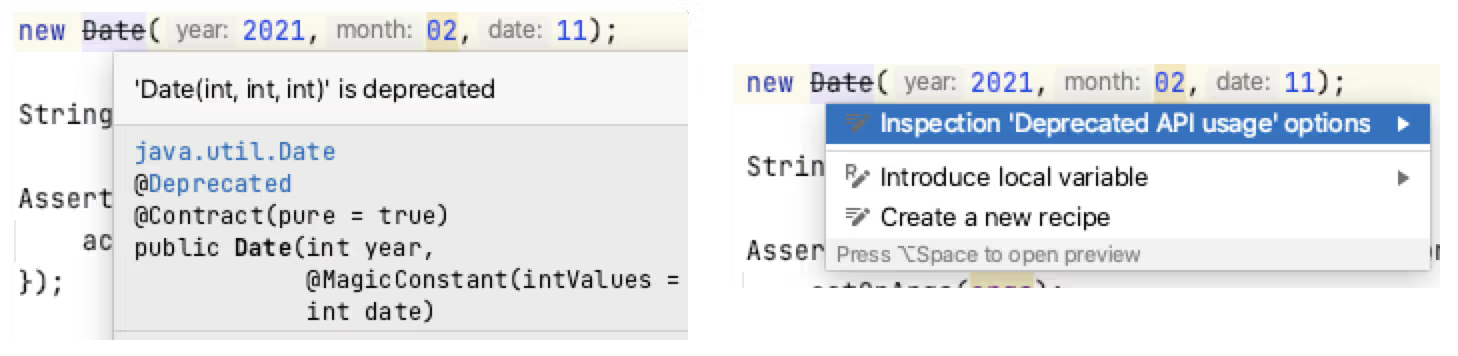

这些检查器将在 IDE 中匹配的代码突出显示意图操作正在进行中,这些操作系统通常是不可思议的 QuickFix。

当代码和检查相机匹配时,我真的会突出显示出来了,这可能有助我们进行状态改进。在确认了代码中的问题之后,使用 IntelliJ 意图操作来快速修复代码可以强化更好的

检查概况

可以在 IDE 内部、命中令行或持续集成 IDE 中批量集成。运行

批量处理 IntelliJ 检查的关键是使用检查配置文件。

IntelliJ 有两个默认的检查配置文件:一个存储在文件中,另一个存储在 IDE 中。

可以创建新的检查配置文件来配置特定的插件或用例,例如

- 仅运行 Checkstyle 实时扫描

- RunecomberteneComberteFint

- 运行 HTML 检查

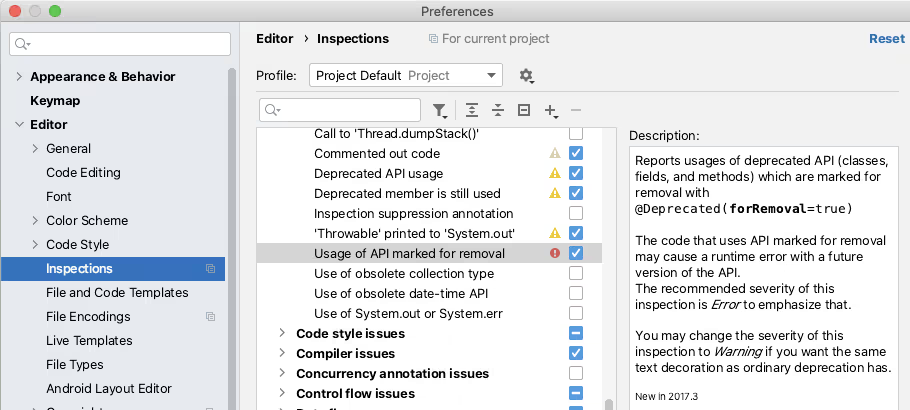

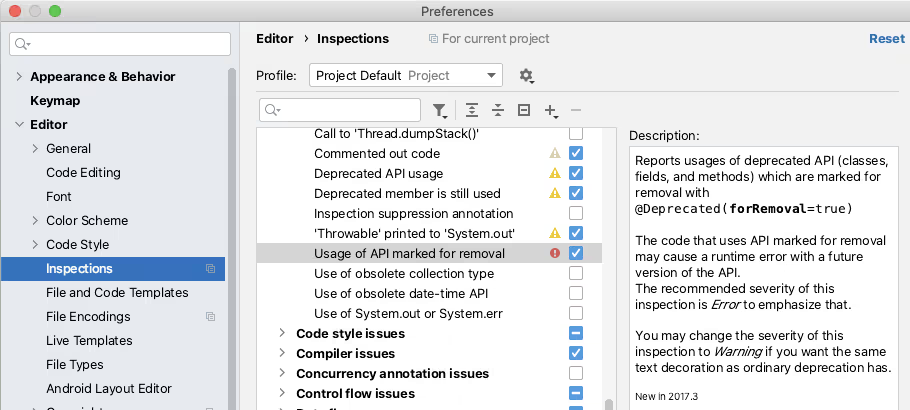

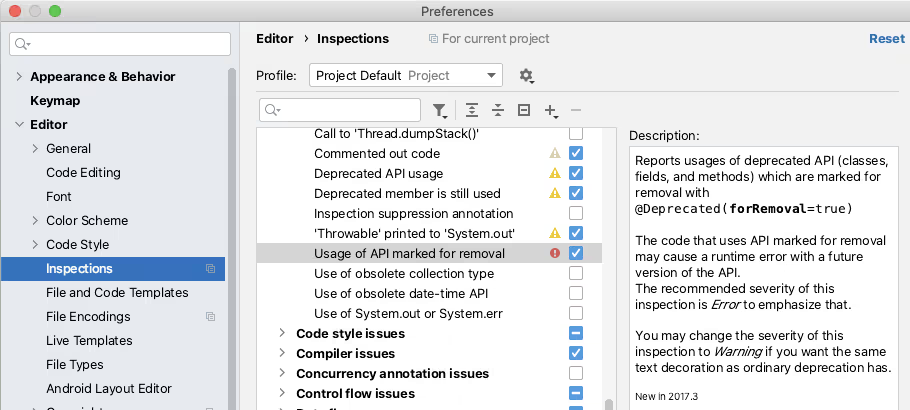

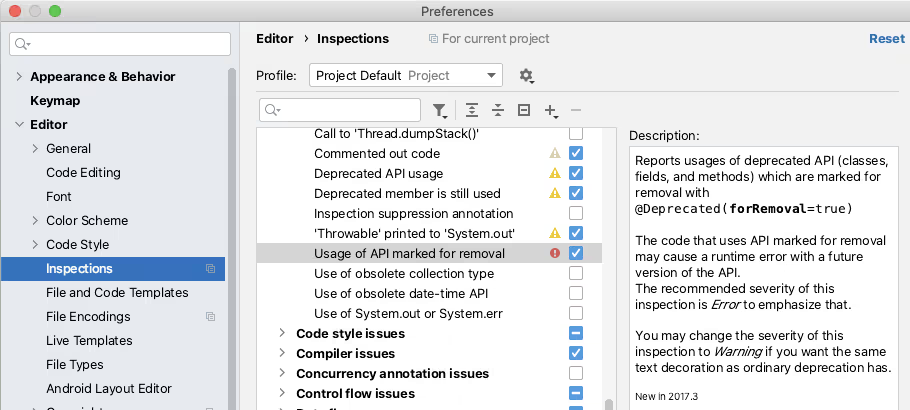

可以从 IntelliJ 的首选项中启用或禁用配置文件中的检查。首选项对话框也是可以了解可用的检查围内的简便便方法的方法方法。

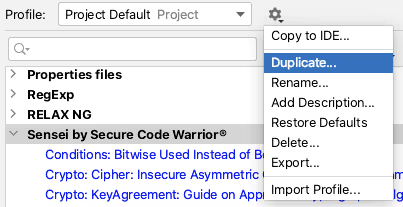

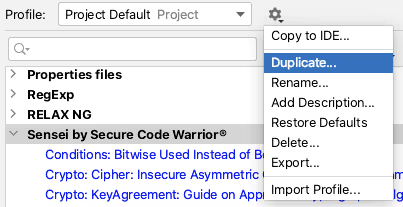

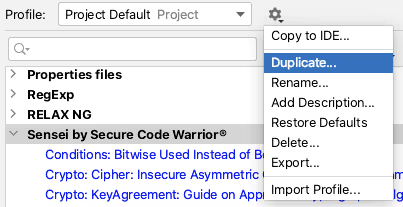

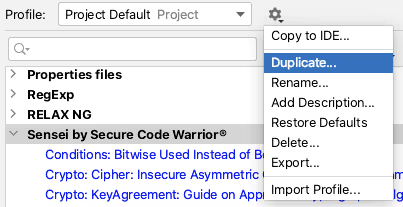

“工具” 图标允许你复制配置文件并创建新的配置文件以收集一组特定的规则。

在 IDE 中运行检查配置文件

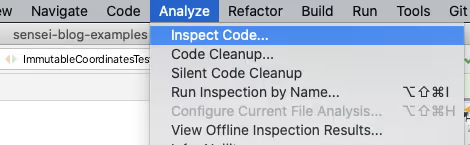

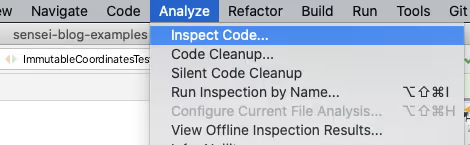

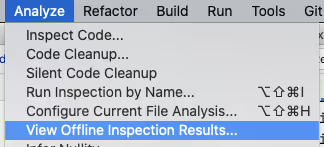

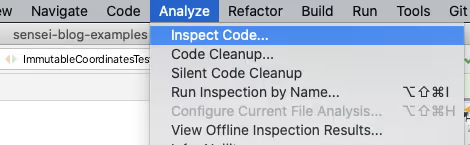

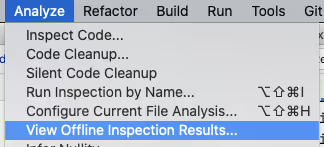

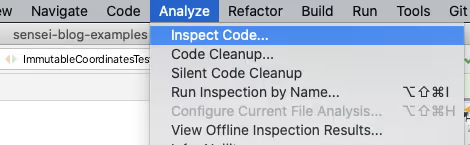

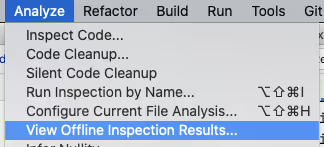

可以在 IDE 中使用 “分析\ 检查代码...”菜单单元:运行检查配置文件。

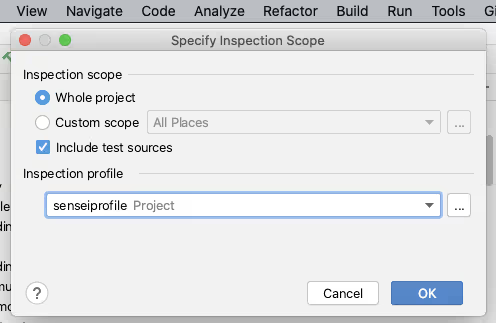

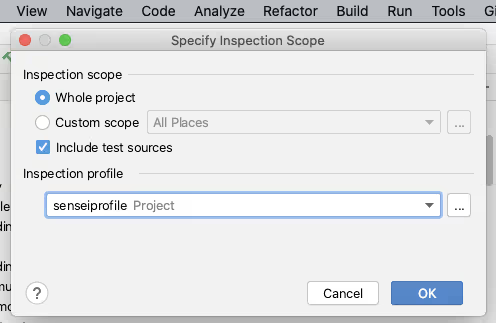

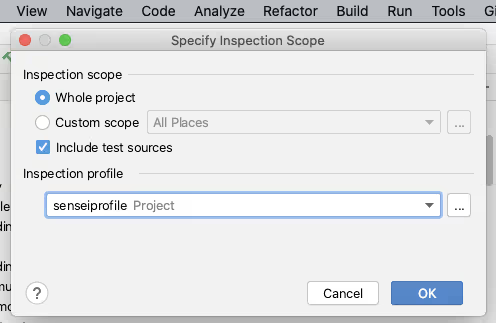

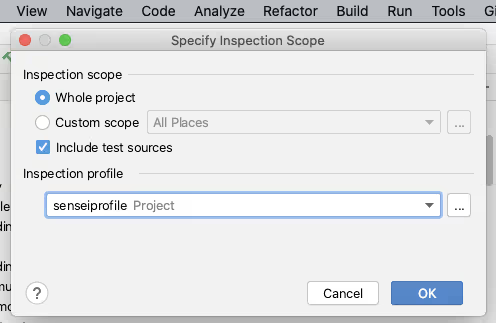

功能分析允许你控制检查器的对对象,例如整个项目,包括包括包括或排出测试源,或者针对一个组合器的文件。

你也可以从这个处管理检查配置文件,以创建或创建配置的配置文件。

单击 “指示检查范围” 对话框上的 [确认] 将接触 IntelliJ 在定义的范围内运行配置文件中的所有选定检查。

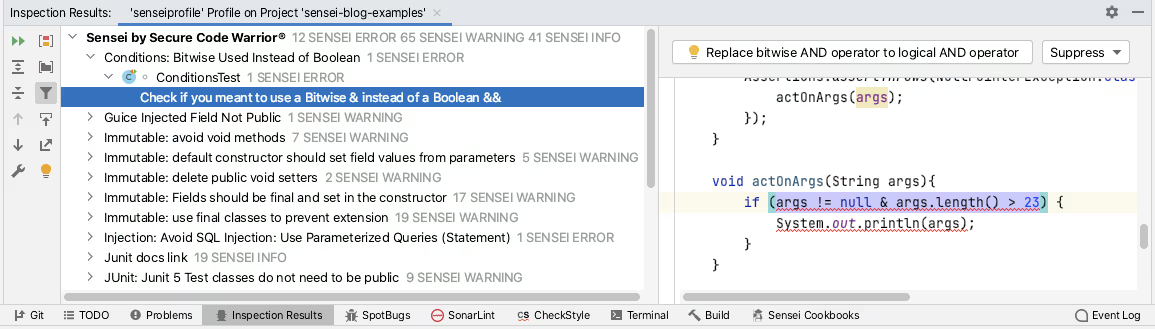

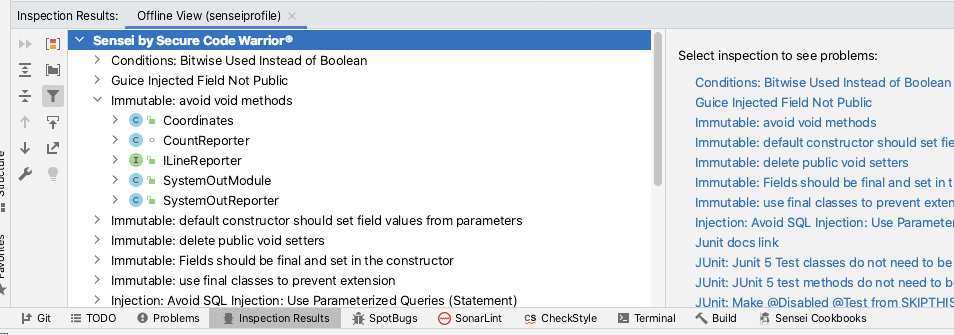

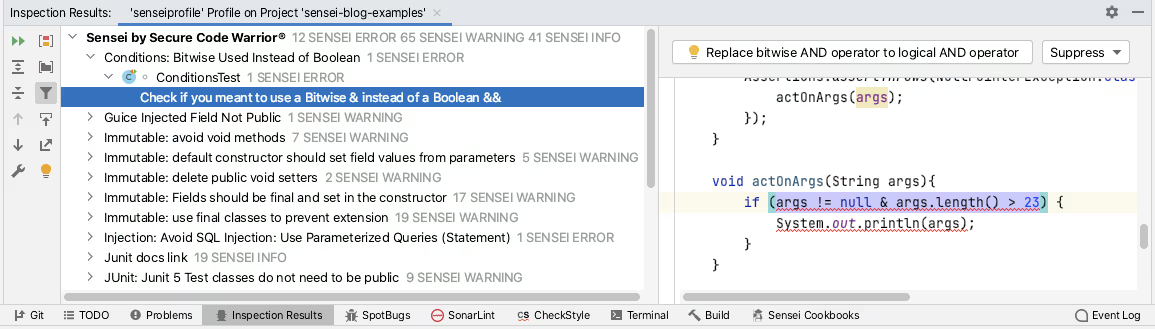

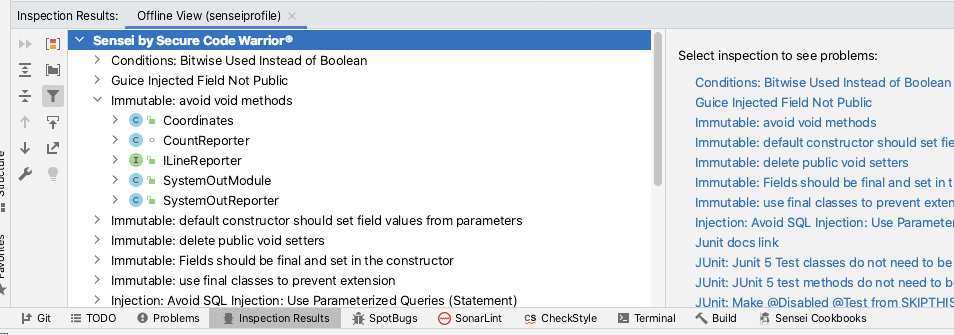

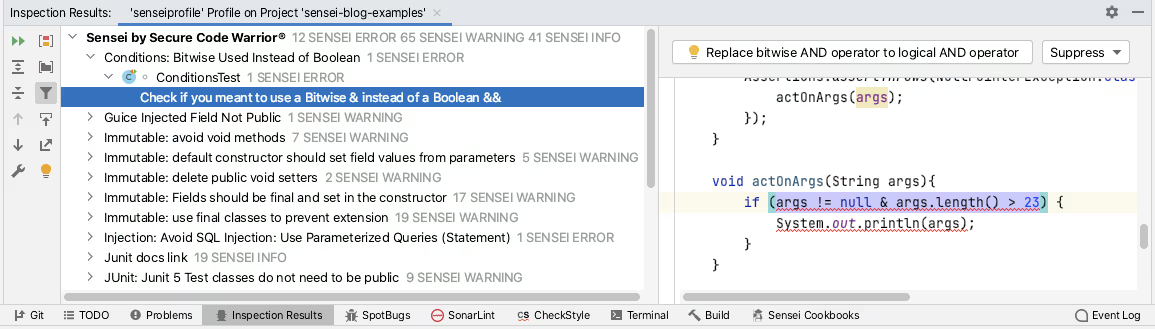

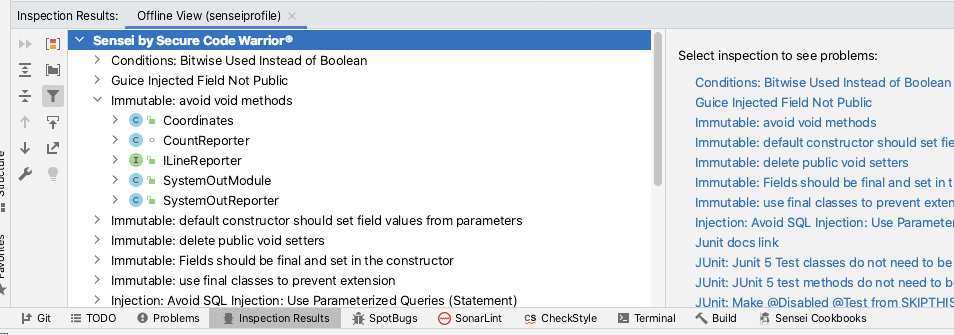

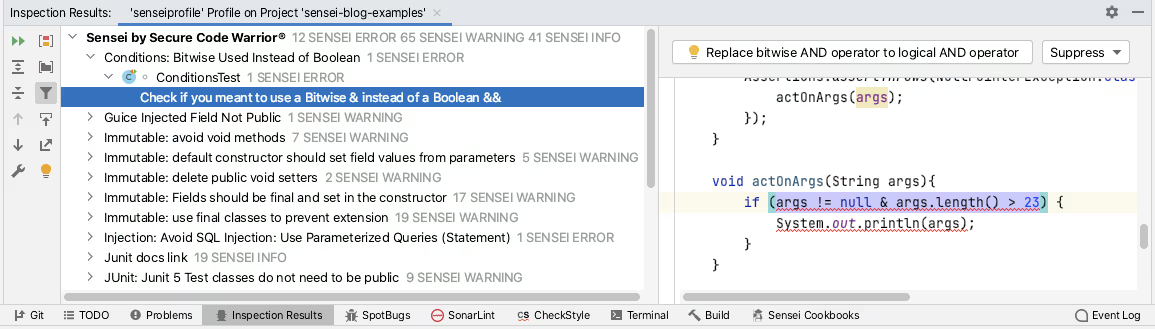

IntelliJ 将在 “检查结果” 选项卡中报告运行检查的结果。

这个 老师 来自 Secure Code Warrior 的插件允许你创建自己的代码匹配。Sensei 与 IntelliJ 紧密集成,使这些自定义配方像 IntelliJ 意图操作同样自然地使用。这意味着 IntelliJ 中将它们作为检查加载,并且可以使用检查器配置文件进行分组、启用和禁用。在整个项目中批量运行 Sensei 配方的推荐方法是创建自定义检查配置文件然后使用 “分析检查代码” 功能。

从命令行运行检查配置文件

正如 JetBrains 所属录音的那样,IntelliJ 能从命中获取 brains 行运行检查:

- https://www.jetbrains.com/help/idea/working-with-the-ide-features-from-command-line.html

我主要使用 macOS,可以通过命中令行运行 IntelliJ 的单个实例:

开一个 “IntelliJ IDEA CE.app”

为了支持更轻松的执行行,我将把它添加到 shell 命中脚本中。

vi /usr/local/bin/idea

该脚本是自Intellij提供的官方文档。

#!/bin/sh

开启 “IntelliJ IDEA CE.app”--args “$@”

然后我制作了这个可执行文件,以简化化化化命名为行列检查过去。

chmod 755 /usr/local/bin/idea

intellij 官方文献贡献贡献文件将检查命名令的通用形式描述为:

想法检查 <project><inspection-profile><output></output></inspection-profile></project>

[<options>]</options>

实际上,我完全符合路径的条件,不需要任何选择:

idea inspect /User/User/Github/sensei-blog-Examples /user/Github/sensei-blog-examples/.idea/inspectionProfile/sensei-profile.xml

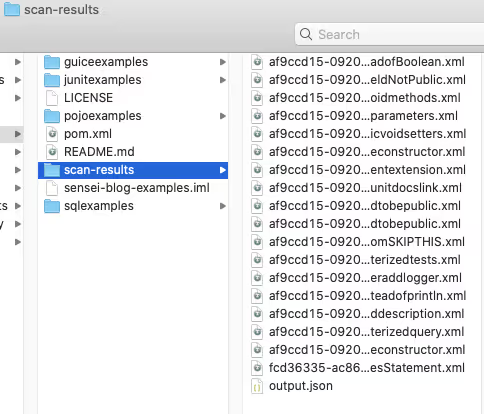

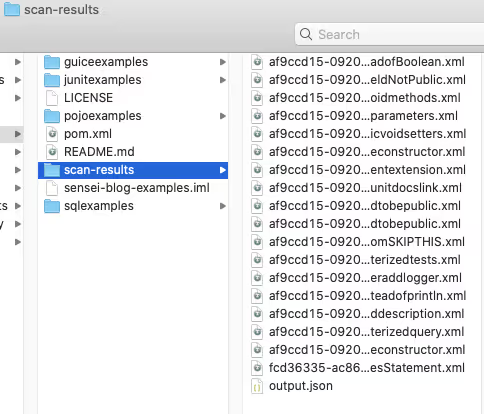

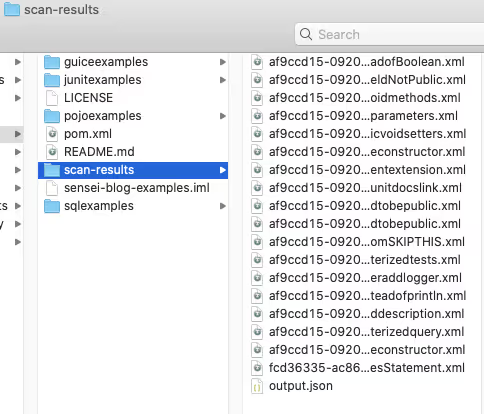

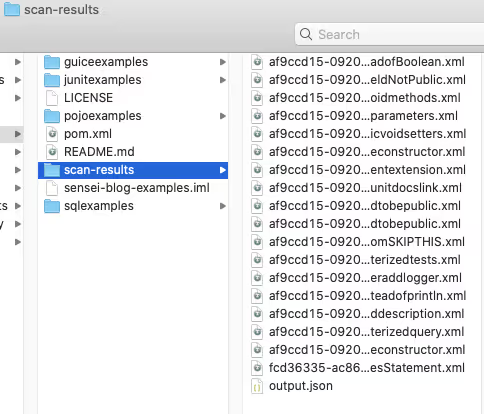

这将我运行添加到 “sensei 配置文件” 中的所有检查并会将结果报告到 “扫描结果” 中。

查看检查结果

我们可以在持续集成中报告这些结果,稍后将看到。

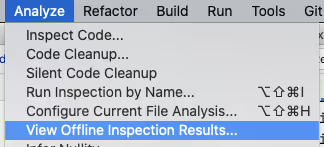

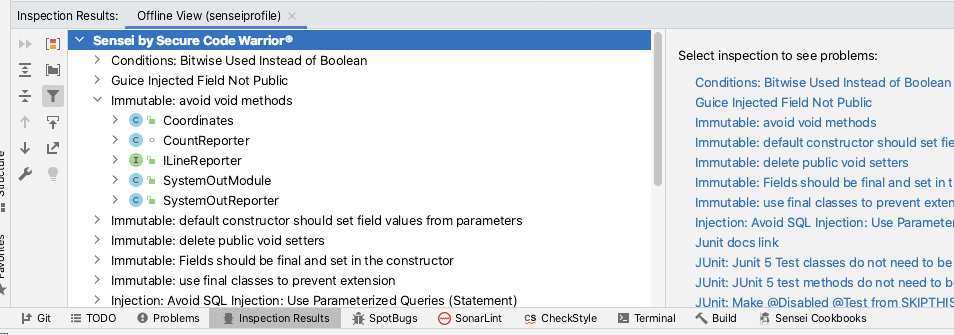

我们还使用 “分析\ 查看离线检查结果...”功能在 IntelliJ 本人中查看它们。

这会将结果添加到卡中的 “检查结果” 选项卡中。

这是 JetBrains 网站上的官方记事录的:

- https://www.jetbrains.com/help/idea/command-line-code-inspector.html#inspection-results

如果命中行执行已导入持续集成的流程,并且... 审计委员会核查者想检查任何检查结果条目的完整源上下文,则可以在代码审核中使用此方法法方法方法。

持续集成的中式检查配置文件

在将命令行检查添加到持续集合时,我们想象一下我望自动生成的报告,并且有许多选项可供选择。

TeamCity 为持续集成的中式检查配置文件提供开箱即用功能。

- https://www.jetbrains.com/help/teamcity/inspections.html

詹金斯警告 NG 插件支持 IntelliJ Checchar 的命中行命名列为报告格式之一。

- https://github.com/jenkinsci/warnings-ng-plugin

- https://github.com/jenkinsci/warnings-ng-plugin/blob/master/SUPPORTED-FORMATS.md

像 “idea CLI Inspector” 这样的社区项目支持在其 CI 工具中使用检查配置文件,即

- https://github.com/bentolor/idea-cli-inspector

JetBrains Qodana 的目标标记已推出,CIFLOWEDRENG 中检查配置文件的未成年人来看看。Qodana 项目是 IntelliJ 的无头版本,带有 Github Actions 和 Docker 镜像。

- https://github.com/JetBrains/Qodana

Qodana目前处在测试阶段,但Sensei团队正在对其进行监控,这使其成为官方支持者,用作持续集成的一部分运行规则。

Zusammenfassung

意图操作使我们能够强化编解码模式,并且,在编解码中出现了错误时在 IDE 中快速重复。

检查配置文件允许我们将其收集到配置文件中,这些配置文件可以作为 “分析和检查代码” 操作批量运行。如果我们遇到一个并想细检查一下我们是否在代码中其他任何地方遗漏了该模式,这可能会很有用。

检查配置文件可以从命中运行,可以整理到支持 “信使但要验证” 的持续集成流程中,并可以捕获任何意外失误。

以上面所有功能都位于intellij功能中,Jetbrains正在通过引擎引擎引擎引擎引擎引擎引擎引擎引擎引擎引擎引擎引擎引擎引擎引擎引擎引擎引擎引擎引擎引擎引擎引擎引擎引擎引擎引擎引擎

Sensei 配方加载到 IntelliJ 中充当原生意图操作正在进行中,并通过检查和官方的 JetBrains 命令行执行功能提供的持续集成支持批量检查。

---

你使用 “首选项\ 插件”(Mac 或)“设置\ 插件”(Windows)从 IntelliJ 中安装 Sensei,然后只需搜索 “sensei 安全代码” 即可。

如果你想尝试通过命令行在 IntelliJ 中运行一个项目,那么这篇文章中使用的项目可以在安全代码勇士 GitHub 账号的 “sensei-blog-examples” 存储库中找到。对读者来说,一个练习就是创建一个就是遵循循环循环 “规范” 的个人资料。试一试:

https://github.com/securecodewarrior/sensei-blog-examples

Alan Richardson verfügt über mehr als zwanzig Jahre Berufserfahrung in der IT-Branche. Er arbeitete als Entwickler und auf jeder Ebene der Testhierarchie, vom Tester bis hin zum Head of Testing. Als Head of Developer Relations bei Secure Code Warrior arbeitet er direkt mit Teams zusammen, um die Entwicklung von hochwertigem, sicherem Code zu verbessern. Alan ist der Autor von vier Büchern, darunter "Dear Evil Tester" und "Java For Testers". Alan hat auch Online-Schulungen courses erstellt, um Menschen beim Erlernen von technischen Web-Tests und Selenium WebDriver mit Java zu helfen. Alan veröffentlicht seine Schriften und Schulungsvideos auf SeleniumSimplified.com, EvilTester.com, JavaForTesters.com und CompendiumDev.co.uk.

Secure Code Warrior kann Ihrem Unternehmen dabei helfen, Code während des gesamten Softwareentwicklungszyklus zu schützen und eine Kultur zu schaffen, in der Cybersicherheit an erster Stelle steht. Ganz gleich, ob Sie AppSec-Manager, Entwickler, Chief Information Security Officer oder in einem anderen sicherheitsrelevanten Bereich tätig sind – wir können Ihrem Unternehmen dabei helfen, die mit unsicherem Code verbundenen Risiken zu minimieren.

Demo buchenAlan Richardson verfügt über mehr als zwanzig Jahre Berufserfahrung in der IT-Branche. Er arbeitete als Entwickler und auf jeder Ebene der Testhierarchie, vom Tester bis hin zum Head of Testing. Als Head of Developer Relations bei Secure Code Warrior arbeitet er direkt mit Teams zusammen, um die Entwicklung von hochwertigem, sicherem Code zu verbessern. Alan ist der Autor von vier Büchern, darunter "Dear Evil Tester" und "Java For Testers". Alan hat auch Online-Schulungen courses erstellt, um Menschen beim Erlernen von technischen Web-Tests und Selenium WebDriver mit Java zu helfen. Alan veröffentlicht seine Schriften und Schulungsvideos auf SeleniumSimplified.com, EvilTester.com, JavaForTesters.com und CompendiumDev.co.uk.

通过持续集成 IntelliJ Checkschacks

在 “意图” 编程代码时,IntelliJ IDEA 在 IDE 中提供了帮助,我们进一步改进了编程码的功能。Intents 可以批量使用于检查代码中是否存在于整个源代码中的模式,可以扩展到命令行分析或添加到持续集成中。这篇文章介绍了开箱即用的 IntelliJ 功能,并通过在 Sensei 中创建的自定义意图进行了扩展。

IntelliJ 检查检查

IntelliJ 的检查功能可以显示许多编程时在 IDE 中动态报告中的错误错误,例如如

- 检测可以转换为接口的抽象象类别别类别,

- 别人可能就是本地的余类字段,

- 关于使用过时法的警告,

- 等等等等等

这些检查器将在 IDE 中匹配的代码突出显示意图操作正在进行中,这些操作系统通常是不可思议的 QuickFix。

当代码和检查相机匹配时,我真的会突出显示出来了,这可能有助我们进行状态改进。在确认了代码中的问题之后,使用 IntelliJ 意图操作来快速修复代码可以强化更好的

检查概况

可以在 IDE 内部、命中令行或持续集成 IDE 中批量集成。运行

批量处理 IntelliJ 检查的关键是使用检查配置文件。

IntelliJ 有两个默认的检查配置文件:一个存储在文件中,另一个存储在 IDE 中。

可以创建新的检查配置文件来配置特定的插件或用例,例如

- 仅运行 Checkstyle 实时扫描

- RunecomberteneComberteFint

- 运行 HTML 检查

可以从 IntelliJ 的首选项中启用或禁用配置文件中的检查。首选项对话框也是可以了解可用的检查围内的简便便方法的方法方法。

“工具” 图标允许你复制配置文件并创建新的配置文件以收集一组特定的规则。

在 IDE 中运行检查配置文件

可以在 IDE 中使用 “分析\ 检查代码...”菜单单元:运行检查配置文件。

功能分析允许你控制检查器的对对象,例如整个项目,包括包括包括或排出测试源,或者针对一个组合器的文件。

你也可以从这个处管理检查配置文件,以创建或创建配置的配置文件。

单击 “指示检查范围” 对话框上的 [确认] 将接触 IntelliJ 在定义的范围内运行配置文件中的所有选定检查。

IntelliJ 将在 “检查结果” 选项卡中报告运行检查的结果。

这个 老师 来自 Secure Code Warrior 的插件允许你创建自己的代码匹配。Sensei 与 IntelliJ 紧密集成,使这些自定义配方像 IntelliJ 意图操作同样自然地使用。这意味着 IntelliJ 中将它们作为检查加载,并且可以使用检查器配置文件进行分组、启用和禁用。在整个项目中批量运行 Sensei 配方的推荐方法是创建自定义检查配置文件然后使用 “分析检查代码” 功能。

从命令行运行检查配置文件

正如 JetBrains 所属录音的那样,IntelliJ 能从命中获取 brains 行运行检查:

- https://www.jetbrains.com/help/idea/working-with-the-ide-features-from-command-line.html

我主要使用 macOS,可以通过命中令行运行 IntelliJ 的单个实例:

开一个 “IntelliJ IDEA CE.app”

为了支持更轻松的执行行,我将把它添加到 shell 命中脚本中。

vi /usr/local/bin/idea

该脚本是自Intellij提供的官方文档。

#!/bin/sh

开启 “IntelliJ IDEA CE.app”--args “$@”

然后我制作了这个可执行文件,以简化化化化命名为行列检查过去。

chmod 755 /usr/local/bin/idea

intellij 官方文献贡献贡献文件将检查命名令的通用形式描述为:

想法检查 <project><inspection-profile><output></output></inspection-profile></project>

[<options>]</options>

实际上,我完全符合路径的条件,不需要任何选择:

idea inspect /User/User/Github/sensei-blog-Examples /user/Github/sensei-blog-examples/.idea/inspectionProfile/sensei-profile.xml

这将我运行添加到 “sensei 配置文件” 中的所有检查并会将结果报告到 “扫描结果” 中。

查看检查结果

我们可以在持续集成中报告这些结果,稍后将看到。

我们还使用 “分析\ 查看离线检查结果...”功能在 IntelliJ 本人中查看它们。

这会将结果添加到卡中的 “检查结果” 选项卡中。

这是 JetBrains 网站上的官方记事录的:

- https://www.jetbrains.com/help/idea/command-line-code-inspector.html#inspection-results

如果命中行执行已导入持续集成的流程,并且... 审计委员会核查者想检查任何检查结果条目的完整源上下文,则可以在代码审核中使用此方法法方法方法。

持续集成的中式检查配置文件

在将命令行检查添加到持续集合时,我们想象一下我望自动生成的报告,并且有许多选项可供选择。

TeamCity 为持续集成的中式检查配置文件提供开箱即用功能。

- https://www.jetbrains.com/help/teamcity/inspections.html

詹金斯警告 NG 插件支持 IntelliJ Checchar 的命中行命名列为报告格式之一。

- https://github.com/jenkinsci/warnings-ng-plugin

- https://github.com/jenkinsci/warnings-ng-plugin/blob/master/SUPPORTED-FORMATS.md

像 “idea CLI Inspector” 这样的社区项目支持在其 CI 工具中使用检查配置文件,即

- https://github.com/bentolor/idea-cli-inspector

JetBrains Qodana 的目标标记已推出,CIFLOWEDRENG 中检查配置文件的未成年人来看看。Qodana 项目是 IntelliJ 的无头版本,带有 Github Actions 和 Docker 镜像。

- https://github.com/JetBrains/Qodana

Qodana目前处在测试阶段,但Sensei团队正在对其进行监控,这使其成为官方支持者,用作持续集成的一部分运行规则。

Zusammenfassung

意图操作使我们能够强化编解码模式,并且,在编解码中出现了错误时在 IDE 中快速重复。

检查配置文件允许我们将其收集到配置文件中,这些配置文件可以作为 “分析和检查代码” 操作批量运行。如果我们遇到一个并想细检查一下我们是否在代码中其他任何地方遗漏了该模式,这可能会很有用。

检查配置文件可以从命中运行,可以整理到支持 “信使但要验证” 的持续集成流程中,并可以捕获任何意外失误。

以上面所有功能都位于intellij功能中,Jetbrains正在通过引擎引擎引擎引擎引擎引擎引擎引擎引擎引擎引擎引擎引擎引擎引擎引擎引擎引擎引擎引擎引擎引擎引擎引擎引擎引擎引擎引擎引擎

Sensei 配方加载到 IntelliJ 中充当原生意图操作正在进行中,并通过检查和官方的 JetBrains 命令行执行功能提供的持续集成支持批量检查。

---

你使用 “首选项\ 插件”(Mac 或)“设置\ 插件”(Windows)从 IntelliJ 中安装 Sensei,然后只需搜索 “sensei 安全代码” 即可。

如果你想尝试通过命令行在 IntelliJ 中运行一个项目,那么这篇文章中使用的项目可以在安全代码勇士 GitHub 账号的 “sensei-blog-examples” 存储库中找到。对读者来说,一个练习就是创建一个就是遵循循环循环 “规范” 的个人资料。试一试:

https://github.com/securecodewarrior/sensei-blog-examples

通过持续集成 IntelliJ Checkschacks

在 “意图” 编程代码时,IntelliJ IDEA 在 IDE 中提供了帮助,我们进一步改进了编程码的功能。Intents 可以批量使用于检查代码中是否存在于整个源代码中的模式,可以扩展到命令行分析或添加到持续集成中。这篇文章介绍了开箱即用的 IntelliJ 功能,并通过在 Sensei 中创建的自定义意图进行了扩展。

IntelliJ 检查检查

IntelliJ 的检查功能可以显示许多编程时在 IDE 中动态报告中的错误错误,例如如

- 检测可以转换为接口的抽象象类别别类别,

- 别人可能就是本地的余类字段,

- 关于使用过时法的警告,

- 等等等等等

这些检查器将在 IDE 中匹配的代码突出显示意图操作正在进行中,这些操作系统通常是不可思议的 QuickFix。

当代码和检查相机匹配时,我真的会突出显示出来了,这可能有助我们进行状态改进。在确认了代码中的问题之后,使用 IntelliJ 意图操作来快速修复代码可以强化更好的

检查概况

可以在 IDE 内部、命中令行或持续集成 IDE 中批量集成。运行

批量处理 IntelliJ 检查的关键是使用检查配置文件。

IntelliJ 有两个默认的检查配置文件:一个存储在文件中,另一个存储在 IDE 中。

可以创建新的检查配置文件来配置特定的插件或用例,例如

- 仅运行 Checkstyle 实时扫描

- RunecomberteneComberteFint

- 运行 HTML 检查

可以从 IntelliJ 的首选项中启用或禁用配置文件中的检查。首选项对话框也是可以了解可用的检查围内的简便便方法的方法方法。

“工具” 图标允许你复制配置文件并创建新的配置文件以收集一组特定的规则。

在 IDE 中运行检查配置文件

可以在 IDE 中使用 “分析\ 检查代码...”菜单单元:运行检查配置文件。

功能分析允许你控制检查器的对对象,例如整个项目,包括包括包括或排出测试源,或者针对一个组合器的文件。

你也可以从这个处管理检查配置文件,以创建或创建配置的配置文件。

单击 “指示检查范围” 对话框上的 [确认] 将接触 IntelliJ 在定义的范围内运行配置文件中的所有选定检查。

IntelliJ 将在 “检查结果” 选项卡中报告运行检查的结果。

这个 老师 来自 Secure Code Warrior 的插件允许你创建自己的代码匹配。Sensei 与 IntelliJ 紧密集成,使这些自定义配方像 IntelliJ 意图操作同样自然地使用。这意味着 IntelliJ 中将它们作为检查加载,并且可以使用检查器配置文件进行分组、启用和禁用。在整个项目中批量运行 Sensei 配方的推荐方法是创建自定义检查配置文件然后使用 “分析检查代码” 功能。

从命令行运行检查配置文件

正如 JetBrains 所属录音的那样,IntelliJ 能从命中获取 brains 行运行检查:

- https://www.jetbrains.com/help/idea/working-with-the-ide-features-from-command-line.html

我主要使用 macOS,可以通过命中令行运行 IntelliJ 的单个实例:

开一个 “IntelliJ IDEA CE.app”

为了支持更轻松的执行行,我将把它添加到 shell 命中脚本中。

vi /usr/local/bin/idea

该脚本是自Intellij提供的官方文档。

#!/bin/sh

开启 “IntelliJ IDEA CE.app”--args “$@”

然后我制作了这个可执行文件,以简化化化化命名为行列检查过去。

chmod 755 /usr/local/bin/idea

intellij 官方文献贡献贡献文件将检查命名令的通用形式描述为:

想法检查 <project><inspection-profile><output></output></inspection-profile></project>

[<options>]</options>

实际上,我完全符合路径的条件,不需要任何选择:

idea inspect /User/User/Github/sensei-blog-Examples /user/Github/sensei-blog-examples/.idea/inspectionProfile/sensei-profile.xml

这将我运行添加到 “sensei 配置文件” 中的所有检查并会将结果报告到 “扫描结果” 中。

查看检查结果

我们可以在持续集成中报告这些结果,稍后将看到。

我们还使用 “分析\ 查看离线检查结果...”功能在 IntelliJ 本人中查看它们。

这会将结果添加到卡中的 “检查结果” 选项卡中。

这是 JetBrains 网站上的官方记事录的:

- https://www.jetbrains.com/help/idea/command-line-code-inspector.html#inspection-results

如果命中行执行已导入持续集成的流程,并且... 审计委员会核查者想检查任何检查结果条目的完整源上下文,则可以在代码审核中使用此方法法方法方法。

持续集成的中式检查配置文件

在将命令行检查添加到持续集合时,我们想象一下我望自动生成的报告,并且有许多选项可供选择。

TeamCity 为持续集成的中式检查配置文件提供开箱即用功能。

- https://www.jetbrains.com/help/teamcity/inspections.html

詹金斯警告 NG 插件支持 IntelliJ Checchar 的命中行命名列为报告格式之一。

- https://github.com/jenkinsci/warnings-ng-plugin

- https://github.com/jenkinsci/warnings-ng-plugin/blob/master/SUPPORTED-FORMATS.md

像 “idea CLI Inspector” 这样的社区项目支持在其 CI 工具中使用检查配置文件,即

- https://github.com/bentolor/idea-cli-inspector

JetBrains Qodana 的目标标记已推出,CIFLOWEDRENG 中检查配置文件的未成年人来看看。Qodana 项目是 IntelliJ 的无头版本,带有 Github Actions 和 Docker 镜像。

- https://github.com/JetBrains/Qodana

Qodana目前处在测试阶段,但Sensei团队正在对其进行监控,这使其成为官方支持者,用作持续集成的一部分运行规则。

Zusammenfassung

意图操作使我们能够强化编解码模式,并且,在编解码中出现了错误时在 IDE 中快速重复。

检查配置文件允许我们将其收集到配置文件中,这些配置文件可以作为 “分析和检查代码” 操作批量运行。如果我们遇到一个并想细检查一下我们是否在代码中其他任何地方遗漏了该模式,这可能会很有用。

检查配置文件可以从命中运行,可以整理到支持 “信使但要验证” 的持续集成流程中,并可以捕获任何意外失误。

以上面所有功能都位于intellij功能中,Jetbrains正在通过引擎引擎引擎引擎引擎引擎引擎引擎引擎引擎引擎引擎引擎引擎引擎引擎引擎引擎引擎引擎引擎引擎引擎引擎引擎引擎引擎引擎引擎

Sensei 配方加载到 IntelliJ 中充当原生意图操作正在进行中,并通过检查和官方的 JetBrains 命令行执行功能提供的持续集成支持批量检查。

---

你使用 “首选项\ 插件”(Mac 或)“设置\ 插件”(Windows)从 IntelliJ 中安装 Sensei,然后只需搜索 “sensei 安全代码” 即可。

如果你想尝试通过命令行在 IntelliJ 中运行一个项目,那么这篇文章中使用的项目可以在安全代码勇士 GitHub 账号的 “sensei-blog-examples” 存储库中找到。对读者来说,一个练习就是创建一个就是遵循循环循环 “规范” 的个人资料。试一试:

https://github.com/securecodewarrior/sensei-blog-examples

Klicken Sie auf den folgenden Link und laden Sie die PDF-Datei dieser Ressource herunter.

Secure Code Warrior kann Ihrem Unternehmen dabei helfen, Code während des gesamten Softwareentwicklungszyklus zu schützen und eine Kultur zu schaffen, in der Cybersicherheit an erster Stelle steht. Ganz gleich, ob Sie AppSec-Manager, Entwickler, Chief Information Security Officer oder in einem anderen sicherheitsrelevanten Bereich tätig sind – wir können Ihrem Unternehmen dabei helfen, die mit unsicherem Code verbundenen Risiken zu minimieren.

Bericht anzeigenDemo buchenAlan Richardson verfügt über mehr als zwanzig Jahre Berufserfahrung in der IT-Branche. Er arbeitete als Entwickler und auf jeder Ebene der Testhierarchie, vom Tester bis hin zum Head of Testing. Als Head of Developer Relations bei Secure Code Warrior arbeitet er direkt mit Teams zusammen, um die Entwicklung von hochwertigem, sicherem Code zu verbessern. Alan ist der Autor von vier Büchern, darunter "Dear Evil Tester" und "Java For Testers". Alan hat auch Online-Schulungen courses erstellt, um Menschen beim Erlernen von technischen Web-Tests und Selenium WebDriver mit Java zu helfen. Alan veröffentlicht seine Schriften und Schulungsvideos auf SeleniumSimplified.com, EvilTester.com, JavaForTesters.com und CompendiumDev.co.uk.

通过持续集成 IntelliJ Checkschacks

在 “意图” 编程代码时,IntelliJ IDEA 在 IDE 中提供了帮助,我们进一步改进了编程码的功能。Intents 可以批量使用于检查代码中是否存在于整个源代码中的模式,可以扩展到命令行分析或添加到持续集成中。这篇文章介绍了开箱即用的 IntelliJ 功能,并通过在 Sensei 中创建的自定义意图进行了扩展。

IntelliJ 检查检查

IntelliJ 的检查功能可以显示许多编程时在 IDE 中动态报告中的错误错误,例如如

- 检测可以转换为接口的抽象象类别别类别,

- 别人可能就是本地的余类字段,

- 关于使用过时法的警告,

- 等等等等等

这些检查器将在 IDE 中匹配的代码突出显示意图操作正在进行中,这些操作系统通常是不可思议的 QuickFix。

当代码和检查相机匹配时,我真的会突出显示出来了,这可能有助我们进行状态改进。在确认了代码中的问题之后,使用 IntelliJ 意图操作来快速修复代码可以强化更好的

检查概况

可以在 IDE 内部、命中令行或持续集成 IDE 中批量集成。运行

批量处理 IntelliJ 检查的关键是使用检查配置文件。

IntelliJ 有两个默认的检查配置文件:一个存储在文件中,另一个存储在 IDE 中。

可以创建新的检查配置文件来配置特定的插件或用例,例如

- 仅运行 Checkstyle 实时扫描

- RunecomberteneComberteFint

- 运行 HTML 检查

可以从 IntelliJ 的首选项中启用或禁用配置文件中的检查。首选项对话框也是可以了解可用的检查围内的简便便方法的方法方法。

“工具” 图标允许你复制配置文件并创建新的配置文件以收集一组特定的规则。

在 IDE 中运行检查配置文件

可以在 IDE 中使用 “分析\ 检查代码...”菜单单元:运行检查配置文件。

功能分析允许你控制检查器的对对象,例如整个项目,包括包括包括或排出测试源,或者针对一个组合器的文件。

你也可以从这个处管理检查配置文件,以创建或创建配置的配置文件。

单击 “指示检查范围” 对话框上的 [确认] 将接触 IntelliJ 在定义的范围内运行配置文件中的所有选定检查。

IntelliJ 将在 “检查结果” 选项卡中报告运行检查的结果。

这个 老师 来自 Secure Code Warrior 的插件允许你创建自己的代码匹配。Sensei 与 IntelliJ 紧密集成,使这些自定义配方像 IntelliJ 意图操作同样自然地使用。这意味着 IntelliJ 中将它们作为检查加载,并且可以使用检查器配置文件进行分组、启用和禁用。在整个项目中批量运行 Sensei 配方的推荐方法是创建自定义检查配置文件然后使用 “分析检查代码” 功能。

从命令行运行检查配置文件

正如 JetBrains 所属录音的那样,IntelliJ 能从命中获取 brains 行运行检查:

- https://www.jetbrains.com/help/idea/working-with-the-ide-features-from-command-line.html

我主要使用 macOS,可以通过命中令行运行 IntelliJ 的单个实例:

开一个 “IntelliJ IDEA CE.app”

为了支持更轻松的执行行,我将把它添加到 shell 命中脚本中。

vi /usr/local/bin/idea

该脚本是自Intellij提供的官方文档。

#!/bin/sh

开启 “IntelliJ IDEA CE.app”--args “$@”

然后我制作了这个可执行文件,以简化化化化命名为行列检查过去。

chmod 755 /usr/local/bin/idea

intellij 官方文献贡献贡献文件将检查命名令的通用形式描述为:

想法检查 <project><inspection-profile><output></output></inspection-profile></project>

[<options>]</options>

实际上,我完全符合路径的条件,不需要任何选择:

idea inspect /User/User/Github/sensei-blog-Examples /user/Github/sensei-blog-examples/.idea/inspectionProfile/sensei-profile.xml

这将我运行添加到 “sensei 配置文件” 中的所有检查并会将结果报告到 “扫描结果” 中。

查看检查结果

我们可以在持续集成中报告这些结果,稍后将看到。

我们还使用 “分析\ 查看离线检查结果...”功能在 IntelliJ 本人中查看它们。

这会将结果添加到卡中的 “检查结果” 选项卡中。

这是 JetBrains 网站上的官方记事录的:

- https://www.jetbrains.com/help/idea/command-line-code-inspector.html#inspection-results

如果命中行执行已导入持续集成的流程,并且... 审计委员会核查者想检查任何检查结果条目的完整源上下文,则可以在代码审核中使用此方法法方法方法。

持续集成的中式检查配置文件

在将命令行检查添加到持续集合时,我们想象一下我望自动生成的报告,并且有许多选项可供选择。

TeamCity 为持续集成的中式检查配置文件提供开箱即用功能。

- https://www.jetbrains.com/help/teamcity/inspections.html

詹金斯警告 NG 插件支持 IntelliJ Checchar 的命中行命名列为报告格式之一。

- https://github.com/jenkinsci/warnings-ng-plugin

- https://github.com/jenkinsci/warnings-ng-plugin/blob/master/SUPPORTED-FORMATS.md

像 “idea CLI Inspector” 这样的社区项目支持在其 CI 工具中使用检查配置文件,即

- https://github.com/bentolor/idea-cli-inspector

JetBrains Qodana 的目标标记已推出,CIFLOWEDRENG 中检查配置文件的未成年人来看看。Qodana 项目是 IntelliJ 的无头版本,带有 Github Actions 和 Docker 镜像。

- https://github.com/JetBrains/Qodana

Qodana目前处在测试阶段,但Sensei团队正在对其进行监控,这使其成为官方支持者,用作持续集成的一部分运行规则。

Zusammenfassung

意图操作使我们能够强化编解码模式,并且,在编解码中出现了错误时在 IDE 中快速重复。

检查配置文件允许我们将其收集到配置文件中,这些配置文件可以作为 “分析和检查代码” 操作批量运行。如果我们遇到一个并想细检查一下我们是否在代码中其他任何地方遗漏了该模式,这可能会很有用。

检查配置文件可以从命中运行,可以整理到支持 “信使但要验证” 的持续集成流程中,并可以捕获任何意外失误。

以上面所有功能都位于intellij功能中,Jetbrains正在通过引擎引擎引擎引擎引擎引擎引擎引擎引擎引擎引擎引擎引擎引擎引擎引擎引擎引擎引擎引擎引擎引擎引擎引擎引擎引擎引擎引擎引擎

Sensei 配方加载到 IntelliJ 中充当原生意图操作正在进行中,并通过检查和官方的 JetBrains 命令行执行功能提供的持续集成支持批量检查。

---

你使用 “首选项\ 插件”(Mac 或)“设置\ 插件”(Windows)从 IntelliJ 中安装 Sensei,然后只需搜索 “sensei 安全代码” 即可。

如果你想尝试通过命令行在 IntelliJ 中运行一个项目,那么这篇文章中使用的项目可以在安全代码勇士 GitHub 账号的 “sensei-blog-examples” 存储库中找到。对读者来说,一个练习就是创建一个就是遵循循环循环 “规范” 的个人资料。试一试:

https://github.com/securecodewarrior/sensei-blog-examples

Verzeichnis

Alan Richardson verfügt über mehr als zwanzig Jahre Berufserfahrung in der IT-Branche. Er arbeitete als Entwickler und auf jeder Ebene der Testhierarchie, vom Tester bis hin zum Head of Testing. Als Head of Developer Relations bei Secure Code Warrior arbeitet er direkt mit Teams zusammen, um die Entwicklung von hochwertigem, sicherem Code zu verbessern. Alan ist der Autor von vier Büchern, darunter "Dear Evil Tester" und "Java For Testers". Alan hat auch Online-Schulungen courses erstellt, um Menschen beim Erlernen von technischen Web-Tests und Selenium WebDriver mit Java zu helfen. Alan veröffentlicht seine Schriften und Schulungsvideos auf SeleniumSimplified.com, EvilTester.com, JavaForTesters.com und CompendiumDev.co.uk.

Secure Code Warrior kann Ihrem Unternehmen dabei helfen, Code während des gesamten Softwareentwicklungszyklus zu schützen und eine Kultur zu schaffen, in der Cybersicherheit an erster Stelle steht. Ganz gleich, ob Sie AppSec-Manager, Entwickler, Chief Information Security Officer oder in einem anderen sicherheitsrelevanten Bereich tätig sind – wir können Ihrem Unternehmen dabei helfen, die mit unsicherem Code verbundenen Risiken zu minimieren.

Demo buchen下载Ressourcen, die Ihnen den Einstieg erleichtern

Trust Agent:AI - Secure and scale AI-Drive development

AI is writing code. Who’s governing it? With up to 50% of AI-generated code containing security weaknesses, managing AI risk is critical. Discover how SCW's Trust Agent: AI provides the real-time visibility, proactive governance, and targeted upskilling needed to scale AI-driven development securely.

Die Leistungsfähigkeit von OpenText Application Security + Secure Code Warrior

OpenText Application Security and Secure Code Warrior combine vulnerability detection with AI Software Governance and developer capability. Together, they help organizations reduce risk, strengthen secure coding practices, and confidently adopt AI-driven development.

Secure Code Warrior corporate overview

Secure Code Warrior is an AI Software Governance platform designed to enable organizations to safely adopt AI-driven development by bridging the gap between development velocity and enterprise security. The platform addresses the "Visibility Gap," where security teams often lack insights into shadow AI coding tools and the origins of production code.

Ressourcen, die Ihnen den Einstieg erleichtern

Cybermon ist zurück: Die KI-Mission zum Besiegen des Bosses ist jetzt auf Abruf verfügbar.

Cybermon 2025: Der Kampf gegen den Boss hat nun in SCW ganzjährig begonnen. Der Kampf um die Sicherheit von KI/LLM auf Stammesebene, die Entwicklung von Sicherheits-KI wird durch groß angelegte Modelle verstärkt.

.png)