Bleiben Sie auf dem neuesten Stand der Entwicklungen im Bereich der sicheren Verschlüsselung.

Die Landschaft der Cyberbedrohungen verändert sich ständig, und es ist wichtiger denn je, auf dem neuesten Stand zu bleiben. Mit einer Vielzahl von Videos, Blogs und praktischen Richtlinien für sicheres Codieren können wir Ihnen helfen, auf dem Laufenden zu bleiben und für die Zukunft gerüstet zu sein.

Unsere neuesten Richtlinien zur sicheren Kodierung.

{

«dependencias»: {

«foo»: «1.0.0 - 2.9999.9999",

«barra»: «>=1.0.2 <2.1.2»

}

}

Verwendung von Komponenten mit bekannten Schwachstellen

{

«dependencias»: {

«foo»: «1.0.0 - 2.9999.9999",

«barra»: «>=1.0.2 <2.1.2»

}

}

Die meisten Anwendungen verwenden eine Vielzahl von Komponenten von Drittanbietern. Diese Komponenten bieten alle möglichen Funktionen, von der Registrierung über die Erstellung von Vorlagen bis hin zum Zugriff auf Datenbanken und vieles mehr. Dies erleichtert die Softwareentwicklung erheblich und spart viel Zeit. Aber auch sie werden von Menschen entwickelt, was bedeutet, dass einige davon zwangsläufig Schwachstellen enthalten. Weitere Informationen finden Sie im Leitfaden.

importar mysql.connector

db = mysql.connector.connect

Práctica #Bad. ¡Evita esto! Esto es solo para aprender.

(host="localhost», user="newuser», passwd="pass», db="sample»)

cur = db.cursor ()

name = raw_input ('Ingresar nombre: ')

cur.execute («SELECT * FROM sample_data WHERE Name = '%s';»% name) para la fila de cur.fetchall (): print (row)

db.cerrar ()

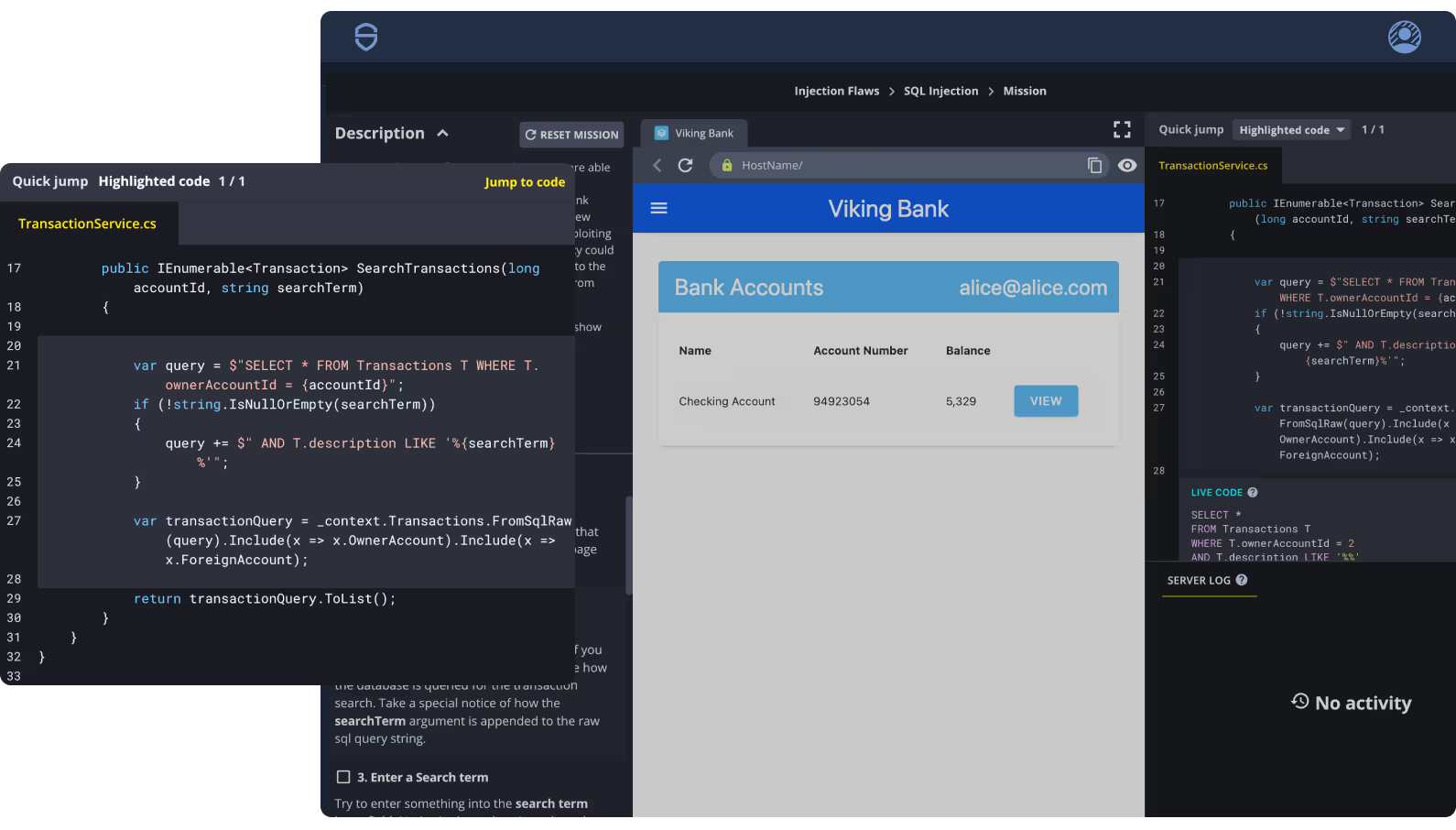

SQL-Injektion

importar mysql.connector

db = mysql.connector.connect

Práctica #Bad. ¡Evita esto! Esto es solo para aprender.

(host="localhost», user="newuser», passwd="pass», db="sample»)

cur = db.cursor ()

name = raw_input ('Ingresar nombre: ')

cur.execute («SELECT * FROM sample_data WHERE Name = '%s';»% name) para la fila de cur.fetchall (): print (row)

db.cerrar ()

SQL-Injection (SQLi) injiziert Code in SQL-Anweisungen, um eine Anwendung anzugreifen und wichtige Informationen zu sammeln. Es handelt sich um eine Sicherheitslücke im Web. Es ist die häufigste Hacking-Technik, mit der Datenbanken manipuliert und wichtige Informationen daraus extrahiert werden.

Viele Frameworks verfügen auch über eine Reihe von Endpunkten, die zur Überwachung der Anwendung aktiviert werden können, sei es in einer Produktions- oder einer Test-/Entwicklungsumgebung. Dazu können gehören:

Metriken (Prometheus)

Protokolle

Informationen zur Umgebung

Pfad-/URL-Zuordnungen

Falsche Sicherheitseinstellungen

Viele Frameworks verfügen auch über eine Reihe von Endpunkten, die zur Überwachung der Anwendung aktiviert werden können, sei es in einer Produktions- oder einer Test-/Entwicklungsumgebung. Dazu können gehören:

Metriken (Prometheus)

Protokolle

Informationen zur Umgebung

Pfad-/URL-Zuordnungen

Eine fehlerhafte Sicherheitskonfiguration ist ein allgemeiner Begriff, der häufige Schwachstellen umfasst, die aufgrund der Konfigurationseinstellungen einer Anwendung und nicht aufgrund von fehlerhaftem Code auftreten. Es handelt sich um ein sehr umfangreiches Thema, das in hohem Maße von Faktoren wie der verfügbaren Technologie abhängt. Oftmals scheint die Behebung dieser Probleme einfach zu sein, beispielsweise durch Ändern einer Konfigurationsdatei oder sogar einer einzigen Codezeile, aber die Auswirkungen und Folgen dieser Sicherheitslücken können schwerwiegend sein. Lesen Sie unseren Leitfaden, um mehr über diese Sicherheitslücke und deren Behebung zu erfahren.

ts

let url = request.params.url;

let response = http.get (url);

let render = response.render ();

devuelve render.export ();

Fälschung von Anfragen auf Serverseite

ts

let url = request.params.url;

let response = http.get (url);

let render = response.render ();

devuelve render.export ();

Schwachstellen bei der Fälschung von Anfragen auf Serverseite treten auf, wenn ein Benutzer eine Anwendung dazu bringen kann, HTTP-Anfragen an eine vom Angreifer festgelegte Domain zu senden. Wenn eine Anwendung Zugriff auf private oder interne Netzwerke hat, könnte ein Angreifer die Anwendung auch dazu bringen, Anfragen an interne Server zu senden. In diesem Leitfaden werden wir dies anhand einiger Beispiele genauer betrachten, um besser zu verstehen, wie dies in der Praxis aussieht.

Sichere Verschlüsselungsmissionen in der realen Welt.

Entdecken Sie unsere Bibliothek mit öffentlichen Schulungsübungen. Diese Beispiele für SCW-Missionen bieten Ihnen eine praktische Anleitung zu einigen sicheren und offensiven Codierungspraktiken in einer Simulation realer Anwendungen.