KI hat Ihre Software-Lieferkette erweitert

KI-Codierungsassistenten, LLMs und MCP-verbundene Agenten generieren jetzt Produktionscode in Ihren Repositorys. Die Entwicklungsgeschwindigkeit hat sich beschleunigt, aber die Unternehmensführung hat nicht Schritt gehalten. KI ist zu einem unkontrollierten Faktor in Ihrer Software-Lieferkette geworden.

Die meisten Organisationen können folgende Fragen nicht eindeutig beantworten:

- Welche KI-Modelle haben bestimmte Commits generiert

- Ob diese Modelle konsistent eine sichere Ausgabe liefern

- Welche MCP-Server sind aktiv und auf was greifen sie zu

- Ob KI-gestützte Commits sichere Codierungsstandards erfüllen

- Wie sich die Nutzung von KI auf das allgemeine Softwarerisiko auswirkt

Ohne strukturierte KI-Software-Governance sehen sich Unternehmen mit fragmentierter Eigentümerschaft, eingeschränkter Sichtbarkeit und wachsende Exposition. KI-gestützte Entwicklung erhöht die Codegeschwindigkeit — aber ohne durchsetzbare Aufsicht erhöht sie auch das Risiko von Sicherheitslücken und modelliert die Lieferkette.

Durchsetzbare Überwachung der KI-gesteuerten Entwicklung

Es ermöglicht Organisationen:

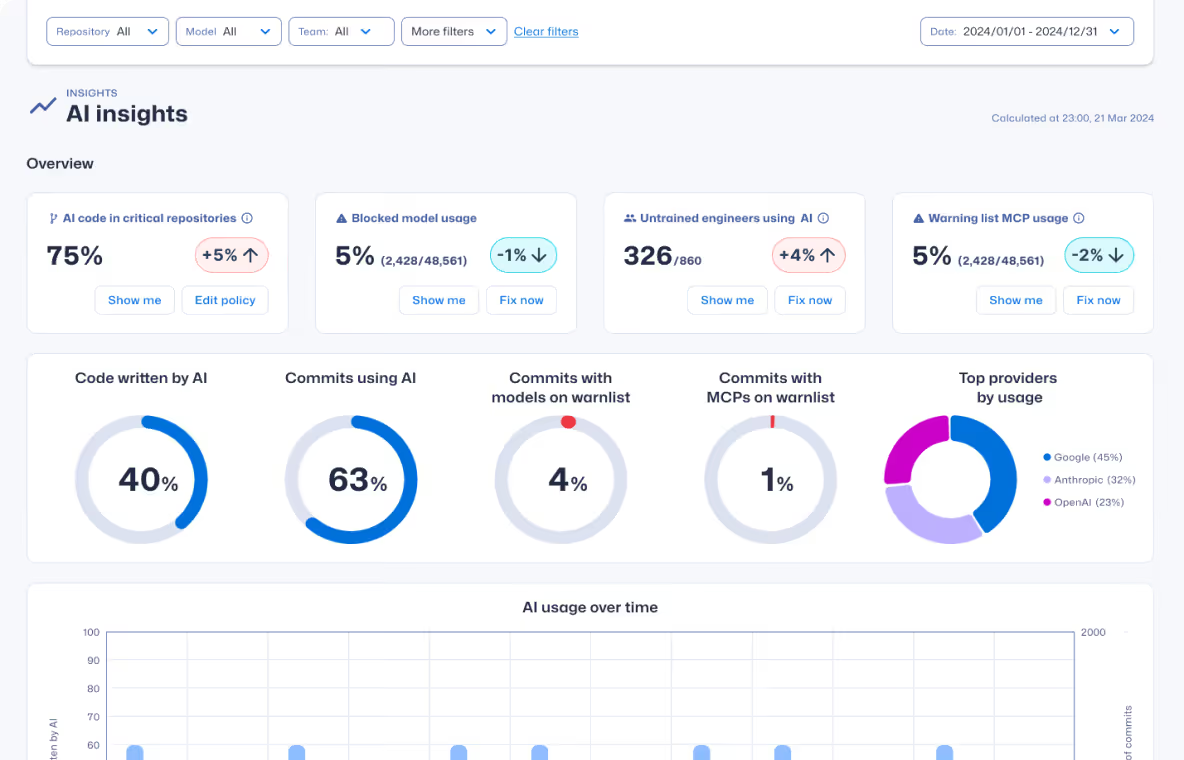

- Verschaffen Sie sich einen Überblick darüber, wo und wie KI eingesetzt wird

- Korrelieren Sie KI-gestützte Commits mit Softwarerisiken

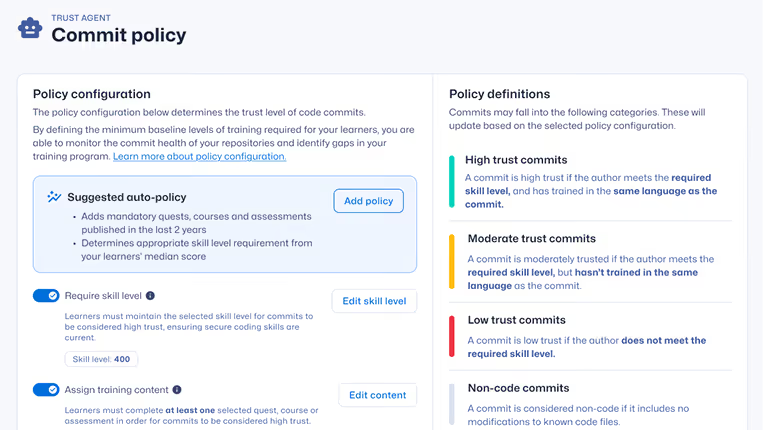

- Definieren und durchsetzen Sie die KI-Nutzungsrichtlinie beim Commit

- Stärkung der Rechenschaftspflicht in der menschlichen und KI-gestützten Entwicklung

Steuern Sie den Lebenszyklus von KI-Software

Herkömmliche Tools für die Anwendungssicherheit erkennen Sicherheitslücken, nachdem der Code geschrieben wurde. KI-Software-Governance setzt Richtlinien durch, validiert die Verwendung von KI-Modellen und korreliert das Risiko bei der Übertragung — so werden eingeführte Sicherheitslücken verhindert, bevor sie in die Produktion gelangen.

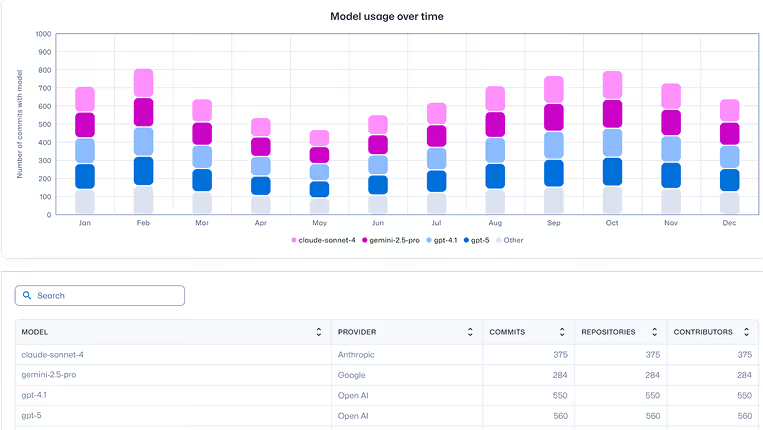

Rückverfolgbarkeit von KI-Tool und -Modellen

Verschaffen Sie sich einen Überblick darüber, welche KI-Tools und -Modelle den Code in allen Repositorys beeinflussen, und erstellen Sie so ein überprüfbares Inventar der KI-Nutzung.

KI-Erkennung im Schatten

Identifizieren Sie nicht autorisierte KI-Tools und -Modelle, die außerhalb der genehmigten Kontrollmechanismen operieren.

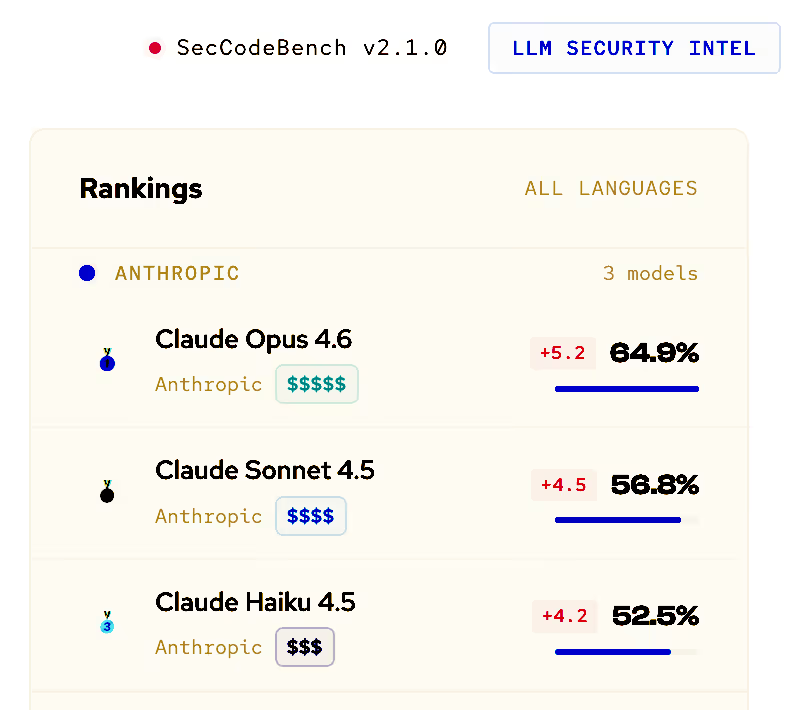

LLM-Sicherheits-Benchmarking

Bewerten Sie die Leistung von KI-Modellen anhand realer Schwachstellenmuster und schreiben Sie genehmigte Modelle vor.

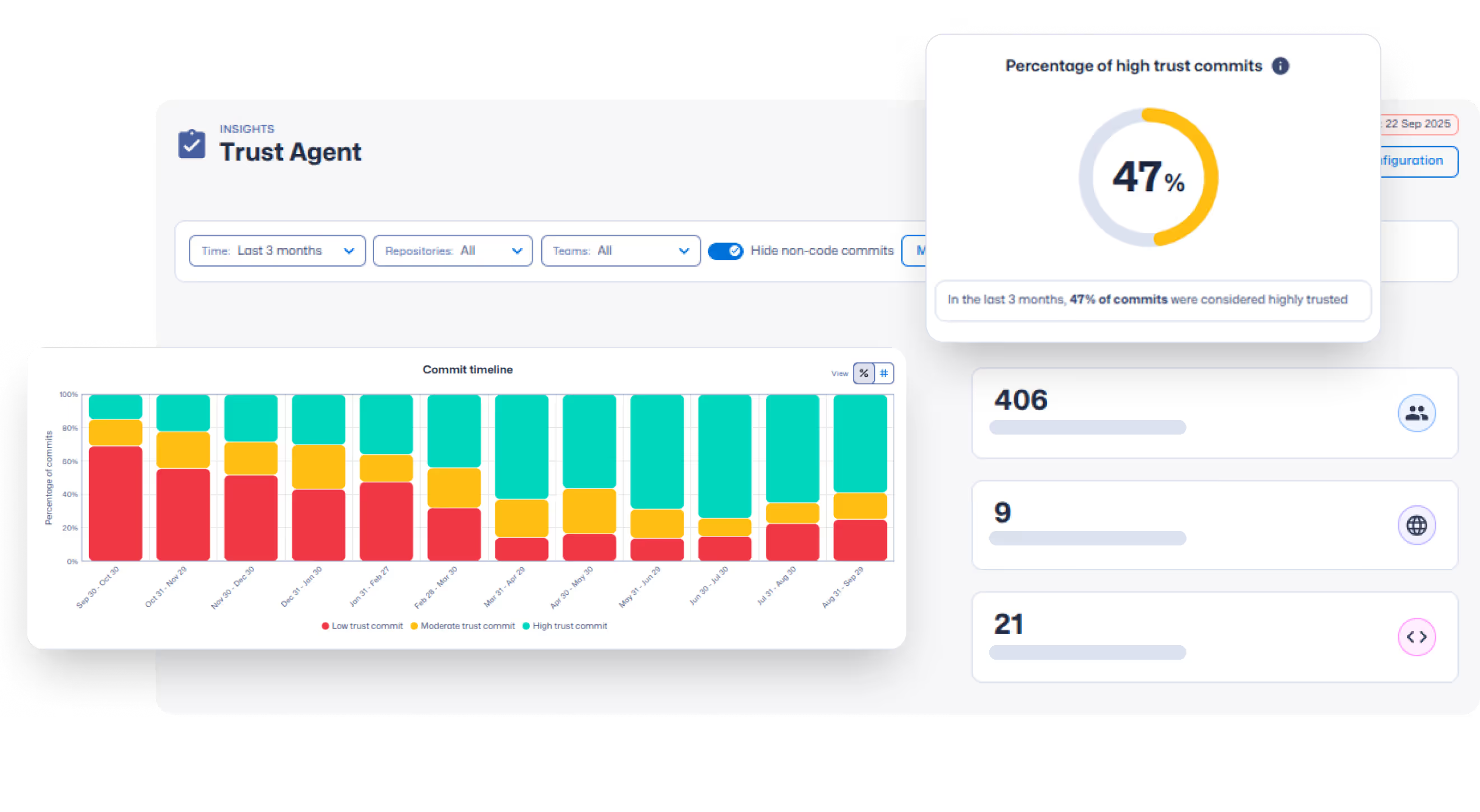

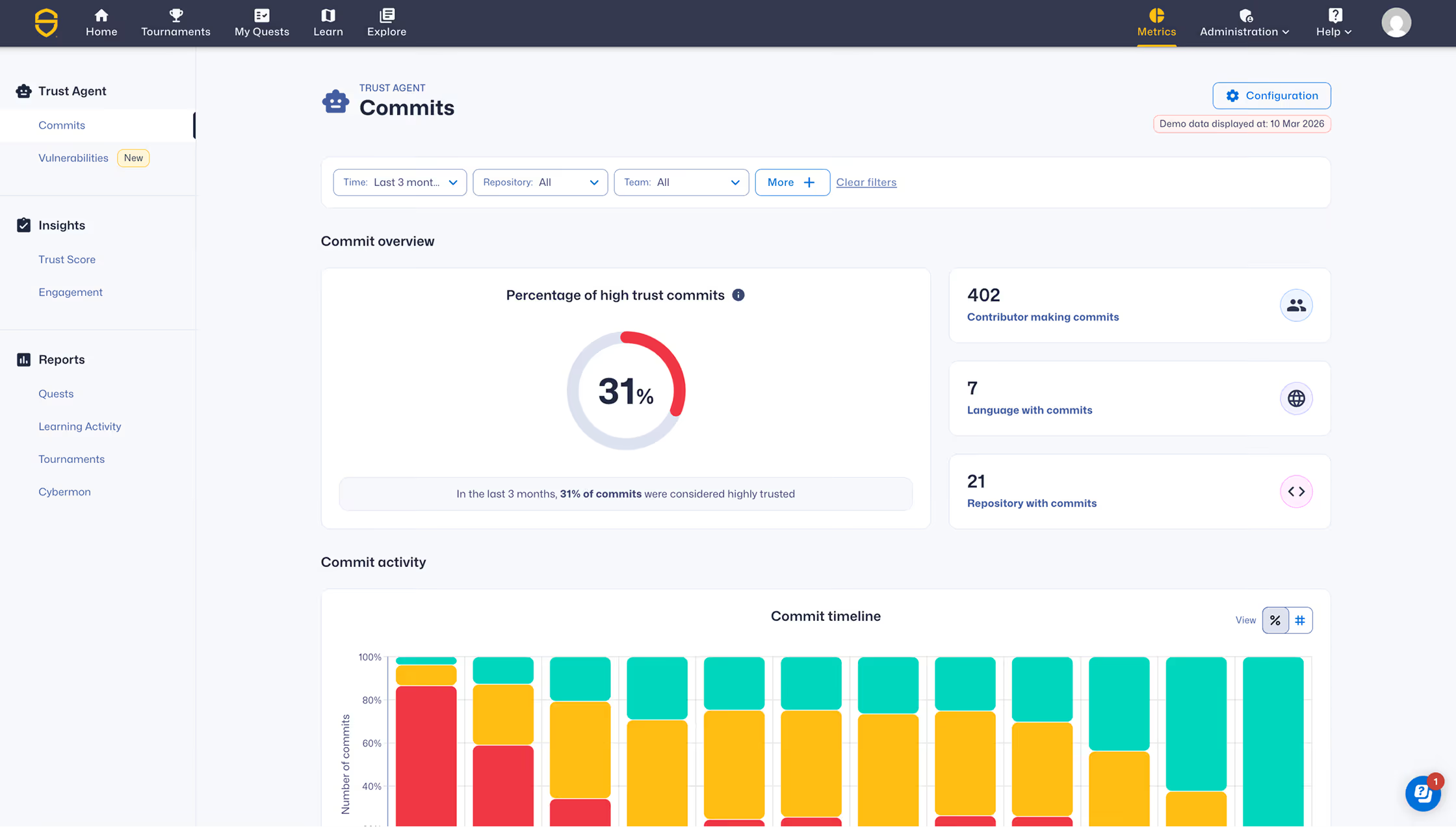

Risikobewertung und Unternehmensführung auf Commit-Ebene

Korrelieren Sie KI-gestützte Commits mit Risikosignalen und wenden Sie durchsetzbare Richtlinien an, bevor der Code in Produktion geht.

Sichtbarkeit des MCP-Servers

Identifizieren Sie die verwendeten MCP-Server und setzen Sie Richtlinien auf Commit-Level-Ebene für nicht genehmigte Verbindungen durch.

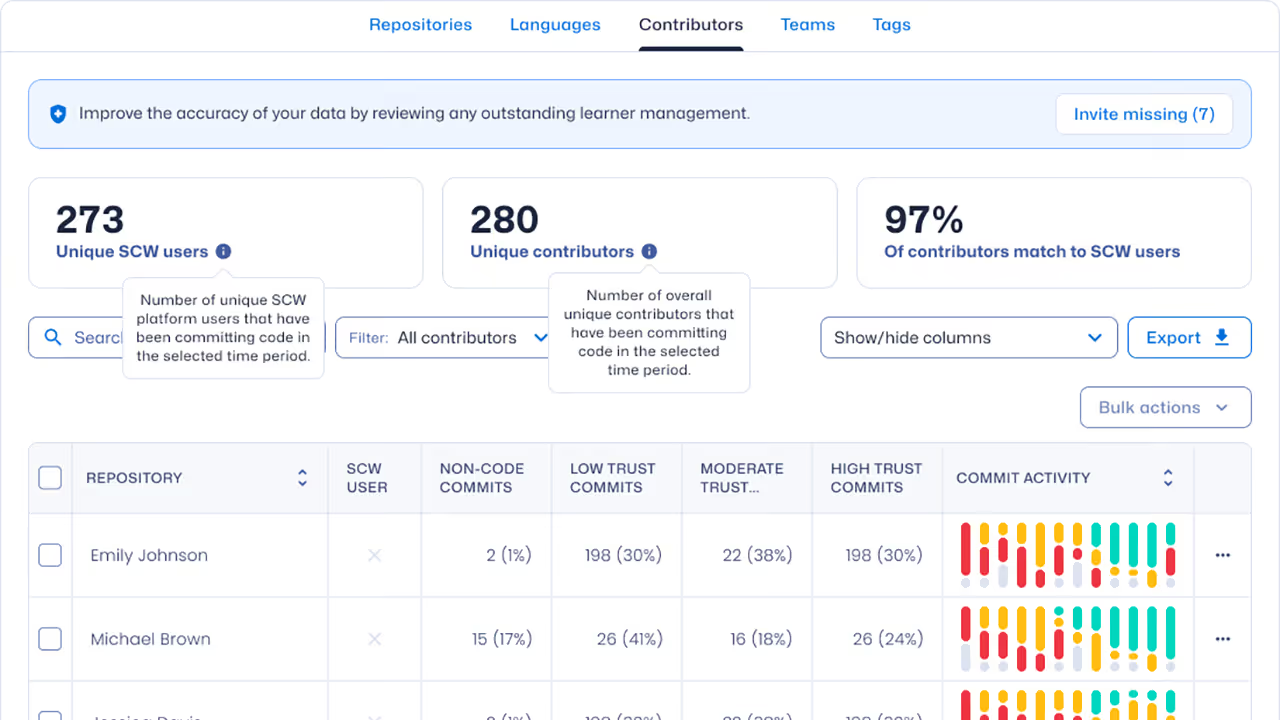

Entwickler Discovery & Intelligence

Identifizieren Sie kontinuierlich Entwickler, KI-gestützte Aktivitäten und Commit-Muster, um die Rechenschaftspflicht und Risikotransparenz zu verbessern.

Steuern Sie die KI-gestützte Entwicklung in vier Schritten

Vernetzen und Beobachten

Integrieren Sie Repositorys und CI-Systeme, um Commit-Metadaten, die Nutzung von KI-Modellen und die Aktivitäten der Mitwirkenden zu überwachen.

Zielgruppen, die wir bedienen

Entwickelt für Führungskräfte, die für die Sicherung der Softwareentwicklung verantwortlich sind, da KI zu einem wichtigen Beitrag zum Produktionscode wird.

Steuern Sie die KI-gestützte Entwicklung, bevor sie ausgeliefert wird

Verfolgen Sie die Nutzung von KI-Modellen. Setzen Sie die Richtlinie beim Commit durch. Behalten Sie die revisionssichere Kontrolle über Ihre Lieferkette für KI-Software.

KI-gestützte Softwareentwicklung steuern, messen und sichern

Erfahren Sie, wie Secure Code Warrior KI-Beobachtbarkeit, Richtliniendurchsetzung und Steuerung in KI-gestützten Entwicklungsworkflows bietet.